Син-флуд

SYN -флуд — это форма атаки типа «отказ в обслуживании» при передаче данных , при которой злоумышленник быстро инициирует соединение с сервером, не завершая его. Серверу приходится тратить ресурсы на ожидание полуоткрытых соединений, что может потребовать достаточно ресурсов, чтобы система перестала реагировать на законный трафик. [1] [2]

Пакет является , который отправляет злоумышленник, SYN пакет, часть TCP , трехэтапного рукопожатия используемого для установления соединения. [3]

Технические детали

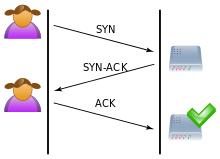

[ редактировать ]Когда клиент пытается установить TCP- соединение с сервером, клиент и сервер обмениваются серией сообщений, которые обычно выглядят следующим образом:

- Клиент запрашивает соединение, отправляя

SYN( синхронизировать ) сообщение на сервер. - Сервер подтверждает этот запрос, отправляя

SYN-ACKобратно к клиенту. - Клиент отвечает сообщением

ACK, и соединение установлено.

Это называется трехэтапным рукопожатием TCP и является основой для каждого соединения, установленного с использованием протокола TCP.

Атака SYN-флуд работает, не отвечая серверу ожидаемым ACK код. Вредоносный клиент может либо просто не отправить ожидаемое ACKили подделав исходный IP-адрес в SYN, заставит сервер отправить SYN-ACK на фальсифицированный IP-адрес, который не будет отправлять ACK потому что он «знает», что никогда не отправлял SYN.

Сервер будет ждать подтверждения в течение некоторого времени, так как простой перегрузкой сети также может быть причиной отсутствия подтверждения. ACK. Однако при атаке полуоткрытые соединения , созданные вредоносным клиентом, связывают ресурсы на сервере и в конечном итоге могут превысить ресурсы, доступные на сервере. В этот момент сервер не может подключиться ни к каким клиентам, законным или нет. Это фактически отказывает в обслуживании законным клиентам. Некоторые системы также могут работать со сбоями или выходить из строя, когда другим функциям операционной системы не хватает ресурсов.

Контрмеры

[ редактировать ]В RFC 4987 перечислен ряд хорошо известных контрмер, в том числе:

- Фильтрация

- Увеличение отставания

- Уменьшение таймера SYN-RECEIVED

- Переработка самого старого полуоткрытого TCP

- SYN-кэш

- файлы cookie SYN

- Гибридные подходы

- Брандмауэры и прокси

См. также

[ редактировать ]- Фраггл-атака

- Протокол управляющих сообщений Интернета

- Подмена IP-адреса

- Пинг-флуд

- Атака смурфиков

- UDP-флуд-атака

Ссылки

[ редактировать ]- ^ «Рекомендация CERT CA-1996-21 TCP SYN Flood и атаки с подменой IP» (PDF) . Институт программной инженерии Университета Карнеги-Меллона . Архивировано из оригинала 14 декабря 2000 г. Проверено 18 сентября 2019 г.

- ^ Служба Panix в Нью-Йорке повреждена хакерской атакой , New York Times, 14 сентября 1996 г.

- ^ «Что такое DDoS-атака?» . Cloudflare.com . Облачная вспышка . Проверено 4 мая 2020 г.