Виртуальный переключатель безопасности

Эта статья нуждается в дополнительных цитатах для проверки . ( июль 2016 г. ) |

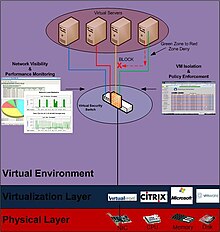

Виртуальный коммутатор безопасности — это программный коммутатор Ethernet со встроенными в него элементами управления безопасностью, который работает в таких виртуальных средах , как VMware vSphere , Citrix XenDesktop , Microsoft Hyper-V и Virtual Iron . Основная цель виртуального коммутатора безопасности — обеспечить такие меры безопасности, как изоляция, контроль и проверка содержимого между виртуальными машинами .

Виртуальные машины в корпоративных серверных средах начали набирать популярность в 2005 году и быстро стали стандартом в способах развертывания серверов и приложений компаниями . Для развертывания этих серверов в виртуальной среде виртуальную сеть необходимо было сформировать . В результате такие компании, как VMware, создали ресурс, называемый виртуальным коммутатором . Целью виртуального коммутатора было обеспечение сетевого подключения в виртуальной среде, чтобы виртуальные машины и приложения могли взаимодействовать как внутри виртуальной сети, так и с физической сетью.

Эта концепция виртуальной сети создала ряд проблем, связанных с безопасностью в виртуальной среде, поскольку в среде имеется только технология виртуальной коммутации, а не технологии безопасности. В отличие от физических сетей, в которых есть коммутаторы со списками управления доступом (ACL), межсетевые экраны , антивирусные шлюзы или устройства предотвращения вторжений , виртуальная сеть была широко открыта. Концепция виртуального коммутатора безопасности — это концепция, в которой коммутация и безопасность объединены, поэтому элементы управления безопасностью могут быть размещены внутри виртуального коммутатора и обеспечивать проверку и изоляцию каждого порта в виртуальной среде. Эта концепция позволила системе безопасности максимально приблизиться к конечным точкам, которые она намеревается защитить, без необходимости находиться в самих конечных точках (на основе хостов на виртуальных машинах).

Устранив необходимость развертывания решений безопасности на базе хоста на виртуальных машинах, можно добиться значительного повышения производительности при развертывании безопасности в виртуальной среде. Это связано с тем, что виртуальные машины совместно используют вычислительные ресурсы (например, время процессора , память или дисковое пространство ), а физические серверы имеют выделенные ресурсы. Один из способов понять это — представить себе 20 виртуальных машин, работающих на двухпроцессорном сервере, и на каждом виртуальном сервере работает собственный брандмауэр на базе хоста. Это составит 20 брандмауэров, использующих те же ресурсы, что и 20 виртуальных машин. Это противоречит цели виртуализации, которая заключается в применении этих ресурсов к виртуальным серверам, а не к приложениям безопасности. Централизованное развертывание безопасности в виртуальной среде — это в некотором смысле один брандмауэр вместо 20 брандмауэров.

Ограничения [ править ]

Поскольку коммутаторы представляют собой устройства уровня 2 , которые создают единый широковещательный домен, сами по себе виртуальные коммутаторы безопасности не могут полностью воспроизвести сегментацию и изоляцию сети, обычно используемые в многоуровневой физической сети. Чтобы устранить это ограничение, ряд поставщиков сетей, средств безопасности и виртуализации начали предлагать виртуальные межсетевые экраны , виртуальные маршрутизаторы и другие сетевые устройства, позволяющие виртуальным сетям предлагать более надежные решения для обеспечения безопасности и организации сети.

Пример проблемы [ править ]

Поскольку виртуальные машины по сути представляют собой операционные системы и приложения, упакованные в один файл (так называемый образ диска ), они теперь стали более мобильными. Впервые в истории серверы можно перемещать, обмениваться и совместно использовать так же, как файлы MP3 , распространяемые в одноранговых сетях . Администраторы теперь могут загружать предустановленные виртуальные серверы через Интернет, чтобы ускорить развертывание новых серверов. Администратору больше не требуется проходить длительный процесс установки программного обеспечения, поскольку в этих образах виртуальных дисков уже установлены операционные системы и приложения. Это виртуальные устройства .

Такая мобильность образов серверов теперь создала потенциальную проблему, заключающуюся в том, что целые серверы могут заразиться и распространиться по миру. Представьте себе, что вы загрузили последнюю версию сервера Fedora Linux- с такого веб-сайта, как ThoughtPolice.co.uk, установили ее, а затем узнали, что на этом сервере был троянский конь , который позже отключил вашу виртуальную сеть. Это может иметь катастрофические последствия.

Несмотря на то, что при загрузке образов виртуальных серверов теперь необходимо учитывать фактор доверия,

Концепция Virtual Security Switch отслеживает ваше решение о доверии, обеспечивая изоляцию и мониторинг безопасности между виртуальными машинами. Виртуальный коммутатор безопасности может изолировать виртуальные машины друг от друга, ограничивать типы связи, разрешенные между собой, а также отслеживать распространение вредоносного контента или атаки типа «отказ в обслуживании».

История [ править ]

Компания Reflex Security представила первый в отрасли 10-гигабитный сетевой коммутатор безопасности, плотность портов которого позволяла поддерживать 80 подключенных к нему физических серверов. [1] В 2008 году Vyatta начала поставлять с открытым исходным кодом сетевую операционную систему , предназначенную для предоставления услуг уровня 3, таких как маршрутизация, межсетевой экран, преобразование сетевых адресов (NAT), динамическая конфигурация хоста и виртуальная частная сеть (VPN) внутри и между гипервизорами . С тех пор VMware , Cisco , Juniper и другие поставляли продукты для обеспечения безопасности виртуальных сетей. [ который? ] которые включают в себя коммутацию и маршрутизацию уровней 2 и 3.

Ссылки [ править ]

- ^ «Система сетевой безопасности Reflex MG10» (PDF) . Рефлекторная безопасность. Июль 2007.

Дальнейшее чтение [ править ]

- Хэнди, Алекс (21 мая 2012 г.). «Виртуализация: больше не только для машин» . СД Таймс . БЖ Медиа.

- «Повышение безопасности наших продуктов» . vmware.com . ВМВаре . Проверено 6 июля 2016 г.

- Грин, Тим (8 января 2008 г.). «Возможности, отсутствующие в защите виртуального сервера брандмауэром» . Сетевой мир . ИДГ .