Texas Instruments подписывает ключевой спор

Споры о подписании ключей Texas Instruments возникли в результате реакции Texas Instruments (TI) на проект факторизации 512- битных RSA, криптографических ключей необходимых для записи специальной прошивки для устройств TI.

Проект

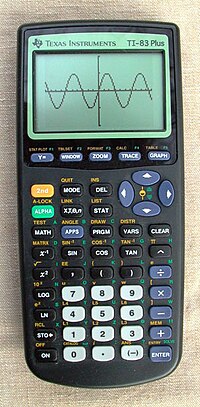

[ редактировать ]United-TI В июле 2009 года Бенджамин Муди, пользователь форума , опубликовал коэффициенты 512-битного ключа RSA , используемого для подписи графического калькулятора серии TI-83+ . Обнаружение закрытого ключа позволит конечным пользователям устанавливать свои собственные операционные системы на устройство без необходимости использования какого-либо специального программного обеспечения. Moody использовал две бесплатные реализации общего числового поля sieve , msieve и ggnfs; Вычисление заняло 73 дня на двухъядерном процессоре с частотой 1,9 ГГц. Это демонстрирует прогресс в разработке аппаратного обеспечения: факторизация аналогичного 512-битного RSA-155 в 1999 году с использованием того же алгоритма потребовала большой специализированной исследовательской группы, 8000 MIPS-лет вычислительного времени и суперкомпьютера Cray C916 . [1]

В ответ члены более широкого сообщества графических калькуляторов TI (в yAronet) создали BOINC на основе проект распределенных вычислений , RSA Lattice Siever (сокращенно RSALS), который быстро учитывал другие ключи. [2] RSA Lattice Siever оставался активным в течение почти трех лет после того, как пережил свое первоначальное предназначение, занимаясь факторизацией других целых чисел для математического сообщества. После факторинга более 400 целых чисел [3] RSALS переехал в NFS@home, основанную на RSALS. [4] в конце августа 2012 г.

Юридический ответ

[ редактировать ]Компания Texas Instruments начала с того, что разослала хакерам два первоначальных соответствии с Законом о защите авторских прав в цифровую эпоху (DMCA), ссылаясь на сайты или сообщения на форумах, которые они контролировали. запроса на удаление хакеров в [5] [6] В ответ хакеры забрали ключи, не посоветовавшись с адвокатом. [7] Затем TI отправила дополнительные уведомления DMCA различным [8] веб -сайтов, отображающих ключи, включая United-TI, Reddit и Wikipedia . [9] Усилия Texas Instruments затем оказались подвержены эффекту Стрейзанд . [10] ключи были отражены на ряде сайтов, включая WikiLeaks . [11] В сентябре 2009 года Дэн Гудин из The Register предупредил Electronic Frontier Foundation (EFF) о действиях TI, и EFF согласилась взяться за дело на общественных началах , представляя интересы трех человек, получивших уведомления DMCA.

13 октября 2009 года EFF направила TI письмо с предупреждением о том, что публикация ключей не нарушает DMCA и что компания может нести ответственность за введение в заблуждение . [12] Несмотря на письмо EFF, TI продолжала отправлять уведомления DMCA веб-сайтам, на которых размещались ключи, но прекратила это делать после конца 2009 года. EFF подала встречное уведомление в соответствии с разделом 512 DMCA от имени трех блоггеров, получивших уведомления DMCA. Когда EFF не получил ответа в установленный срок, блоггеры репостнули удаленный контент. [13]

Криптографические ключи

[ редактировать ]Публичные параметры RSA исходного ключа подписи ОС TI-83+ / TI-83+ Silver Edition, факторизованные Бенджамином Муди, представляют собой следующий 512-битный модуль n и общедоступный (или шифровальный) показатель степени e (указанный в шестнадцатеричном формате ): [14]

n = 82EF4009ED7CAC2A5EE12B5F8E8AD9A0AB9CC9F4F3E44B7E8BF2D57A2F2BEACE83424E1CFF0D2A5A7E2E53CB926D61F347DFAA4B35B205B5881CEB40B328E58F e = 11

Факторизируя n , Муди получил коэффициенты p (252 бита) и q (260 битов), которые, в свою очередь, можно использовать для быстрого вычисления 512-битного частного (или дешифрования) :

p = B709D3A0CD2FEC08EAFCCF540D8A100BB38E5E091D646ADB7B14D021096FFCD q = B7207BD184E0B5A0B89832AA68849B29EDFB03FBA2E8917B176504F08A96246CB d = 4D0534BA8BB2BFA0740BFB6562E843C7EC7A58AE351CE11D43438CA239DD99276CD125FEBAEE5D2696579FA3A3958FF4FC54C685EAA91723BC8888F292947BA1

Затем значение d можно использовать для подписи произвольного программного обеспечения ОС.

Ключи, учитываемые RSA Lattice Siever ( TI-92+ , TI-73 , TI-89 , Voyage 200 , TI-89 Titanium, TI-84+ ключи для подписи ОС / TI-84 Silver Edition и подписи с отметкой даты) аналогично, но с разными значениями n , p , q и d . Все модели используют единый ключ подписи с отметкой даты.

См. также

[ редактировать ]Ссылки

[ редактировать ]- ^ Герман те Риле (26 августа 1999 г.), Новая запись факторизации. Архивировано 24 июня 2021 г. в Wayback Machine (объявление о факторизации RSA-155). Проверено 10 марта 2008 г.

- ^ «Все ключи подписи TI учтены — ticalc.org» . www.ticalc.org . Проверено 21 сентября 2009 г.

- ^ «NumbersRSALS больше не запускается — Домашняя страница — NFS@Home» . 14 октября 2012 г. Архивировано из оригинала 14 октября 2012 г.

- ^ «mersenneforum.org — Посмотреть отдельное сообщение — Просеивание BOINC NFS — RSALS» . www.mersenneforum.org . Архивировано из оригинала 15 ноября 2022 г. Проверено 15 ноября 2022 г.

- ^ «brandonw.net» . Brandonw.net. Архивировано из оригинала 1 июля 2024 г. Проверено 24 мая 2010 г.

- ^ «Ключи подписи и DMCA — ticalc.org» . www.ticalc.org. Архивировано из оригинала 1 июля 2024 г. Проверено 21 сентября 2009 г.

- ^ «Texas Instruments нацеливает юристов на хакеров калькуляторов» . Регистр. 23 сентября 2009 г. Архивировано из оригинала 1 января 2011 г. Проверено 1 января 2011 г.

- ^ «ОБНОВЛЕНИЕ: Эй, TI, оставь этих детей в покое | Electronic Frontier Foundation» . Eff.org. 25 сентября 2009 г. Архивировано из оригинала 1 июля 2024 г. Проверено 24 мая 2010 г.

- ^ «DMCA Техас Инструментс» . 25 сентября 2009 г. Архивировано из оригинала 25 ноября 2011 года . Проверено 3 февраля 2014 г.

- ^ «Шнайер о безопасности: ключи подписи Texas Instruments сломаны» . www.schneier.com. Архивировано из оригинала 28 сентября 2009 г. Проверено 6 октября 2009 г.

- ↑ Подавленные ключи криптографической подписи Texas Instruments, 28 августа 2009 г. Архивировано 6 июня 2010 г. в Wayback Machine на WikiLeaks . 10 апреля 2012 г.

- ^ «EFF предупреждает Texas Instruments прекратить преследование любителей калькуляторов» . Официальный пресс-релиз EFF. 13 октября 2009 г. Архивировано из оригинала 17 октября 2009 г. Проверено 25 октября 2009 г.

- ^ Граник, Дженнифер (29 октября 2009 г.). «Эй, Texas Instruments, хватит рыть ямы» . Блог EFF Deeplinks. Архивировано из оригинала 1 июля 2024 г. Проверено 29 октября 2009 г.

- ^ "Файл" . Викиликс. Архивировано из оригинала 14 марта 2012 г. Проверено 10 апреля 2012 г.

Внешние ссылки

[ редактировать ]- Подавленные ключи криптографической подписи Texas Instruments, 28 августа 2009 г., в Wayback Machine (архивировано 6 июня 2010 г.) в Интернет-архиве . Файл на Wayback Machine (архивировано 6 июня 2010 г.).