Криптоанализ шифра Лоренца

| Время | Событие |

|---|---|

| сентябрь 1939 г. | В Европе разгорается война . |

| Вторая половина 1940 г. | первые передачи не по Морзе Перехвачены . |

| июнь 1941 г. | Первое экспериментальное звено SZ40 Tunny началось с буквенного индикатора . |

| август 1941 г. | Два длинных сообщения по глубине дали 3700 символов ключа . |

| Январь 1942 г. |

|

| июль 1942 г. |

|

| Октябрь 1942 г. |

|

| ноябрь 1942 г. | «Взлом 1+2», изобретенный Биллом Таттом . |

| февраль 1943 г. | Представлен более сложный SZ42A. |

| Май 1943 г. | Хит Робинсон выступил. |

| июнь 1943 г. | Основан Ньюманри . |

| декабрь 1943 г. | Колосс I работает в Доллис-Хилл перед доставкой в Блетчли-Парк. [2] |

| февраль 1944 г. | Первое использование Colossus I для реальной работы. |

| Март 1944 г. | Заказаны четыре Колосса (Марк 2). |

| апрель 1944 г. | Заказ на дальнейшие Колоссы увеличен до 12. |

| июнь 1944 г. |

|

| август 1944 г. | Настройки кулачков на всех колесах Lorenz менялись ежедневно. |

| Май 1945 г. |

|

Криптоанализ шифра Лоренца — это процесс, который позволил британцам читать сообщения немецкой армии высокого уровня во время Второй мировой войны . британского Школа кодирования и шифрования правительства (GC&CS) в Блетчли-парке расшифровала множество сообщений между Верховным командованием Вермахта (ОКВ, Верховное командование Германии) в Берлине и командованием их армий по всей оккупированной Европе, некоторые из которых были подписаны «Адольф Гитлер, фюрер». [3] Это были перехваченные радиопередачи без азбуки Морзе , зашифрованные с помощью Lorenz SZ телетайпа ротора устройств потокового шифрования . Расшифровка этого трафика стала важным источником разведывательной информации « Ультра », которая внесла значительный вклад в победу союзников. [4]

Для своих секретных сообщений высокого уровня немецкие вооруженные силы шифровали каждый символ с помощью различных онлайновых поточных шифровальных машин Geheimschreiber (секретный писатель) на обоих концах телеграфной линии с использованием 5-битного Международного телеграфного алфавита № 2 (ITA2). Впоследствии было обнаружено, что эти машины были Lorenz SZ (SZ от Schlüssel-Zusatz , что означает «шифровальное приспособление») для армии. [5] Siemens и Halske T52 для ВВС и Siemens T43, который мало использовался и никогда не ломался союзниками. [6]

Расшифровка сообщений, зашифрованных с помощью машин «Энигма», в Блетчли-Парке показала, что немцы называли одну из своих систем беспроводной передачи телетайпов «Sägefisch» («рыба-пила»). [7] что побудило британских криптографов называть зашифрованный немецкий радиотелеграфный трафик « рыбой ». [5] « Тунец » (тунец) — это имя, данное первой ссылке, не использующей азбуку Морзе, и впоследствии оно использовалось для шифровальных машин и их трафика. [8]

Как и в случае с совершенно отдельным криптоанализом «Энигмы» , именно немецкие эксплуатационные недостатки позволили провести первоначальную диагностику системы и найти путь к расшифровке. [9] В отличие от «Энигмы», ни одна физическая машина не попала в руки союзников до самого конца войны в Европе, спустя много времени после того, как была введена массовая расшифровка. [10] [11] Проблемы расшифровки сообщений Танни привели к разработке « Колосса », первого в мире электронного программируемого цифрового компьютера, десять из которых использовались к концу войны. [12] [13] к этому времени около 90% избранных сообщений Танни были расшифрованы в Блетчли-парке. [14]

Альберт Смолл, криптоаналитик из Корпуса связи армии США , который был прикомандирован в Блетчли-Парк и работал над Танни, сказал в своем отчете в декабре 1944 года в Арлингтон-Холл, что:

Ежедневные решения сообщений Fish в GC&CS отражают британский математический гений, превосходные инженерные способности и твердый здравый смысл. Каждый из этих факторов был необходимым фактором. Каждый из них мог быть переоценен или недооценен в ущерб решениям; Примечательным фактом является то, что слияние элементов, по-видимому, происходило в идеальной пропорции. Результатом стал выдающийся вклад в криптоаналитическую науку. [15]

Немецкие машины Tunny

[ редактировать ]

| ОК/ Чи название колеса | А | Б | С | Д | И | Ф | Г | ЧАС | я | К | л | М |

|---|---|---|---|---|---|---|---|---|---|---|---|---|

| колесо БП имя [16] | 1 | 2 | 3 | 4 | 5 | 37 | 61 | 1 | 2 | 3 | 4 | 5 |

| Количество кулачки (штифты) | 43 | 47 | 51 | 53 | 59 | 37 | 61 | 41 | 31 | 29 | 26 | 23 |

Шифровые приспособления Лоренца SZ реализовали Вернама поточный шифр , используя сложный массив из двенадцати колес, которые доставляли то, что должно было быть криптографически безопасным псевдослучайным числом, в качестве ключевого потока. Ключевой поток объединялся с открытым текстом для создания зашифрованного текста на передающей стороне с использованием исключающей функции или (XOR) . На принимающей стороне машина с идентичной конфигурацией создала тот же ключевой поток, который был объединен с зашифрованным текстом для создания открытого текста, то есть система реализовала алгоритм симметричного ключа .

Ключевой поток генерировался десятью из двенадцати колес. Это был результат операции XOR над 5-битным символом, генерируемым пятью колесами правой руки, ци ( ) колеса, а левая рука пять, пси ( ) колеса. Колеса ци всегда перемещались в одну позицию для каждого входящего символа зашифрованного текста, а колеса пси — нет.

Центральные два му ( ) или «моторные» колеса определяли, вращались ли пси- колеса с новым персонажем. [17] [18] После того как каждая буква была зашифрована, либо все пять пси-колес двигались дальше, либо оставались на месте, и снова использовалась та же буква пси-ключа. Подобно колесам ци , 61 колесо перемещалось после каждого символа. Когда 61 имел кулачок в активном положении и поэтому генерировал x (перед перемещением) 37 двинулся один раз: когда кулачок находился в неактивном положении (перед перемещением) 37 , а пси- колеса остались неподвижными. [19] На всех машинах, кроме самых ранних, существовал дополнительный фактор, влиявший на включение или выключение пси- колес. Они были четырех разных типов и в Блетчли-парке назывались «Ограничения». Все они касались некоторых аспектов предыдущего положения колес машины. [20]

Число кулачков на наборе из двенадцати колес машин SZ42 составляло 501 и было взаимно простым , что давало чрезвычайно длительный период времени, прежде чем последовательность клавиш повторится. Каждый кулачок мог находиться либо в поднятом положении, и в этом случае он вносил x в логику системы, меняя значение бита, либо в нижнем положении, и в этом случае он генерировал • . [10] Общее возможное количество шаблонов поднятых кулачков составило 2. 501 это астрономически большое число. [21] Однако на практике около половины кулачков на каждом колесе находились в поднятом положении. Позже немцы поняли, что если количество поднятых кулачков не будет близко к 50%, то будут серии x и • , что является криптографической слабостью. [22] [23]

Процесс определения того, какой из 501 кулачков находится в поднятом положении, в Блетчли-парке назывался «ломкой колес». [24] Определение начальных положений колес для конкретной трансмиссии получило название «постановка колес» или просто «постановка». Тот факт, что все пси- колеса двигались одновременно, но не с каждым вводимым символом, был главной слабостью машин, которые способствовали успеху британской криптоаналитики.

Безопасная телеграфия

[ редактировать ]Электромеханическая телеграфия была разработана в 1830-х и 1840-х годах, задолго до появления телефонии , и ко времени Второй мировой войны действовала во всем мире . Разветвленная система кабелей, соединяющих объекты внутри стран и между ними, со стандартным напряжением -80 В, обозначающим «отметку», и +80 В, обозначающим «пробел». [25] Там, где передача по кабелю становилась невозможной или неудобной, например, для мобильных подразделений немецкой армии, использовалась радиопередача.

Телетайпы на каждом конце цепи состояли из клавиатуры и печатающего механизма, а также очень часто механизма чтения и перфорации бумажной ленты с пятью отверстиями . При использовании в режиме онлайн нажатие алфавитной клавиши на передающей стороне вызывало печать соответствующего символа на принимающей стороне. Однако обычно в системе связи передающий оператор готовил набор сообщений в автономном режиме, записывая их на бумажную ленту, а затем подключался к сети только для передачи сообщений, записанных на ленту. Система обычно отправляет около десяти символов в секунду и, таким образом, занимает линию или радиоканал в течение более короткого периода времени, чем при наборе текста в Интернете.

Символы сообщения были представлены кодами Международного телеграфного алфавита № 2 ( ITA2 ). В качестве средства передачи, проводного или радио, использовалась асинхронная последовательная связь , где каждый символ сигнализировался стартовым (пробелом) импульсом, 5 импульсами данных и 1½ стоповыми (меточными) импульсами. В Блетчли Парке импульсы знака были обозначены x («крест») и пространственными импульсами • («точка»). [26] Например, буква «Н» будет кодироваться как ••x•x.

| Характер импульсов Марк = х , Пробел = • | Двоичный | Смена буквы | Сдвиг фигуры | «Безвременная» интерпретация БП |

|---|---|---|---|---|

| ••.••• | 00000 | нулевой | нулевой | / |

| ••.x•• | 00100 | космос | космос | 9 |

| ••.x•x | 00101 | ЧАС | # | ЧАС |

| ••.••x | 00001 | Т | 5 | Т |

| ••.•xx | 00011 | ТО | 9 | ТО |

| ••.xxx | 00111 | М | . | М |

| ••.xx• | 00110 | Н | , | Н |

| ••.•x• | 00010 | ЧР | ЧР | 3 |

| •x.•x• | 01010 | Р | 4 | Р |

| •x.xx• | 01110 | С | : | С |

| •x.xxx | 01111 | V | ; | V |

| •x.•xx | 01011 | Г | & | Г |

| •x.••x | 01001 | л | ) | л |

| •x.x•x | 01101 | П | 0 | П |

| •x.x•• | 01100 | я | 8 | я |

| •x.••• | 01000 | НЧ | НЧ | 4 |

| хх.••• | 11000 | А | - | А |

| хх.х•• | 11100 | В | 7 | В |

| хх.х•х | 11101 | вопрос | 1 | вопрос |

| хх.••х | 11001 | В | 2 | В |

| хх.•хх | 11011 | фиги | + или 5 | |

| xx.xxx | 11111 | ЛТРС | - или 8 | |

| хх.хх• | 11110 | К | ( | К |

| хх.•х• | 11010 | Дж | Белл | Дж |

| x•.•x• | 10010 | Д | ВРУ | Д |

| x•.xx• | 10110 | Ф | ! | Ф |

| х•.xxx | 10111 | Х | / | Х |

| x•.•xx | 10011 | Б | ? | Б |

| x•.••x | 10001 | С | " | С |

| x•.x•x | 10101 | И | 6 | И |

| x•.x•• | 10100 | С | ' | С |

| x•.••• | 10000 | И | 3 | И |

Символы сдвига цифр (FIGS) и сдвига букв (LETRS) определяли, как принимающая сторона интерпретировала строку символов до следующего символа сдвига. Из-за опасности повреждения символа сдвига некоторые операторы вводят пару символов сдвига при переходе с букв на цифры или наоборот . Поэтому они напечатали бы 55M88, чтобы обозначить точку. [28] Такое удвоение символов было очень полезно для статистического криптоанализа, используемого в Блетчли-Парке. После шифрования символы сдвига не имели особого значения.

Скорость передачи радиотелеграфного сообщения в три-четыре раза превышала скорость передачи азбуки Морзе, и человек-слушатель не мог его интерпретировать. Однако стандартный телетайп выдаст текст сообщения. Шифрованное приложение Лоренца превратило открытый текст сообщения в зашифрованный текст , который был неинтерпретируем тем, у кого не было идентичной машины, настроенной идентично. Именно с такой задачей столкнулись взломщики кодов в Блетчли-Парке.

Перехват

[ редактировать ]Перехват передач Танни представлял собой серьезные проблемы. Поскольку передатчики были направленными, большая часть сигналов на приемниках в Британии была довольно слабой. Более того, для этих передач использовалось около 25 различных частот , и иногда частота менялась в процессе передачи. в графстве Кент была установлена станция радиоперехвата под названием «Научно-исследовательский центр министерства иностранных дел» После первоначального открытия сигналов, не использующих азбуку Морзе, в 1940 году на холме на ферме Айви в Нокхолте специально для перехвата этого трафика. [29] [30] Центр возглавлял Гарольд Кенворти, в нем было 30 приемных комплексов и работало около 600 сотрудников. В полную силу он вступил в строй в начале 1943 года.

Поскольку один пропущенный или поврежденный символ мог сделать расшифровку невозможной, требовалась высочайшая точность. [31] Ондуляторная технология, используемая для записи импульсов, изначально была разработана для высокоскоростной Морзе. Он производил видимую запись импульсов на узкой бумажной ленте. Затем это было прочитано людьми, работавшими в качестве «читателей листов», которые интерпретировали пики и впадины как отметки и пробелы символов ITA2. [32] Затем была изготовлена перфорированная бумажная лента для телеграфной передачи в Блетчли-Парк, где ее перфорировали. [33]

Шифр Вернама

[ редактировать ]Шифр Вернама, реализованный на машинах Лоренца SZ, использует логическую функцию «исключающее или» (XOR) , обозначаемую ⊕ и озвученную как «A или B, но не обе». Это представлено следующей таблицей истинности , где x представляет «истину», а • представляет «ложь».

| ВХОД | ВЫХОД | |

| А | Б | А ⊕ Б |

| • | • | • |

| • | х | х |

| х | • | х |

| х | х | • |

Другие названия этой функции: исключающая дизъюнкция, не равно (NEQ), сложение по модулю 2 (без «переноса») и вычитание (без «заимствования»). Сложение и вычитание по модулю 2 идентичны. Некоторые описания расшифровки Танни относятся к сложению, а некоторые — к дифференцированию, то есть вычитанию, но они означают одно и то же. Оператор XOR является одновременно ассоциативным и коммутативным .

Взаимность является желательной особенностью машинного шифрования, поскольку одна и та же машина с одинаковыми настройками может использоваться как для шифрования, так и для дешифрования. Шифр Вернама достигает этого, поскольку объединение потока символов открытого текста с потоком ключей создает зашифрованный текст, а объединение того же ключа с зашифрованным текстом восстанавливает открытый текст. [34]

Символически:

и

Первоначальная идея Вернама состояла в том, чтобы использовать традиционную практику телеграфии, с бумажной лентой с открытым текстом в сочетании с бумажной лентой с ключом на передающей стороне и идентичной ключевой лентой в сочетании с сигналом зашифрованного текста на принимающей стороне. Каждая пара ключевых лент должна была быть уникальной (одноразовая лента ), но создание и распространение таких лент представляло значительные практические трудности. В 1920-х годах четыре человека в разных странах изобрели роторные шифровальные машины Вернама, которые создавали ключевой поток вместо ключевой ленты. Lorenz SZ40/42 был одним из них. [35]

Функции безопасности

[ редактировать ]

Одноалфавитный шифр замены, такой как шифр Цезаря, можно легко взломать, имея разумный объем зашифрованного текста. Это достигается путем частотного анализа различных букв зашифрованного текста и сравнения результата с известным распределением частот букв открытого текста. [36]

В полиалфавитном шифре для каждого последующего символа используется свой алфавит замены. Таким образом, частотный анализ показывает примерно равномерное распределение , например, полученное с помощью генератора (псевдо) случайных чисел . Однако, поскольку один набор колес Лоренца вращался с каждым символом, а другой — нет, машина не замаскировала закономерность использования соседних символов в немецком открытом тексте. Алан Тьюринг обнаружил эту слабость и изобрел описанную ниже технику дифференцирования, чтобы использовать ее. [37]

Схема того, какой из кулачков находился в поднятом положении, а какой в опущенном, менялось ежедневно на мотор-колесах( 37 и 61). Первоначально шаблоны кулачков колеса ци менялись ежемесячно. Модели пси- колеса менялись ежеквартально до октября 1942 года, когда частота была увеличена до ежемесячной, а затем до ежедневной 1 августа 1944 года, когда частота изменения моделей колеса ци также была изменена на ежедневную. [38]

Количество стартовых позиций колес составило 43×47×51×53×59×37×61×41×31×29×26×23, что составляет примерно 1,6×10. 19 (16 миллиардов миллиардов), слишком большая цифра для криптоаналитиков, чтобы попытаться провести исчерпывающую « атаку методом грубой силы ». Иногда операторы Лоренца не подчинялись инструкциям, и два сообщения передавались с одинаковыми стартовыми позициями - явление, называемое «глубиной» . Метод, с помощью которого передающий оператор сообщал принимающему оператору настройки колеса, которые он выбрал для сообщения, которое он собирался передать, в Блетчли-парке назывался «индикатором» .

В августе 1942 года шаблонные начала сообщений, которые были полезны криптоаналитикам, были заменены ненужным текстом, что несколько усложнило идентификацию истинного сообщения. Этот новый материал получил название «квач» (по-немецки «ерунда») в Блетчли-парке. [39]

На этапе экспериментальных передач индикатор состоял из двенадцати немецких имен, начальные буквы которых обозначали положение, в которое операторы поворачивали двенадцать колес. Помимо показа, когда две передачи были полностью погружены в глубину, он также позволял идентифицировать частичную глубину, когда два индикатора различались только в одном или двух положениях колес. С октября 1942 года система индикации изменилась на оператора-отправителя, передающего незашифрованные буквы QEP. [40] за которым следует двузначное число. Этот номер был последовательно взят из кодовой книги, которая была выдана обоим операторам и содержала для каждого номера QEP настройки двенадцати колес. Книги заменялись, когда они были израсходованы, но между заменами полную глубину можно было определить путем повторного использования номера QEP на конкретной ссылке Танни. [41]

Диагностика

[ редактировать ]| П | открытый текст |

| К | key – последовательность символов, XOR (добавленная) обработанная к открытому тексту, чтобы дать зашифрованный текст |

| час | компонент ци ключа |

| п | пси- компонент ключа |

| п' | расширенный пси – фактическая последовательность символов добавлены пси- колеса, в том числе когда они не продвигаются [43] |

| С | зашифрованный текст |

| Д | де- чи — зашифрованный текст с ци часть ключа удалена |

| Д | любое из вышеперечисленных операций с помощью XOR его последующий символ или бит [44] |

| ⊕ | операция XOR |

Первым шагом к взлому нового шифра является диагностика логики процессов шифрования и дешифрования. В случае машинного шифра, такого как Танни, это повлекло за собой установление логической структуры и, следовательно, функционирования машины. Это было достигнуто без возможности увидеть машину, что произошло только в 1945 году, незадолго до победы союзников в Европе. [45] Система шифрования очень хорошо гарантировала, что зашифрованный текст Z не будет содержать никаких статистических, периодических или лингвистических характеристик, позволяющих отличить его от случайного. Однако это не относилось к K , χ , ψ' и D , что было слабостью, означавшей, что ключи Танни можно было решить. [46]

Во время экспериментального периода передач Танни, когда использовалась двенадцатибуквенная индикаторная система, Джон Тилтман , ветеран Блетчли-Парка и чрезвычайно одаренный криптоаналитик, изучил зашифрованные тексты Танни и определил, что они использовали шифр Вернама.

Когда две передачи ( a и b ) используют один и тот же ключ, т.е. они находятся в глубине, их объединение устраняет эффект ключа. [47] Назовем два шифртекста Za и Zb , ключ K и два открытых текста Pa и Pb . Тогда у нас есть:

- А ⊕ Zb = Па ⊕ Pb

Если два открытых текста могут быть обработаны, ключ можно восстановить из любой пары зашифрованный-открытый текст, например:

- Za ⊕ Pa = K или

Zb ⊕ Pb = К

- Za ⊕ Pa = K или

31 августа 1941 года были получены два длинных сообщения с одинаковым индексом HQIBPEXEZMUG. Первые семь символов этих двух зашифрованных текстов были одинаковыми, но второе сообщение было короче. Первые 15 символов двух сообщений были следующими (в интерпретации Блетчли-Парка):

| Для | JSH4N ZYZY4 GLFRG |

| Зб | JSH4N ZYMFS /884I |

| Для ⊕ Зб | ///// //FOU GFL3M |

Джон Тилтман попробовал различные вероятные части открытого текста, то есть «шпаргалки» , со строкой Za ⊕ Zb и обнаружил, что первое сообщение открытого текста начиналось с немецкого слова SPRUCHNUMMER (номер сообщения). Во втором открытом тексте оператор использовал общепринятое сокращение NR для NUMMER . Во втором сообщении было больше сокращений, да и пунктуация иногда отличалась. Это позволило Тилтману в течение десяти дней определить открытый текст обоих сообщений, поскольку последовательность символов открытого текста, обнаруженная в Pa , затем можно было сравнить с Pb и наоборот . [48] В свою очередь, это дало почти 4000 символов ключа. [49]

Члены исследовательского отдела работали над этим ключом, пытаясь получить математическое описание процесса генерации ключа, но безуспешно. Билл Татт присоединился к секции в октябре 1941 года и получил это задание. Он изучал химию и математику в Тринити-колледже в Кембридже, прежде чем его приняли на работу в Блетчли-Парк. На курсе обучения его обучили технике экзамена Касиски , заключающейся в написании ключа на квадратной бумаге с новой строкой после определенного количества символов, которое, как подозревалось, является частотой повторения ключа. Если бы это число было правильным, столбцы матрицы показали бы больше повторений последовательностей символов, чем просто случайность.

Тутте подумал, что, возможно, вместо того, чтобы использовать эту технику для целых букв ключа, которые, вероятно, будут иметь большую частоту повторения, возможно, стоит попробовать ее на последовательности, сформированной путем взятия только одного импульса (бита). из каждой буквы на том основании, что « часть может быть криптографически проще целого ». [50] Учитывая, что индикаторы Танни использовали 25 букв (исключая J) для 11 позиций, но только 23 буквы для двенадцатой, он опробовал технику Касиски на первом импульсе ключевых символов, используя повторение 25 × 23 = 575. Это помогло не давало большого количества повторений в столбцах, но Тутте наблюдал это явление по диагонали. Поэтому он попробовал еще раз с 574, и в столбцах появились повторы. Признав, что простые делители этого числа — 2, 7 и 41, он попробовал еще раз с периодом 41 и « получил прямоугольник из точек и крестиков, изобилующий повторениями ». [51]

Однако было ясно, что последовательность первых импульсов была более сложной, чем та, которую давало одно колесо из 41 положения. Тутте назвал этот компонент ключа χ 1 ( chi ). Он вычислил, что существует еще один компонент, который был подвергнут XOR с этим, который не всегда менялся с каждым новым символом, и что это было произведение колеса, которое он назвал ψ 1 ( psi ). То же самое относится и к каждому из пяти импульсов, обозначенных здесь нижними индексами. Итак, для одного символа ключ K состоял из двух компонентов:

- K знак равно χ ⊕ ψ .

Фактическая последовательность символов, добавляемых пси- колесами, включая те, когда они не продвигаются вперед, называлась расширенной пси-колесами . [43] и обозначается ψ′

- K знак равно χ ⊕ ψ′ .

Вывод Тутте компонента ψ стал возможным благодаря тому факту, что за точками с большей вероятностью следовали точки, а за крестиками с большей вероятностью следовали крестики. Это было результатом слабости немецкой настройки ключей, которую они позже прекратили. Как только Тутте совершил этот прорыв, остальная часть исследовательского отдела присоединилась к изучению других импульсов, и было установлено, что все пять колес ψ двигались вместе под контролем двух колес μ ( мю или «мотор»).

Диагностика функционирования машины Танни таким способом была поистине выдающимся криптоаналитическим достижением и была описана, когда Тутте был принят в звания кавалера Ордена Канады в октябре 2001 года, как « один из величайших интеллектуальных подвигов Второй мировой войны ». [52]

Тюрингери

[ редактировать ]В июле 1942 года Алан Тьюринг провел несколько недель в исследовательском отделе. [53] Его заинтересовала проблема взлома Танни с ключей, добытых из глубины. [54] В июле он разработал метод определения настроек кулачка («обрыв колеса») по длине ключа. Он стал известен как «Тюрингери». [55] (игриво названный «Тюрингизмом» Питером Эрикссоном, Питером Хилтоном и Дональдом Мичи [54] ) и представил важный метод «дифференцирования», на котором была основана большая часть остальной части решения ключей Танни при отсутствии глубин. [55]

Различие

[ редактировать ]Велся поиск процесса, который мог бы манипулировать зашифрованным текстом или ключом для создания частотного распределения символов, отклоняющегося от единообразия, которого стремился достичь процесс шифрования. Тьюринг выяснил, что комбинация XOR значений последовательных (соседних) символов в потоке зашифрованного текста или ключа подчеркивает любые отклонения от равномерного распределения. [55] [56] Результирующий поток был назван разностью (обозначается греческой буквой «дельта» Δ ). [57] потому что XOR — это то же самое, что вычитание по модулю 2. Итак, для потока символов S разница ΔS была получена следующим образом, где подчеркивание указывает на последующий символ:

- ΔS = S ⊕ S

Поток S может представлять собой зашифрованный текст Z , открытый текст P , ключ K или любой из двух его компонентов χ и ψ . Отношения между этими элементами сохраняются, даже если они различны. Например, а также:

- К = χ ⊕ ψ

Это тот случай, когда:

- ΔK = Δ x ⊕ Δ ψ

Аналогично для зашифрованного текста, открытого текста и ключевых компонентов:

- ΔZ = ΔP ⊕ Δ χ ⊕ Δ ψ

Так:

- ΔP = ΔZ ⊕ Δ χ ⊕ Δ ψ

Причина, по которой дифференцирование открыло путь к Танни, заключалась в том, что, хотя распределение частот символов в зашифрованном тексте нельзя было отличить от случайного потока, то же самое нельзя было сказать и о версии зашифрованного текста, из которой элемент chi ключа имел был удален. Это связано с тем, что там, где открытый текст содержал повторяющийся символ и пси- колеса не двигались дальше, разностный пси- символ ( Δ ψ ) был бы нулевым символом (' / ' в Блетчли-парке). При выполнении операции XOR с любым символом этот символ не имеет никакого эффекта, поэтому в этих обстоятельствах ΔK = Δ χ . Зашифрованный текст, модифицированный удалением компонента хи назывался дехи D. из ключа , в Блетчли-Парке [58] и процесс его удаления как «де- чи -инг». Аналогично и с удалением пси- компонента, который был известен как «депси - инг» (или «глубокий вздох», когда это было особенно трудно). [59]

Таким образом, дельта-дечи ΔD составила :

- ΔD = ΔZ ⊕ Δ x

Повторяющиеся символы в открытом тексте встречались чаще как из-за особенностей немецкого языка (относительно распространены EE, TT, LL и SS), так и из-за особенностей немецкого языка. [60] и потому, что телеграфисты часто повторяли символы смены цифр и букв. [61] поскольку их потеря при обычной телеграфной передаче могла привести к тарабарщине. [62]

Процитируем Общий отчет о Танни:

Тьюрингери ввел принцип, согласно которому ключ, отличающийся от одного, который теперь называется ΔΚ , может дать информацию, которую невозможно получить с помощью обычного ключа. Этот принцип Δ должен был стать фундаментальной основой почти всех статистических методов разрушения и установки колес. [55]

К каждому из импульсов символов, закодированных ITA2, применялось дифференцирование. [63] Итак, для первого импульса, зашифрованного колесами χ 1 и ψ 1 , разница составляла единицу:

- ΔК 1 = К 1 ⊕ К 1

И для второго импульса:

- ΔК 2 = К 2 ⊕ К 2

И так далее.

Периодичность колес ци и пси для каждого импульса (41 и 43 соответственно для первого импульса) также отражается на структуре ΔK . Однако, учитывая, что колеса пси не продвигались вперед для каждого входного символа, как это делали колеса ци , это было не просто повторение шаблона каждые 41 × 43 = 1763 символа для ΔK 1 , а более сложная последовательность.

метод Тьюринга

[ редактировать ]Метод Тьюринга по определению настроек кулачков колес на основе длины ключа, полученного с глубины, включал итерационный процесс. Учитывая, что символ дельта -пси был нулевым символом ' / в среднем в половине случаев ', предположение о том, что ΔK = Δχ , имело 50%-ную вероятность оказаться верным. Процесс начался с обработки конкретного символа ΔK как Δχ для этой позиции. Получающаяся в результате предполагаемая битовая комбинация x и • для каждого колеса ци была записана на листе бумаги, который содержал столько столбцов, сколько символов было в ключе, и пять строк, представляющих пять Δχ импульсов . Учитывая знания из работы Тутте о периодичности каждого из колес, это позволило распространить эти значения в соответствующие позиции в остальной части ключа.

Также был подготовлен набор из пяти листов, по одному для каждого колеса ци . Они содержали набор колонн, количество которых соответствовало количеству кулачков соответствующего колеса ци , и назывались «клеткой». Итак, в клетке χ 3 было 29 таких столбцов. [64] Последовательные «угадывания» значений Δ χ затем давали дальнейшие предполагаемые значения состояния кулачка. Они могли либо соглашаться, либо не соглашаться с предыдущими предположениями, и на этих листах был сделан подсчет соглашений и разногласий. Там, где разногласия существенно перевешивали соглашения, предполагалось, что символ Δ ψ не является нулевым символом ' / ', поэтому соответствующее предположение не принималось во внимание. Постепенно были выведены все настройки кулачков колес ци , а из них — настройки кулачков пси-колес и мотор-колес.

По мере развития метода были внесены улучшения, которые позволили использовать его с ключами гораздо меньшей длины, чем исходные 500 или около того символов». [55]

Тестеры

[ редактировать ]Испытательная лаборатория — это отдел в Блетчли-парке, который выполнял основную часть работы по расшифровке сообщений Танни. [65] К июлю 1942 года интенсивность движения значительно возросла. Поэтому была создана новая секция, которую возглавил Ральф Тестер — отсюда и название. Персонал состоял в основном из бывших сотрудников Исследовательского отдела. [1] и включали Питера Эрикссона, Питера Хилтона , Дениса Освальда и Джерри Робертса . [66] Методы Тесттери были почти полностью ручными как до, так и после внедрения в Ньюманри автоматизированных методов , дополняющих и ускоряющих их работу. [14] [1]

Первый этап работы Тестера длился с июля по октябрь, при этом преобладающий метод расшифровки основывался на глубинах и частичных глубинах. [67] Однако через десять дней шаблонное начало сообщений сменилось бессмысленным квачем , что затруднило расшифровку. Тем не менее этот период был продуктивным, хотя каждая расшифровка занимала значительное время. Наконец, в сентябре была получена глубина, позволившая метод Тьюринга по поломке колеса « Тьюрингери использовать », что привело к возможности начать чтение текущего трафика. Были собраны обширные данные о статистических характеристиках языка сообщений, расширена коллекция шпаргалок. [55]

В конце октября 1942 года исходное экспериментальное звено «Тунни» было закрыто и открылись два новых звена («Треска» и «Осьминог»). В этих и последующих ссылках 12-буквенная индикаторная система указания ключа сообщения была заменена системой QEP. Это означало, что можно было распознать только полную глубину — по идентичным номерам QEP — что привело к значительному сокращению расшифровываемого трафика.

Когда в июне 1943 года «Ньюманри» вступил в строй, характер работ, выполняемых в «Тестери», изменился: появились расшифровки, а поломка колес больше не зависела от глубины.

Британский тунец

[ редактировать ]

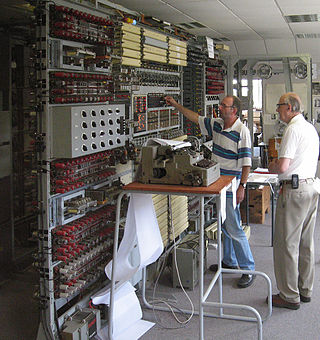

Так называемая «Британская машина тунца» представляла собой устройство, в точности повторяющее функции машин SZ40/42. Он использовался для создания открытого текста на немецком языке с ленты с зашифрованным текстом после определения настроек камеры. [68] Функциональный дизайн был разработан в Блетчли-парке, где к концу войны использовалось десять Testery Tunnies. Он был спроектирован и построен в Томми Флауэрса лаборатории на исследовательской станции Главпочтамта в Доллис-Хилл Гилом Хейвордом , «Доком» Кумбсом , Биллом Чендлером и Сидом Бродхерстом. [69] оборудования британской телефонной станции, В основном он был построен на основе стандартного электромеханического такого как реле и униселекторы . Ввод и вывод осуществлялся с помощью телетайпа со считыванием и перфорацией бумажной ленты. [70] Эти машины использовались как в Тестери , так и позже в Ньюманри . Дороти Дю Буассон, которая была оператором станка и членом Женской королевской военно-морской службы (Рен), описала затыкание настроек как работу старомодной телефонной станции, и при этом она получила удар током. [71]

Когда Хейворд пригласил Флауэрса опробовать первую британскую машину для тунца в Доллис-Хилл, набрав стандартную тестовую фразу: «Сейчас настало время всем хорошим людям прийти на помощь партии», он высоко оценил то, что ротор работает. был настроен для обеспечения следующего вывода в духе Вордсворта : [72]

| Вход | NOW IS THE TIME FOR ALL GOOD MEN TO COME TO THE AID OF THE PARTY |

| Выход | I WANDERED LONELY AS A CLOUD THAT FLOATS ON HIGH OER VALES AND H |

К британским Tunnies были добавлены дополнительные функции для упрощения их эксплуатации. Дальнейшие усовершенствования были внесены в версии, используемые в Newmanry, третий Tunny был оборудован для производства лент дечи . [73] [74]

Ньюманри

[ редактировать ]Ньюманри — это отдел , созданный под руководством Макса Ньюмана в декабре 1942 года для изучения возможности оказания помощи в работе Тестера путем автоматизации частей процессов расшифровки сообщений Танни. Ньюман работал с Джерри Морганом, главой исследовательского отдела над способами взлома Танни, когда в ноябре 1942 года к ним обратился Билл Татт с идеей того, что стало известно как «взлом 1+2». [75] Это было признано возможным, но только в случае автоматизации.

Ньюман разработал функциональную спецификацию того, что должно было стать машиной « Хит Робинсон ». [75] Для реализации своей идеи он нанял исследовательскую станцию почтового отделения в Доллис-Хилл и доктора К. Э. Винн-Уильямса из Исследовательского центра телекоммуникаций (TRE) в Малверне. Работы по проектированию начались в январе 1943 года, а первая машина была поставлена в июне. Штат на тот момент состоял из Ньюмана, Дональда Мичи , Джека Гуда , двух инженеров и 16 Ренов. К концу войны в Ньюманри было три машины «Робинсон», десять компьютеров «Колосс» и несколько британских «Тунни». В штате было 26 криптографов, 28 инженеров и 275 Ренов. [76]

Автоматизация этих процессов потребовала обработки большого количества перфолент, подобных тем, на которых были получены зашифрованные сообщения. Абсолютная точность этих записей и их транскрипции была важна, поскольку один-единственный ошибочный символ мог сделать недействительным или испортить огромный объем работы. Джек Гуд ввел принцип: «Если что-то не проверено, значит, это неправильно». [77]

«Вторжение 1+2»

[ редактировать ]В.Т. Тутте разработал способ использования неоднородности биграмм (соседних букв) в немецком открытом тексте, используя разностный зашифрованный текст и ключевые компоненты. Его метод назывался «взлом 1+2» или «атака двойной дельты». [78] Суть этого метода заключалась в том, чтобы найти начальные настройки компонента хи ключа, перепробовав все позиции его сочетания с зашифрованным текстом и отыскав доказательства неравномерности, отражающие характеристики исходного открытого текста. [79] [80] соответствующую последовательность символов колес ци Процесс разрушения колеса должен был успешно создать текущие настройки кулачка, чтобы можно было сгенерировать . Было совершенно невозможно сгенерировать 22 миллиона символов из всех пяти колес ци , поэтому изначально было ограничено 41 × 31 = 1271 из первых двух.

Учитывая, что для каждого из пяти импульсов i :

- Z я знак равно χ я ⊕ ψ я ⊕ П я

и, следовательно,

- п я знак равно Z я ⊕ χ я ⊕ ψ я

для первых двух импульсов:

- ( п 1 ⊕ п 2 ) знак равно ( Z 1 ⊕ Z 2 ) ⊕ ( χ 1 ⊕ χ 2 ) ⊕ ( ψ 1 ⊕ ψ 2 )

Вычисление предполагаемого P 1 ⊕ P 2 таким способом для каждой начальной точки последовательности χ 1 ⊕ χ 2 даст x s и • s с, в конечном итоге, большей долей • s, когда правильная начальная точка была использовал. Однако Тутте знал, что использование разностных значений (∆) усиливает этот эффект. [81] потому что любые повторяющиеся символы в открытом тексте всегда будут генерировать • , и аналогично ∆ ψ 1 ⊕ ∆ ψ 2 будет генерировать • всякий раз, когда пси- колеса не двигаются, и примерно в половине случаев, когда они это делают - в целом около 70%.

Тутте проанализировал расшифрованный зашифрованный текст с помощью разностной версии вышеуказанной функции:

- (∆Z 1 ⊕ ∆Z 2 ) ⊕ (∆ χ 1 ⊕ ∆ χ 2 ) ⊕ (∆ ψ 1 ⊕ ∆ ψ 2 )

и обнаружил, что он генерирует • около 55% времени. [82] Учитывая характер вклада пси- колес, выравнивание потока хи с зашифрованным текстом, который дал наибольшее количество • s из (∆Z 1 ⊕ ∆Z 2 ⊕ ∆ χ 1 ⊕ ∆ χ 2 ), было тем, что скорее всего, было правильным. [83] Эту технику можно было применить к любой паре импульсов, и она легла в основу автоматизированного подхода к получению дехи ( D) зашифрованного текста, из которого пси- компонент можно было удалить ручными методами.

Робинзоны

[ редактировать ]Хит Робинсон был первой машиной, автоматизировавшей метод Тутте 1+2. Название ему дали Крапивники, которые его эксплуатировали, в честь карикатуриста Уильяма Хита Робинсона , который рисовал чрезвычайно сложные механические устройства для простых задач, подобно американскому карикатуристу Рубу Голдбергу .

Функциональную спецификацию машины подготовил Макс Ньюман. Основным инженерным проектом стала работа Фрэнка Моррелла. [84] на исследовательской станции почтового отделения в Доллис-Хилл в северном Лондоне, где его коллега Томми Флауэрс разрабатывал «Объединяющий блок». Доктор К.Э. Винн-Вильямс из Научно-исследовательского центра телекоммуникаций в Малверне изготовил высокоскоростные электронные клапанные и релейные счетчики. [85] Строительство началось в январе 1943 года. [86] прототип машины использовался в Блетчли-парке в июне. [87]

Основными частями машины были:

- механизм транспортировки и чтения ленты (получивший название «кровать» из-за его сходства с перевернутым металлическим каркасом кровати), который пропускал зацикленные ленты ключей и сообщений со скоростью от 1000 до 2000 символов в секунду;

- объединяющий блок, реализовавший логику метода Тутте;

- счетная единица, которая подсчитывала количество • с и, если оно превышало заранее установленное общее количество, отображала или распечатывала его.

Опытная машина оказалась эффективной, несмотря на ряд серьезных недостатков. Большинство из них были постепенно преодолены в ходе развития того, что стало известно как «Старый Робинзон». [88]

Колосс

[ редактировать ]

У Томми Флауэрса были сомнения по поводу двух синхронизированных ленточных петель Хита Робинсона, а его предыдущий уникальный опыт работы с термоэмиссионными клапанами (вакуумными лампами) привел его к пониманию того, что с помощью электроники можно создать лучшую машину. Вместо того, чтобы поток ключей считывался со второй перфоленты, поток ключей, генерируемый электронным способом, мог бы обеспечить гораздо более быструю и гибкую обработку. Предложение Флауэрса о том, что этого можно достичь с помощью машины, которая была бы полностью электронной и содержала бы от одной до двух тысяч клапанов, было встречено с недоверием как в Научно-исследовательском институте телекоммуникаций, так и в Блетчли-Парке, поскольку считалось, что это будет «слишком ненадежен для выполнения полезной работы». Однако он пользовался поддержкой руководителя исследований в Доллис-Хилл У. Гордона Рэдли. [89] и он реализовал эти идеи, создав «Колосса» , первую в мире электронную цифровую вычислительную машину, которую вообще можно было программировать, за удивительно короткий срок — десять месяцев. [90] В этом ему помогали его коллеги по исследовательской станции почтового отделения Доллис Хилл : Сидни Бродхерст, Уильям Чендлер, Аллен Кумбс и Гарри Фенсом .

Прототип Mark 1 Colossus (Colossus I) с 1500 клапанами был введен в эксплуатацию в Доллис-Хилл в декабре 1943 года. [2] и вступил в полную боевую готовность в Блетчли-парке 5 февраля 1944 года. [91] Он обрабатывал сообщение со скоростью 5000 символов в секунду, используя импульс от считывания отверстий звездочки ленты в качестве тактового сигнала . Быстро стало очевидно, что это огромный шаг вперед в криптоанализе Танни. Были заказаны новые машины Colossus, а заказы на новые Robinsons отменены. впервые заработал в Блетчли-парке 1 июня 1944 года, как раз к высадке в Нормандии в день Д. Усовершенствованный Mark 2 Colossus (Colossus II) содержал 2400 клапанов и

Основными частями этой машины были: [92]

- механизм транспортировки и чтения ленты («кровать»), который запускал ленту сообщений в цикле со скоростью 5000 символов в секунду;

- блок, который генерирует ключевой поток в электронном виде;

- пять параллельных процессоров, которые можно было запрограммировать на выполнение большого количества логических операций (в Mark II Colossus);

- пять счетных единиц, каждая из которых подсчитывала количество • s или x и, если оно превышало заранее установленное общее количество, распечатывала его.

Пять параллельных процессоров позволили выполнять «1+2 перерыв» Тутте и другие функции с эффективной скоростью 25 000 символов в секунду за счет использования схемы, изобретенной Флауэрсом, которая теперь будет называться сдвиговым регистром . В начале 1944 года Дональд Мичи разработал метод использования Colossus для облегчения поломки колес, а также для их установки. [93] Затем это было реализовано в специальном оборудовании на более поздних Колоссах.

Всего использовалось десять компьютеров Colossus, а одиннадцатый вводился в эксплуатацию в конце войны в Европе ( День Победы ). [94] Из десяти семь использовались для «постановки колес» и 3 для «облома колес». [95]

Специальные машины

[ редактировать ]Помимо серийно выпускаемых телетайпов и реперфораторов, был построен ряд других машин для помощи в подготовке и проверке лент в Ньюманри и Тестери. [96] [97] Примерный состав по состоянию на май 1945 года был следующим.

| Имя | Функция | Тестеры | Ньюманри |

|---|---|---|---|

| Супер Робинзон | Используется для пробных прогонов, при которых две ленты сравнивались во всех положениях. Содержит несколько клапанов. | 2 | |

| Колосс Мк.2 | Подсчитал условие, включающее ленту сообщений и сгенерированный электроникой поток ключевых символов, имитирующий различные колеса Танни в разных относительных положениях («шаг»). [98] Содержало около 2400 клапанов. | 10 | |

| Драконы | Используется для установки коротких кроваток методом «перетаскивания» (отсюда и название). [99] [100] | 2 | |

| Водолей | В конце войны разрабатывалась машина для «возврата» SZ42B, которая сохраняла содержимое ленты сообщений в большой батарее конденсаторов , действовавших как электронная память. [101] | 1 | |

| Протей | Машина для освоения глубин , строившаяся в конце войны, но не достроенная. | ||

| Декодирующие машины | Переводится из введенного зашифрованного текста в распечатанный открытый текст. Некоторые из более поздних были ускорены за счет использования нескольких клапанов. [102] Для Newmanry было произведено несколько модифицированных машин. | 13 | |

| тунцы | См. Британский тунец выше. | 3 | |

| Майлз | Набор все более сложных машин (A, B, C, D), которые считывают две или более лент и комбинируют их различными способами для получения выходной ленты. [103] | 3 | |

| Гарбо | Похож на Джуниора, но с функцией Дельты , используемой для прямоугольника. [104] | 3 | |

| Юниоры | Для печати лент через панель-заглушку для смены символов при необходимости используется печать де-чи. [74] | 4 | |

| Вставные машины | Аналог Ангела, но с устройством для внесения корректировок вручную. | 2 | |

| Ангелы | Скопированные кассеты. | 4 | |

| Ручной удар | Генерируется лента с клавиатуры. | 2 | |

| Ручные счетчики | Измеренная длина текста. | 6 | |

| Наклейки (горячие) | Бостик и бензол использовались для наклеивания лент, чтобы получилась петля. Приклеиваемую ленту помещали между двумя электрически нагретыми пластинами и бензол испарялся. | 3 | |

| Наклейки (холодные) | Приклеивал ленты без нагрева. | 6 |

Этапы установки колес

[ редактировать ]Для определения исходного положения колес хи ( χ ) сначала требовалось, чтобы настройки их кулачков были определены путем «обрыва колес». отправки двух сообщений Первоначально это было достигнуто за счет .

Число стартовых позиций для первых двух колес, χ 1 и χ 2, составляло 41×31 = 1271. Первым шагом было опробовать все эти стартовые позиции на ленте сообщений. Это был «взлом 1+2» Тутте , который включал в себя вычисление (∆Z 1 ⊕ ∆Z 2 ⊕ ∆ χ 1 ⊕ ∆ χ 2 ) – что дает предполагаемое ( ∆D 1 ⊕ ∆D 2 ) – и подсчет количества раз это дало • . Неправильные начальные позиции в среднем приведут к тому, что количество точек составит 50% длины сообщения. В среднем количество точек для правильной отправной точки составляло бы 54%, но неизбежно существовал значительный разброс значений вокруг этих средних значений. [83]

И Хит Робинсон, который превратился в так называемого «Старого Робинсона», и Колосс были разработаны для автоматизации этого процесса. Статистическая теория позволила получить показатели того, насколько далеко тот или иной подсчет был от ожидаемых 50% с неправильной отправной точкой для колес ци . Эту меру отклонения от случайности назвали сигмой. Начальные точки, дающие счет менее 2,5 × сигма, называемые «всего набора», не распечатывались. [105] Идеальным вариантом для установки χ 1 и χ 2 было то, что одна пара пробных значений давала одно выдающееся значение для сигмы, тем самым определяя начальные положения первых двух колес ци . Ниже приведен пример результатов такого прогона на Mark 2 Colossus с пятью счетчиками: a, b, c, d и e.

| х 1 | х 2 | Прилавок | Считать | Примечания оператора по выходу |

|---|---|---|---|---|

| 06 | 11 | а | 4921 | |

| 06 | 13 | а | 4948 | |

| 02 | 16 | и | 4977 | |

| 05 | 18 | б | 4926 | |

| 02 | 20 | и | 4954 | |

| 05 | 22 | б | 4914 | |

| 03 | 25 | д | 4925 | |

| 02 | 26 | и | 5015 | ← 4,6 п |

| 19 | 26 | с | 4928 | |

| 25 | 19 | б | 4930 | |

| 25 | 21 | б | 5038 | ← 5,1 п |

| 29 | 18 | с | 4946 | |

| 36 | 13 | а | 4955 | |

| 35 | 18 | б | 4926 | |

| 36 | 21 | а | 5384 | ← 12,2 п ч х 1 х 2 ! ! |

| 36 | 25 | а | 4965 | |

| 36 | 29 | а | 5013 | |

| 38 | 08 | д | 4933 |

Для сообщения среднего размера это займет около восьми минут. Однако, используя параллелизм Колосса Марка 2, количество раз, которое нужно было прочитать сообщение, можно было сократить в пять раз, с 1271 до 255. [107] Определив возможные начальные позиции χ 1 , χ 2 , следующим шагом была попытка найти начальные позиции для других колес ци . В приведенном выше примере есть одна настройка χ 1 = 36 и χ 2 = 21, значение сигмы которой выделяет ее среди остальных. Так было не всегда, и Смолл перечисляет 36 различных дальнейших прогонов, которые можно было предпринять в зависимости от результата прогона χ 1 , χ 2 . [108] Сначала выбор в этом итеративном процессе делал криптоаналитик, сидящий за выходом пишущей машинки и выдающий инструкции операторам Рена. Макс Ньюман разработал дерево решений, а затем поручил Джеку Гуду и Дональду Мичи разработать другие. [109] Крапивники использовали их, не обращаясь к криптоаналитикам, если соблюдались определенные критерии. [110]

В приведенном выше примере Смолла следующий прогон проводился с установкой первых двух колес ци в найденные начальные позиции и тремя отдельными параллельными исследованиями оставшихся трех колес ци . Такой забег назывался «коротким забегом» и занимал около двух минут. [107]

| х 1 | х 2 | х 3 | х 4 | х 5 | Прилавок | Считать | Примечания оператора по выходу |

|---|---|---|---|---|---|---|---|

| 36 | 21 | 01 | а | 2938 | ← 6,8 р ! х 3 ! | ||

| 36 | 21 | 01 | б | 2763 | |||

| 36 | 21 | 01 | с | 2803 | |||

| 36 | 21 | 02 | б | 2733 | |||

| 36 | 21 | 04 | с | 3003 | ← 8,6 р ! х 5 ! | ||

| 36 | 21 | 06 | а | 2740 | |||

| 36 | 21 | 07 | с | 2750 | |||

| 36 | 21 | 09 | б | 2811 | |||

| 36 | 21 | 11 | а | 2751 | |||

| 36 | 21 | 12 | с | 2759 | |||

| 36 | 21 | 14 | с | 2733 | |||

| 36 | 21 | 16 | а | 2743 | |||

| 36 | 21 | 19 | б | 3093 | ← 11,1 р ! х 4 ! | ||

| 36 | 21 | 20 | а | 2785 | |||

| 36 | 21 | 22 | б | 2823 | |||

| 36 | 21 | 24 | а | 2740 | |||

| 36 | 21 | 25 | б | 2796 | |||

| 36 | 21 | 01 | б | 2763 | |||

| 36 | 21 | 07 | с | 2750 |

Таким образом, вероятные начальные позиции для колес хи следующие: χ 1 = 36, χ 2 = 21, χ 3 = 01, χ 4 = 19, χ 5 = 04. Их необходимо было проверить перед де- чи ( D сообщением ). был передан в Тестеры. Для этого Колосс выполнил подсчет частоты 32 символов в ΔD . Смолл описывает проверку частоты символов ΔD как «проверку на прочность», [112] и что практически каждый криптоаналитик и Рен в Ньюманри и Тестери знали наизусть содержание следующей таблицы.

| Чар. | Считать | Чар. | Считать | Чар. | Считать | Чар. | Считать | |||

|---|---|---|---|---|---|---|---|---|---|---|

| / | 1.28 | Р | 0.92 | А | 0.96 | Д | 0.89 | |||

| 9 | 1.10 | С | 0.90 | В | 1.24 | Ф | 1.00 | |||

| ЧАС | 1.02 | V | 0.94 | вопрос | 1.01 | Х | 0.87 | |||

| Т | 0.99 | Г | 1.00 | В | 0.89 | Б | 0.82 | |||

| ТО | 1.04 | л | 0.92 | 5 | 1.43 | С | 0.89 | |||

| М | 1.00 | П | 0.96 | 8 | 1.12 | И | 0.97 | |||

| Н | 1.00 | я | 0.96 | К | 0.89 | С | 1.04 | |||

| 3 | 1.13 | 4 | 0.90 | Дж | 1.03 | И | 0.89 |

Если полученные начальные точки колес ци прошли этот тест, сообщение о дехи передавалось в Испытательный центр, где использовались ручные методы для получения настроек пси и двигателя. Как заметил Смолл, работа в Ньюманри требовала большого объема статистических знаний, тогда как работа в Тестери требовала большого знания языка и представляла большой интерес как искусство. Криптоаналитик Джерри Робертс отметил, что эта работа в Тестере была большей нагрузкой на персонал, чем автоматизированные процессы в Ньюманри. [14]

См. также

[ редактировать ]Примечания и ссылки

[ редактировать ]- ^ Перейти обратно: а б с Гуд, Мичи и Тиммс 1945 , 1 Введение: 14 Организация, 14А Расширение и рост, (б) Три периода, с. 28.

- ^ Перейти обратно: а б Цветы 1983 , с. 245.

- ^ Маккей 2010 , с. 263 цитируем Джерри Робертса .

- ^ Хинсли 1993 , с. 8.

- ^ Перейти обратно: а б Гуд, Мичи и Тиммс 1945 , 1 Введение: 11 Немецкий тунец, 11 Рыболовные машины, (c) Немецкий зашифрованный телетайп, с. 4.

- ^ Вейруд 2006 , с. 307.

- ^ Ганнон 2007 , с. 103.

- ^ Гуд, Мичи и Тиммс 1945 , 1 Введение: 11 Немецкий тунец, 11А Рыболовные машины, (c) Немецкий зашифрованный телетайп, стр. 11. 5.

- ^ Коупленд 2006 , с. 45.

- ^ Перейти обратно: а б Гуд, Мичи и Тиммс 1945 , 1 Введение: 11 Немецкий Танни, 11B Шифровальная машина Танни, (j) Механические аспекты, с. 10.

- ^ Гуд 1993 , стр. 162, 163.

- ^ Цветы 2006 , с. 81.

- ↑ Все компьютеры Colossus, кроме двух, которые были доставлены в GCHQ , были демонтированы в 1945 году, и весь проект держался в строгой тайне до 1970-х годов. Таким образом, Колосс не фигурировал во многих ранних описаниях развития электронных компьютеров. Ганнон 2007 , с. 431

- ^ Перейти обратно: а б с Робертс 2009 .

- ^ Смолл 1944 , с. 1.

- ^ Гуд, Мичи и Тиммс 1945 , 1 Введение: 11 German Tunny, 11B Шифровальная машина Tunny, с. 6.

- ^ Ганнон 2007 , стр. 150, 151.

- ^ Хорошо 1993 , с. 153.

- ^ Гуд, Мичи и Тиммс 1945 , 1 Введение: 11 German Tunny, 11B Шифровальная машина Tunny, (f) Motors с. 7.

- ^ Гуд, Мичи и Тиммс 1945 , 1 Введение: 11 German Tunny, 11B Шифровальная машина Tunny, (g) Ограничения с. 8.

- ^ Churchhouse 2002 , стр. 158, 159.

- ^ Гуд, Мичи и Тиммс, 1945 , 1 Введение: 11 German Tunny, 11C Рисунок колес, стр. 11, 12.

- ^ Это утверждение является чрезмерным упрощением. Реальное ограничение более сложное: ab=½. Более подробную информацию см.: Good, Michie & Timms 1945 , с. 17 в 1 Введение: 12 криптографических аспектов, 12A Проблема, (d) Ранние методы и добро, Мичи и Тиммс, 1945 , с. 306 из 42 ранних ручных методов: 42B, поломка машины в марте 1942 г., (e) Значение a и b. Действительно, эта слабость была одним из двух факторов, которые привели к диагностике системы.

- ^ Гуд, Мичи и Тиммс, 1945 , 1 Введение: 11 German Tunny, 11E The Tunny Network, (b) Сломка и установка колес, с. 15.

- ^ Хейворд 1993 , с. 176.

- ^ В более современной терминологии каждый импульс можно было бы назвать « битом », где метка была бы двоичной 1, а пробел — двоичным 0. На перфоленте было отверстие для метки и не было отверстия для пробела.

- ^ Гуд, Мичи и Тиммс 1945 , 1 Введение: 11 Немецкий тунец, 11А Рыболовные машины, (а) Алфавит телетайпа, с. 3.

- ^ Робертс 2006 , с. 256.

- ^ Гуд, Мичи и Тиммс 1945 , 14 Организация, 14A Расширение и рост, (а) Общее положение с. 28.

- ^ Впервые раскрыта разведывательная работа на секретных объектах , GCHQ , 1 ноября 2019 г. , дата обращения 9 июля 2020 г.

- ^ Гуд, Мичи и Тиммс 1945 , 3. Организация: 33 Нокхолт, 33А Заказ лент, стр. 3. 281.

- ^ Боулер, Эйлин Эвелин (9 ноября 2005 г.), Народная война Второй мировой войны, Архив воспоминаний о Второй мировой войне: прослушивание вражеского радио , BBC London CSV Action Desk

- ^ Ганнон 2007 , с. 333.

- ^ Гуд, Мичи и Тиммс 1945 , 1 Введение: 11 German Tunny, 11B Шифровальная машина Tunny, (i) Краткое описание функций, стр. 11B. 10.

- ^ Гуд, Мичи и Тиммс 1945 , 1 Введение: 11 Немецкий тунец, 11А Рыболовные машины, (c) Немецкий зашифрованный телетайп, стр. 11. 6.

- ^ Churchhouse 2002 , с. 24.

- ^ Коупленд 2006 , с. 68.

- ^ Коупленд 2006 , с. 48.

- ^ Эджерли 2006 , стр. 273, 274.

- ^ Первоначально QSN (см. Good, Michie & Timms 1945 , стр. 320 в 44 ранних статистических методах: 44A Введение системы QEP (QSN)).

- ^ Коупленд 2006 , стр. 44–47.

- ^ Гуд, Мичи и Тиммс 1945 , 1 Введение: 12 криптографических аспектов, 12A Проблема, (а) Формулы и обозначения, стр. 12A. 16.

- ^ Перейти обратно: а б Гуд, Мичи и Тиммс 1945 , 1 Введение: 11 Немецкий Танни, 11B Шифровальная машина Танни, (e) Пси-ключ, с. 7.

- ^ Гуд, Мичи и Тиммс, 1945 , 1 Введение: 11 German Tunny, 11C Рисунок колес, (b) Разные и недифференцированные колеса, стр. 11. 11.

- ^ Сейл, Тони , Шифр Лоренца и как его взломал Блетчли-Парк , получено 21 октября 2010 г.

- ^ Гуд, Мичи и Тиммс 1945 , 12 криптографических аспектов: 12A Проблема, (c) Слабые стороны Танни, стр. 12A. 16.

- ^ Весь 2006 г. , с. 353.

- ^ Коупленд 2010 .

- ^ Весь 1998 г. , с. 4.

- ^ Весь 2006 г. , с. 356.

- ^ Весь 2006 г. , с. 357.

- ^ О'Коннор, Джей-Джей; Робертсон, EF (2003), Биография MacTutor: Уильям Томас Татт , Университет Сент-Эндрюс , получено 28 апреля 2013 г.

- ^ Весь 2006 г. , стр. 359, 360.

- ^ Перейти обратно: а б Коупленд 2006 , с. 380.

- ^ Перейти обратно: а б с д и ж Гуд, Мичи и Тиммс 1945 , 4 Ранние методы и история: 43 метода тестирования 1942-1944, 43B Тьюрингери, с. 313.

- ^ Коупленд 2012 , с. 96.

- ^ Гуд, Мичи и Тиммс, 1945 , 1 Введение: 11 German Tunny, 11C Рисунок колес, (b) Разные и неразличимые колеса с. 11.

- ^ Смолл 1944 , с. 2 называет де- чи «псевдо равниной».

- ^ Весь 2006 г. , с. 365.

- ^ Сингх, Саймон , Черная палата , получено 28 апреля 2012 г.

- ^ Ньюман ок. 1944 г. 387

- ^ Картер 2008 , с. 14.

- ^ Пять импульсов или битов закодированных символов иногда называют пятью уровнями.

- ^ Коупленд 2006 , с. 385, который воспроизводит клетку χ 3 из Общего отчета о Танни.

- ↑ Робертс, 2009 г. , 34 минута.

- ^ Робертс 2006 , с. 250.

- ^ В отличие от полной глубины, когда все двенадцать букв индикатора были одинаковыми, частичная глубина возникала, когда одна или две буквы индикатора различались.

- ^ Хейворд 1993 , стр. 175–192.

- ^ Хейворд 2006 , с. 291.

- ^ Карри 2006 , стр. 265–266.

- ^ Коупленд 2006 , с. 162, цитируем Дороти Дю Буассон.

- ^ Хейворд 2006 , с. 292.

- ^ Гуд, Мичи и Тиммс, 1945 , 51 Введение: 56. Копировальные машины, 56K The (Newmanry) Tunny Machine, стр. 376-378.

- ^ Перейти обратно: а б Малый 1944 , с. 105.

- ^ Перейти обратно: а б Гуд, Мичи и Тиммс 1945 , 15 Некоторые исторические заметки: 15А. Первые этапы развития машин, с. 33.

- ^ Гуд, Мичи и Тиммс, 1945 , 31. Раздел г-на Ньюнама: 31A, Рост, стр. 31. 276.

- ^ Хорошо 2006 , с. 215.

- ^ Атака двойной дельты , получено 27 июня 2018 г.

- ^ Гуд, Мичи и Тиммс, 1945 , 44 ручных статистических метода: настройка - статистика, стр. 321–322.

- ^ Будянский 2006 , стр. 58–59.

- ^ По этой причине метод Тутте 1 + 2 иногда называют методом «двойной дельты».

- ^ Весь 2006 г. , с. 364.

- ^ Перейти обратно: а б Картер 2008 , стр. 16–17.

- ^ Национальный кодовый центр Блетчли-Парка: ноябрь 1943 г. , архивировано из оригинала 23 октября 2017 г. , получено 21 ноября 2012 г.

- ^ Гуд, Мичи и Тиммс 1945 , 15 Некоторые исторические заметки: 15A. Первые этапы развития машин, (c) Хит Робинсон, с. 33.

- ^ Коупленд 2006 , с. 65.

- ^ Гуд, Мичи и Тиммс 1945 , 37 Организация по настройке машин: (б) Робинсоны и Колосси, с. 290.

- ^ Гуд, Мичи и Тиммс 1945 , 52 Развитие Робинсона и Колосса: (б) Хит Робинсон, с. 328.

- ^ Фенсом 2006 , стр. 300–301.

- ^ Цветы 2006 , с. 80.

- ^ Коупленд 2006 , с. 75.

- ^ Цветы 1983 , стр. 245–252.

- ^ Гуд и Мичи 1992 .

- ^ Цветы 1983 , с. 247.

- ^ Кеньон 2019 , с. 60.

- ^ Гуд, Мичи и Тиммс 1945 , 13 машин: 13А Объяснение категорий, (б) Копировальные машины с. Копировальные машины 25 и 13C с. 27.

- ^ Гуд, Мичи и Тиммс, 1945 , 56 копировальных машин, стр. 367–379.

- ^ Гуд, Мичи и Тиммс 1945 , 53 Колосс: 53A Введение, с. 333.

- ^ Хейворд 2006 , стр. 291–292.

- ^ Мичи 2006 , с. 236.

- ^ Фенсом 2006 , стр. 301–302.

- ^ Good, Michie & Timms 1945 , стр. 326 в 51. Введение: (e) Электронные счетчики и т. д.

- ^ Смолл 1944 , с. 107.

- ^ Смолл 1944 , стр. 23, 105.

- ^ Смолл 1944 , с. 9.

- ^ Смолл 1944 , с. 19.

- ^ Перейти обратно: а б Малый 1944 , с. 8.

- ^ Смолл 1944 , с. 7.

- ^ Гуд, Мичи и Тиммс, 1945 , 23 Настройка машины: 23B Выбор трасс, стр. 79,80.

- ^ Хорошо 2006 , с. 218.

- ^ Смолл 1944 , с. 20.

- ^ Смолл 1944 , с. 15.

- ^ Адаптировано из Small 1944 , с. 5

Библиография

[ редактировать ]- BBC Timewatch (2011), Взломщики кодов: потерянные герои Блетчли-парка (видео)

- Будянский, Стивен (2006), Колосс, взлом кодов и цифровой век в Коупленде, 2006 , стр. 52–63.

- Картер, Фрэнк (2008), Взлом кода с помощью компьютера Colossus , Bletchley Park Reports, vol. 1 (новое издание), Bletchley Park Trust, ISBN 978-1-906723-00-2

- Черчхаус, Роберт (2002), Коды и шифры: Юлий Цезарь, загадка и Интернет , Кембридж: Издательство Кембриджского университета, ISBN 978-0-521-00890-7

- Коупленд, Б. Джек , изд. (2006), Колосс: Секреты компьютеров для взлома кодов Блетчли-Парка , Оксфорд: Oxford University Press, ISBN 978-0-19-284055-4

- Коупленд, Б. Джек (2010), «Колосс: нарушение немецкого «туннельного» кодекса в Блетчли-парке. Иллюстрированная история» , The Rutherford Journal , 3

- Коупленд, Б. Джек (2012), Тьюринг: пионер информационной эпохи , Оксфорд: Oxford University Press, ISBN 978-0-19-963979-3

- Карри, Хелен (2006), Девушка из ATS в Тестери в Коупленде, 2006 , стр. 264–268.

- Эджерли, Питер (2006), Испытание и разлом рыбы в Коупленде, 2006 , стр. 269–277.

- Эрскин, Ральф; Смит, Майкл , ред. (2011) [2001], Взломщики кодов в Блетчли-Парке , Biteback Publishing Ltd, ISBN 978-1-84954-078-0 Обновленная и расширенная версия книги «Действие в этот день: от взлома кода загадки до рождения современной компьютерной Bantam Press», 2001 г.

- Фенсом, Гарри (2006), Как Колосс был построен и эксплуатировался в Коупленде, 2006 , стр. 297–304.

- Флауэрс, Томас Х. (1983), «Дизайн колосса» , Анналы истории вычислений , 5 (3): 239–252, doi : 10.1109/MAHC.1983.10079 , S2CID 39816473

- Флауэрс, Томас Х. (2006), День Д в Блетчли и Колосс в Коупленде, 2006 г. , стр. 78–83, 91–100.

- Гэннон, Пол (2007) [2006], Колосс: величайший секрет Блетчли-Парка , Atlantic Books, ISBN 978-1-84354-331-2

- Хорошо, Джек ; Мичи, Дональд ; Тиммс, Джеффри (1945), Общий отчет о Танни: с акцентом на статистические методы , Государственный архив Великобритании HW 25/4 и HW 25/5, заархивировано из оригинала 17 сентября 2010 г. , получено 15 сентября 2010 г. Эта версия представляет собой факсимиле. копию, но есть расшифровка большей части этого документа в формате «.pdf» по адресу: Сейл, Тони (2001), часть «Общего отчета о Танни», «История Ньюманри», отформатированная Тони Сейлом (PDF) , получено 20 сентября 2010 г. , а также веб-расшифровка Части 1 по адресу: Эллсбери, Грэм, Общий отчет о Танни с акцентом на статистические методы , получено 3 ноября 2010 г.

- Хорошо, Джек ; Мичи, Дональд (1992), Эй Джей Гуд и Дональд Мичи в разговоре с Дэвидом Каном и Карен Франкель , Музей истории компьютеров (опубликовано 22 июня 2012 г.) , получено 19 апреля 2013 г.

- Гуд, Джек (1993), Загадка и рыба в Hinsley & Stripp 1993 , стр. 149–166.

- Гуд, Джек (2006), От хижины 8 до Ньюманри в Коупленде, 2006 , стр. 204–222.

- Государственная школа кодов и шифров (1944 г.), Криптографический словарь Блетчли-Парк 1944 г., отформатированный Тони Сейлом (PDF) , получено 7 октября 2010 г.

- Хейворд, Гил (1993), Operation Tunny in Hinsley & Stripp 1993 , стр. 175–192.

- Хейворд, Гил (2006), Британская машина для тунцов в Коупленде, 2006 , стр. 291–296.

- Хинсли, Флорида ; Стрипп, Алан, ред. (1993) [1992], Взломщики кодов: внутренняя история Блетчли-парка , Оксфорд: Oxford University Press, ISBN 978-0-19-280132-6

- Хинсли, Ф.Х. (1993), Введение: влияние «Ультра» во Второй мировой войне , Hinsley & Stripp, 1993 , стр. 1–13.

- Кеньон, Дэвид (2019). Блетчли-Парк и день «Д»: нерассказанная история о том, как была выиграна битва за Нормандию . Нью-Хейвен и Лондон: Издательство Йельского университета. ISBN 978-0-300-24357-4 .

- Маккей, Синклер (2010), Тайная жизнь Блетчли-Парка: Центр взлома кодов времен Второй мировой войны и мужчины и женщины, которые там работали , Лондон: Aurum Press, ISBN 978-1-84513-539-3

- Мичи, Дональд (2006), Взлом кода и Колосс в Коупленде, 2006 , стр. 223–246.

- Ньюман, Макс (около 1944 г.), Приложение 7: Метод Дельта-хи в Коупленде, 2006 г. , стр. 386–390.

- Робертс, Джерри (2006), «Секция главного тестировщика», Колосс: Секреты компьютеров для взлома кодов Блетчли-Парка в Коупленде, 2006 , стр. 249–259.

- Робертс, Джерри (2009), Мой сверхсекретный взлом кода во время Второй мировой войны: последний британец, выживший в тесте Блетчли-Парка (iTunes U) (видео), Университетский колледж Лондона

- Смолл, Альберт В. (декабрь 1944 г.), Специальный отчет о рыбе , Кампус колледжа Американского национального архива (NARA), Вашингтон , получено 7 марта 2013 г.

{{citation}}: CS1 maint: отсутствует местоположение издателя ( ссылка ) - Тутт, Уильям Т. (2006), Приложение 4: Моя работа в Блетчли-парке в Коупленде, 2006 г. , стр. 352–369.

- Тутте, WT (19 июня 1998 г.), Фиш и я (PDF) , получено 7 апреля 2012 г. Стенограмма лекции, прочитанной профессором Тутте в Университете Ватерлоо.

- Вейруд, Фроде (2006), Осетр Блетчли-Парка — рыба, которая не откладывает икру в Коупленде, 2006 , стр. 307–327.

- Уайли, Шон (2001), Breaking Tunny и рождение Колосса в Erskine & Smith, 2011 , стр. 283–304.