Цифровая идентификация

В этой статье есть несколько проблем. Пожалуйста, помогите улучшить его или обсудите эти проблемы на странице обсуждения . ( Узнайте, как и когда удалять эти шаблонные сообщения )

|

Цифровая личность — это данные, хранящиеся в компьютерных системах и относящиеся к физическому лицу, организации, приложению или устройству. Для физических лиц это предполагает сбор персональных данных , которые необходимы для облегчения автоматического доступа к цифровым услугам, подтверждения личности в Интернете и предоставления цифровым системам возможности управлять взаимодействием между различными сторонами. Это компонент социальной идентичности человека в цифровой сфере, часто называемый онлайн-идентичностью .

Цифровые удостоверения состоят из полного спектра данных, полученных в результате деятельности человека в Интернете, которые могут включать имена пользователей и пароли, историю поиска, даты рождения, номера социального страхования и записи онлайн-покупок. Когда такая личная информация доступна в открытом доступе, другие могут использовать ее для установления личности человека в автономном режиме. человека Более того, эта информация может быть скомпилирована для создания «двойника данных» — комплексного профиля, созданного на основе разрозненных цифровых следов на различных платформах . Эти профили играют важную роль в обеспечении персонализированного опыта в Интернете и в различных цифровых сервисах. [ 1 ] [ 2 ]

Если обмен личными данными на онлайн-контент и услуги станет практикой прошлого, должна появиться альтернативная транзакционная модель. Поскольку Интернет становится все более чувствительным к вопросам конфиденциальности , издатели средств массовой информации, разработчики приложений и интернет-магазины пересматривают свои стратегии, а иногда полностью переосмысливают свои бизнес-модели. Тенденция все чаще смещается в сторону прямой монетизации онлайн-предложений, при этом пользователей просят платить за доступ через подписку и другие формы оплаты, отходя от сбора личных данных. [ 3 ]

Анализ правовых и социальных последствий цифровой идентичности является сложным и чреват проблемами. Искажение своей юридической личности в цифровой сфере может представлять многочисленные угрозы для общества, которое все больше зависит от цифровых взаимодействий, открывая двери для различных незаконных действий. Преступники, мошенники и террористы могут использовать эти уязвимости для совершения преступлений, которые могут повлиять на виртуальный домен, физический мир или на то и другое. [ 4 ]

Фон

[ редактировать ]Критической проблемой в киберпространстве является знание того, с кем взаимодействуешь. Используя только статические идентификаторы, такие как пароли и адрес электронной почты , невозможно точно определить личность человека в киберпространстве, поскольку эта информация может быть украдена или использована многими людьми, действующими как одно целое. Цифровая идентификация, основанная на динамических отношениях сущностей, собранных из истории поведения на нескольких веб-сайтах и в мобильных приложениях, позволяет проверять и аутентифицировать личность с точностью до 95 %. [ нужна ссылка ]

Сравнивая набор отношений сущностей между новым событием (например, вход в систему) и прошлыми событиями, шаблон конвергенции может подтвердить или аутентифицировать идентичность как законную, тогда как расхождение указывает на попытку замаскировать идентичность. Данные, используемые для цифровой идентификации, обычно шифруются с использованием одностороннего хэша , что позволяет избежать проблем с конфиденциальностью. Поскольку цифровая личность основана на истории поведения, ее очень сложно подделать или украсть.

Сопутствующая информация

[ редактировать ]Цифровая личность также может называться цифровым субъектом или цифровым объектом . Они представляют собой цифровое представление набора утверждений, сделанных одной стороной в отношении себя или другого человека, группы, вещи или концепции. Цифровой двойник [ 5 ] который также широко известен как двойник данных или виртуальный двойник, представляет собой вторичную версию исходных данных пользователя. Который используется как для наблюдения за тем, что делает указанный пользователь в Интернете, так и для настройки более персонализированного опыта работы в Интернете. [ нужна ссылка ] Из-за сбора персональных данных возникло множество социальных, политических и юридических споров, связанных с двойниками данных.

Атрибуты, предпочтения и черты характера

[ редактировать ]Атрибуты . цифровой идентификации приобретаются и содержат информацию о пользователе, такую как история болезни, покупательское поведение, банковский баланс, возраст и т. д В предпочтениях сохраняется выбор пользователя, например любимая марка обуви и предпочитаемая валюта. Черты — это присущие пользователю особенности, такие как цвет глаз, национальность и место рождения. Хотя атрибуты пользователя могут легко меняться, характеристики меняются медленно, если вообще меняются. Цифровая личность также имеет отношения сущностей, основанные на устройствах, среде и местах, из которых человек активен в Интернете . Некоторые из них включают распознавание лиц, отпечатки пальцев, фотографии и многие другие личные атрибуты/предпочтения. [ 6 ]

Технические аспекты

[ редактировать ]Выпуск

[ редактировать ]Цифровые удостоверения могут быть выданы посредством цифровых сертификатов . Эти сертификаты содержат данные, связанные с пользователем, и выдаются с юридическими гарантиями признанными органами сертификации .

Доверие, аутентификация и авторизация

[ редактировать ]Чтобы присвоить объекту цифровое представление, атрибуционная сторона должна быть уверена, что утверждение атрибута (например, имени, местоположения, роли сотрудника или возраста) является правильным и связано с лицом или вещью, представляющей атрибут. И наоборот, лицо, заявляющее права на атрибут, может предоставить только выборочный доступ к своей информации (например, подтверждение личности в баре или аутентификация PayPal для оплаты на веб-сайте). Таким образом, цифровую идентичность лучше понимать как особую точку зрения в рамках взаимосогласованных отношений, чем как объективное свойство. [ нужна ссылка ]

Аутентификация

[ редактировать ]Аутентификация — это гарантия идентичности одного объекта другому. Это ключевой аспект цифрового доверия. В целом аутентификация между предприятиями предназначена для обеспечения безопасности, а аутентификация между пользователями — для простоты.

Методы аутентификации включают в себя представление уникального объекта, такого как банковская кредитная карта , предоставление конфиденциальной информации, такой как пароль или ответ на заранее заданный вопрос, подтверждение владения адресом электронной почты и более надежные, но дорогостоящие методы. используя шифрование . Методы физической аутентификации включают сканирование радужной оболочки глаза , снятие отпечатков пальцев и распознавание голоса ; эти методы называются биометрией . Использование как статических идентификаторов (например, имени пользователя и пароля), так и личных уникальных атрибутов (например, биометрических данных) называется многофакторной аутентификацией и является более безопасным, чем использование одного компонента. [ нужна ссылка ]

Хотя технологический прогресс в области аутентификации продолжает развиваться, эти системы не препятствуют использованию псевдонимов. Внедрение строгой аутентификации [ нужна ссылка ] для онлайн-платежных операций в Европейском Союзе теперь связывает проверенное лицо со счетом, если такое лицо было идентифицировано в соответствии с законодательными требованиями до открытия счета. Для проверки лица, открывающего учетную запись в Интернете, обычно требуется определенная форма привязки устройства к используемым учетным данным. Это подтверждает, что устройство, которое заменяет человека в Интернете, на самом деле является устройством этого человека, а не устройством того, кто просто выдает себя за человека. Концепция аутентификации по принципу надежности использует уже существующие учетные записи для подключения дополнительных услуг к этим учетным записям при условии, что первоначальный источник надежен. Концепция надежности исходит из различных законов США по борьбе с отмыванием денег и финансированием терроризма. [ 7 ] ЕС28, [ 8 ] Австралия, [ 9 ] Сингапур и Новая Зеландия [ 10 ] когда вторые стороны могут полагаться на процедуру комплексной проверки клиентов, проводимую первой стороной, где первой стороной является, скажем, финансовое учреждение. Примером надежной аутентификации является метод проверки PayPal.

Авторизация

[ редактировать ]Авторизация — это определение любого объекта, контролирующего ресурсы, о том, что прошедшие проверку подлинности могут получить доступ к этим ресурсам. Авторизация зависит от аутентификации, поскольку авторизация требует проверки критического атрибута (т. е. атрибута, определяющего решение авторизующего лица). [ нужна ссылка ] Например, авторизация по кредитной карте дает доступ к ресурсам, принадлежащим Amazon , например, Amazon отправляет товар. Авторизация сотрудника предоставит этому сотруднику доступ к сетевым ресурсам, таким как принтеры, файлы или программное обеспечение. Например, система управления базой данных может быть спроектирована таким образом, чтобы предоставлять определенным лицам возможность извлекать информацию из базы данных, но не изменять данные, хранящиеся в базе данных, в то же время предоставляя другим лицам возможность изменять данные. [ нужна ссылка ]

Рассмотрим человека, который арендует автомобиль и селится в отеле с помощью кредитной карты. Компания по прокату автомобилей и гостиничная компания могут запросить подтверждение того, что кредит достаточен для несчастного случая, или расточительных расходов на обслуживание номеров. Таким образом, позже в карте может быть отказано при попытке совершить покупку, например, полет на воздушном шаре. Несмотря на то, что имеется достаточный кредит для оплаты аренды, гостиницы и полета на воздушном шаре, его недостаточно для покрытия авторизаций. Фактические расходы утверждаются после выхода из отеля и возврата автомобиля, что может быть слишком поздно для полета на воздушном шаре.

Действительная онлайн-авторизация требует анализа информации, связанной с цифровым событием, включая переменные устройства и окружающей среды. Обычно они извлекаются из данных, которыми обмениваются устройство и бизнес-сервер через Интернет. [ 11 ]

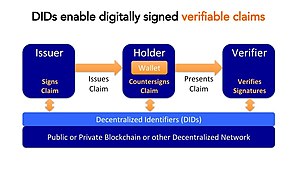

Цифровые идентификаторы

[ редактировать ]

Цифровая идентификация требует цифровых идентификаторов — строк или токенов, которые уникальны в определенной области (глобально или локально в пределах определенного домена, сообщества, каталога, приложения и т. д.).

Идентификаторы можно классифицировать как всенаправленные и однонаправленные . [ 12 ] Всенаправленные идентификаторы являются общедоступными и легко обнаруживаемыми, тогда как однонаправленные идентификаторы предназначены для частного использования и используются только в контексте определенных отношений идентификации.

Идентификаторы также можно разделить на разрешимые и неразрешимые . Разрешимые идентификаторы, такие как имя домена или адрес электронной почты , можно легко разыменовать в объект, который они представляют, или в некоторые данные текущего состояния, предоставляющие соответствующие атрибуты этого объекта. Неразрешимые идентификаторы, такие как настоящее имя человека или название предмета или темы, можно сравнивать на предмет эквивалентности, но в противном случае они не понятны машине.

Существует множество различных схем и форматов цифровых идентификаторов. Единый идентификатор ресурса (URI) и интернационализированная версия Интернационализированный идентификатор ресурса (IRI) являются стандартом идентификаторов веб-сайтов во Всемирной паутине . OpenID и Light-weight Identity — это два протокола веб-аутентификации, которые используют стандартные URI HTTP (часто называемые URL-адресами). Единое имя ресурса — это постоянный, независимый от местоположения идентификатор, назначенный в пределах определенного пространства имен.

Цифровая объектная архитектура

[ редактировать ]Цифровая объектная архитектура [ 13 ] — это средство управления цифровой информацией в сетевой среде. В архитектуре цифровых объектов цифровой объект имеет независимую от машины и платформы структуру, которая позволяет его идентифицировать, получать к нему доступ и защищать его в зависимости от обстоятельств. Цифровой объект может включать в себя не только информационные элементы, т. е. оцифрованную версию бумажной, кино- или звукозаписи, но также уникальный идентификатор цифрового объекта и другие метаданные о цифровом объекте. Метаданные могут включать ограничения на доступ к цифровым объектам, уведомления о праве собственности и идентификаторы лицензионных соглашений, если это необходимо.

Ручка системы

[ редактировать ]Handle System — это распределенная информационная система общего назначения, которая предоставляет эффективные, расширяемые и безопасные службы идентификации и разрешения для использования в таких сетях, как Интернет. Он включает в себя открытый набор протоколов, пространство имен и эталонную реализацию протоколов. Протоколы позволяют распределенной компьютерной системе хранить идентификаторы, известные как дескрипторы, произвольных ресурсов и преобразовывать эти дескрипторы в информацию, необходимую для поиска, доступа, установления контакта, аутентификации или иного использования ресурсов. Эту информацию можно изменить по мере необходимости, чтобы отразить текущее состояние идентифицированного ресурса без изменения его идентификатора, что позволяет имени элемента сохраняться при изменении местоположения и другой связанной информации о состоянии. Оригинальная версия технологии Handle System была разработана при поддержке Агентства перспективных исследовательских проектов Министерства обороны .

Расширяемые идентификаторы ресурсов

[ редактировать ]Новый стандарт OASIS для абстрактных структурированных идентификаторов, XRI (Extensible Resource Identifiers), добавляет новые функции к URI и IRI, которые особенно полезны для систем цифровой идентификации. OpenID также поддерживает XRI, которые являются основой для i-имен .

Аутентификация на основе рисков

[ редактировать ]Аутентификация на основе рисков — это применение цифровой идентификации, при котором отношения нескольких объектов из устройства (например, операционной системы), среды (например, DNS-сервера) и данных, введенных пользователем для любой конкретной транзакции, оцениваются на предмет корреляции с событиями из известного поведения. для той же личности. [ 14 ] Анализ выполняется на основе поддающихся количественной оценке показателей, таких как скорость транзакций, региональные настройки (или попытки запутывания) и данных, вводимых пользователем (например, адрес доставки). Корреляция и отклонение сопоставляются с допусками и оцениваются, а затем агрегируются по нескольким объектам для расчета оценки риска транзакции, которая оценивает риск, которому подвергается организация.

Политические аспекты

[ редактировать ]Есть сторонники того, чтобы рассматривать самоопределение и свободу выражения цифровой идентичности как новое право человека . Некоторые предполагают, что цифровые удостоверения могут стать новой формой юридического лица . [ 15 ] По мере развития технологий развивается и интеллект некоторых цифровых идентификаторов, и в будущем многие считают, что должно быть больше изменений в правовых аспектах, регулирующих присутствие и сбор данных в Интернете.

Таксономия идентичности

[ редактировать ]Атрибуты цифровой идентичности существуют в контексте онтологий .

Разработка сетевых решений цифровой идентификации, которые могут взаимодействовать с таксономически различными представлениями цифровой идентичности, является современной задачей. Бесплатная маркировка недавно появилась как эффективный способ обойти эту проблему (на сегодняшний день, в первую очередь, с применением к идентичности цифровых объектов, таких как закладки и фотографии) путем эффективного объединения атрибутов идентичности в один неструктурированный слой. Однако органичная интеграция преимуществ как структурированного, так и гибкого подходов к управлению атрибутами идентичности остается неуловимой.

Сетевая идентичность

[ редактировать ]Отношения идентичности внутри цифровой сети могут включать в себя несколько объектов идентичности. Однако в децентрализованной сети, такой как Интернет, такие расширенные отношения идентичности фактически требуют как существования независимых доверительных отношений между каждой парой объектов в отношениях, так и средств надежной интеграции парных отношений в более крупные реляционные единицы. И если отношения идентичности должны выйти за рамки контекста единой федеративной онтологии идентичности (см. «Таксономии идентичности» выше), атрибуты идентичности должны каким-то образом сопоставляться в различных онтологиях. Разработка сетевых подходов, которые могут воплощать в себе такие интегрированные «сложные» доверительные отношения, в настоящее время является темой многочисленных дискуссий в блогосфере .

Интегрированные составные доверительные отношения позволяют, например, объекту A принять утверждение или утверждение об объекте B от объекта C. Таким образом, C подтверждает определенный аспект идентичности B по отношению к A.

Ключевой особенностью «составных» доверительных отношений является возможность выборочного раскрытия от одного субъекта другому локально значимой информации. В качестве иллюстрации потенциального применения выборочного раскрытия предположим, что некая Диана хотела забронировать прокатный автомобиль, не раскрывая ненужную личную информацию (используя воображаемую сеть цифровой идентификации, которая поддерживает сложные доверительные отношения). Будучи взрослой, проживающей в Великобритании с действующими водительскими правами, Диана может попросить британское агентство по лицензированию водителей и транспортных средств подтвердить ее водительскую квалификацию, возраст и гражданство перед компанией по прокату автомобилей без раскрытия ее имени или контактных данных. Точно так же банк Дианы может предоставить арендной компании только ее банковские реквизиты. Выборочное раскрытие обеспечивает соответствующую конфиденциальность информации в сети личных отношений.

Классической формой сетевой цифровой идентификации, основанной на международных стандартах, являются «Белые страницы».

Электронные информационные страницы связывают различные устройства, такие как компьютеры и телефоны, с отдельным лицом или организацией. Различные атрибуты, такие как цифровые сертификаты X.509v3 для безопасной криптографической связи, фиксируются в схеме и публикуются в каталоге LDAP или X.500 . Изменениями в стандарте LDAP управляют рабочие группы IETF , а изменениями в X.500 — ISO . МСЭ провел значительный анализ пробелов в совместимости цифровых идентификационных данных через FGidm (фокус-группу по управлению идентификационными данными ).

Внедрение X.500[2005] и LDAPv3 произошло во всем мире, но в основном они расположены в крупных центрах обработки данных, где действуют административные ограничения в отношении обмена личной информацией. Поскольку объединенные каталоги X.500 [2005] и LDAPv3 могут содержать миллионы уникальных объектов для быстрого доступа, ожидается, что они будут продолжать играть роль в крупномасштабных службах безопасного доступа к идентификационным данным. LDAPv3 может действовать как облегченный автономный сервер или в исходной конструкции как упрощенный протокол доступа к каталогам на основе TCP-IP, совместимый с отправкой запросов к сетке серверов X.500, которые могут запускать собственный протокол OSI.

Это будет сделано путем масштабирования отдельных серверов в более крупные группы, которые представляют собой определенные «административные домены» (например, цифровой объект на уровне страны), что может добавить ценность, отсутствующую в исходных «Белых страницах», которые использовались для поиска телефонных номеров и адреса электронной почты, которые сейчас в основном доступны через неавторитетные поисковые системы.

Возможность использовать и расширять сетевую цифровую идентификацию становится более практичной благодаря выражению уровня доверия, связанного с данной идентификацией, через общую структуру обеспечения идентификации .

Проблемы безопасности и конфиденциальности

[ редактировать ]Некоторые авторы указали на противоречия между сервисами, использующими цифровую идентификацию, с одной стороны, и конфиденциальностью пользователей — с другой. [1][2][3][4][5] Сервисы, которые собирают и хранят данные, связанные с цифровой идентификацией, которая, в свою очередь, может быть связана с реальной личностью пользователя, могут многое узнать о людях. GDPR — это одна из попыток решить эту проблему с помощью этого регулирования. Эта тактика регулирования была введена Европейским Союзом (ЕС) в 2018 году для решения проблем, связанных с конфиденциальностью и личными данными граждан ЕС. GDPR применяется ко всем компаниям, независимо от их местонахождения, которые обслуживают пользователей на территории ЕС. Любая компания, которая собирает, хранит и оперирует данными граждан ЕС, должна раскрывать ключевые сведения об управлении этими данными лицам из ЕС. Граждане ЕС также могут запросить удаление определенных аспектов собранных ими данных. [ 16 ] Чтобы обеспечить соблюдение GDPR, ЕС ввел штрафы к компаниям, которые работают с данными граждан ЕС, но не соблюдают правила. [ 17 ]

Многие системы обеспечивают меры по снижению уровня конфиденциальности при анализе данных, связанных с цифровой идентификацией. Одним из распространенных способов смягчения последствий является анонимизация данных , например хеширование идентификаторов пользователей с помощью криптографической хеш-функции . Другой популярный метод — добавление статистического шума к набору данных для уменьшения идентифицируемости, например, при дифференциальной конфиденциальности . Хотя цифровая идентификация позволяет потребителям совершать транзакции откуда угодно и легче управлять различными удостоверениями личности, она также представляет собой потенциальную единую точку компрометации, которую злоумышленники могут использовать для кражи всей этой личной информации. [6]

Поэтому для защиты пользователей было создано несколько различных методов аутентификации учетной записи. Первоначально эти методы аутентификации потребуют от пользователя настройки для включения этих функций безопасности при попытке входа в систему.

- Двухфакторная аутентификация. Эта форма аутентификации представляет собой двухуровневый процесс безопасности. На первом уровне потребуется пароль для учетной записи, к которой пользователь пытается получить доступ. После успешного ввода пароля второй уровень безопасности предложит пользователю доказать, что у него есть доступ к чему-то, что есть только у него. Обычно это уникальные одноразовые коды безопасности, которые будут отправлены на адрес электронной почты или номер телефона, зарегистрированный в учетной записи. Успешный ввод этих уникальных одноразовых кодов безопасности предоставит пользователю разрешение на доступ к учетной записи. Также могут быть варианты ответа на контрольные вопросы, которые предоставят доступ к учетной записи, ответы на которые также будет знать только реальный пользователь. [ 18 ] Второй уровень процесса двухфакторной аутентификации может также включать биометрические факторы лица, такие как сканирование лица, отпечатки пальцев или отпечаток голоса, а не однократное создание кодов безопасности или ответы на контрольные вопросы. Важно отметить, что двухфакторная аутентификация обычно требуется каждый раз при попытке входа в учетную запись. [ 19 ]

- Аутентификация на основе сертификатов. В этой форме аутентификации приоритет отдается использованию цифровых сертификатов, обычно водительских прав или паспорта человека как формы электронного документа. Затем центр сертификации подтвердит право собственности на открытый ключ владельцу этого цифрового сертификата. Органы, основанные на сертификатах, будут отдавать приоритет этим электронным документам для идентификации пользователя. При входе на сервер человек предъявляет свой цифровой сертификат, затем сервер проверяет достоверность этого цифрового сертификата с помощью криптографии, и процесс аутентификации окончательно завершается, когда этот закрытый ключ сертифицирован. [ 20 ]

Социальные аспекты

[ редактировать ]Цифровая риторика [ важность? ]

[ редактировать ]Этот подраздел написан как личное размышление, личное эссе или аргументативное эссе , в котором излагаются личные чувства редактора Википедии или представлены оригинальные аргументы по определенной теме. ( июнь 2022 г. ) |

Термин «цифровая идентичность» используется в академической области цифровой риторики для обозначения идентичности как «риторической конструкции». [ 21 ] Цифровая риторика исследует, как идентичности формируются, обсуждаются, подвергаются влиянию или оспариваются в постоянно развивающейся цифровой среде. Понимание различных риторических ситуаций в цифровых пространствах является сложным, но крайне важным для эффективного общения, поскольку ученые утверждают, что способность оценивать такие ситуации необходима для построения соответствующей идентичности в различных риторических контекстах. [ 22 ] [ 23 ] [ 24 ] Кроме того, важно признать, что физическая и цифровая идентичность переплетаются, а визуальные элементы в онлайн-пространстве формируют представление о физической идентичности. [ 25 ] Как предполагает Бэй, «то, что мы сейчас делаем в Интернете, требует большей преемственности – или, по крайней мере, плавности – между нашими онлайн- и оффлайн-я». [ 25 ]

Что касается позиционирования цифровой идентичности в риторике, ученые уделяют пристальное внимание тому, как вопросы расы, пола, агентности и власти проявляются в цифровых пространствах. Хотя некоторые радикальные теоретики первоначально утверждали, что киберпространство освободит людей от их тел и стирает границы между людьми и технологиями, [ 26 ] другие предположили, что это «бестелесное» общение потенциально может освободить общество от дискриминации по признаку расы, пола, гендера, сексуальности или класса. [ 27 ] Более того, построение цифровой идентичности неразрывно связано с сетью. Это очевидно в практике компаний по управлению репутацией, которые стремятся создать положительную онлайн-идентичность для повышения видимости в различных поисковых системах. [ 21 ]

Юридические вопросы

[ редактировать ]Клэр Салливан представляет основания цифровой идентичности как новой правовой концепции. Закон Великобритании об удостоверениях личности 2006 года подтверждает аргумент Салливана и раскрывает новую правовую концепцию, включающую идентификацию базы данных и идентификацию транзакций. Идентичность базы данных — это набор данных, зарегистрированных о физическом лице в базах данных схемы, а идентификационная информация транзакции — это набор информации, которая определяет личность человека для транзакционных целей. Несмотря на то, что существует уверенность в проверке личности, ни один из используемых процессов не заслуживает полного доверия. Последствия злоупотребления цифровой идентификацией и мошенничества потенциально серьезны, поскольку за возможные последствия лицо несет юридическую ответственность. [ 28 ]

Бизнес-аспекты

[ редактировать ]Корпорации осознают способность Интернета адаптировать свое онлайн-присутствие к каждому отдельному клиенту. Предложения о покупке, персонализированная реклама и другие адаптированные маркетинговые стратегии приносят большой успех бизнесу. Однако такая адаптация зависит от способности связать атрибуты и предпочтения с личностью посетителя. Чтобы технология позволяла осуществлять прямую передачу стоимости прав и активов, не являющихся носителями, необходимо передать человеческое участие, включая авторизацию, аутентификацию и идентификацию покупателя и/или продавца, а также «доказательство жизни» без участия третьей стороны. . Решение по подтверждению юридических лиц появилось в результате финансового кризиса 2008 года. Глобальная система LEI сможет предоставить каждому зарегистрированному предприятию в мире код LEI. LEI – идентификатор юридического лица обеспечивает постоянную идентификацию юридических лиц по всему миру.

LEI [ 29 ] является:

- 20-значный буквенно-цифровой код на основе стандарта ISO 17442.

- Создан для использования и признания во всем мире.

- Идентификатор юридических лиц, участвующих в цифровых транзакциях.

- Децентрализован и используется в открытой системе данных, которая позволяет любому получить доступ к ее идентификационным данным.

- Включает услуги углубленной проверки на каждом этапе своего процесса.

Цифровая смерть

[ редактировать ]Цифровая смерть — это явление, когда люди продолжают иметь учетные записи в Интернете после своей смерти. Это приводит к возникновению ряда этических проблем, касающихся того, как информация, хранящаяся умершим человеком, может быть использована, сохранена или передана членам семьи. Это также может привести к путанице из-за автоматизированных функций социальных сетей, таких как напоминания о днях рождения, а также к неуверенности в готовности умершего человека передать свою личную информацию третьей стороне. Многие платформы социальных сетей не имеют четкой политики в отношении цифровой смерти. Многие компании сохраняют цифровые идентификационные данные после смерти или на законных основаниях передают их семьям умерших. Некоторые компании также предоставят варианты стирания цифровой личности после смерти. Facebook/Meta — яркий пример компании, которая предоставляет цифровые возможности после смерти. Потомки или друзья умершего человека могут сообщить Facebook о смерти и удалить всю свою предыдущую цифровую активность. Цифровая деятельность включает, помимо прочего, сообщения, фотографии, публикации, комментарии, реакции, истории, архивную историю и т. д. Кроме того, вся учетная запись Facebook будет удалена по запросу. [ 30 ]

Национальные системы цифровой идентификации

[ редактировать ]Хотя многие аспекты цифровой идентичности являются универсальными, отчасти благодаря повсеместному распространению Интернета, существуют некоторые региональные различия из-за конкретных законов, практики и существующих государственных услуг. Например, для цифровой идентификации можно использовать сервисы проверки водительских прав , паспортов и других физических документов онлайн, чтобы повысить качество цифровой идентификации. Кроме того, строгая политика борьбы с отмыванием денег означает, что некоторые услуги, такие как денежные переводы, требуют более строгого уровня проверки цифровой личности. Цифровая идентификация в национальном смысле может означать комбинацию единого входа и/или проверки утверждений доверенных органов (обычно правительства). [ нужна ссылка ]

Страны или регионы с официальными или неофициальными системами цифровой идентификации включают:

- Китай [ 31 ] [ 32 ]

- Индия ( карта Aadhaar ) [ 33 ]

- Иран ( Иранский национальный идентификатор смарт-карты ) [ 34 ]

- Сингапур ( SingPass и CorpPass) [ 35 ]

- Эстония ( эстонское удостоверение личности ) [ 36 ]

- Германия [ 37 ] [ 38 ]

- Италия (публичная система цифровой идентификации) [ 39 ]

- Монако [ 40 ]

- Украина (Diia) [ 41 ] [ 42 ]

- Великобритания ( подтвердить GOV.UK ) [ 43 ] [ нужно обновить ]

- Австралия ( MyGovID [ 44 ] и Почта Австралии Digital iD [ 45 ] )

- США ( номера социального страхования ) [ 46 ]

- В 2021 году 117-я сессия Конгресса представила законопроект HR 4258, также называемый Законом об улучшении цифровой идентификации 2021 года. [ 47 ] в попытке разработать общегосударственный подход к улучшению цифровых удостоверений личности. [ 48 ] Его передали в Комитет по надзору и реформам. [ 49 ] В октябре 2022 года сенаторы США Кирстен Синема, демократ от штата Аризона, и Синтия Ламмис, республиканец от штата Вайоминг, распорядились о дополнительных усилиях. [ 50 ] с S. 4528 «Закон об улучшении цифровой идентификации» от 2022 года, принятый Комитетом Сената по внутренней безопасности и делам правительства. Этот новый указ пытается создать целевую группу для координации усилий федерального правительства, штатов и частного сектора по разработке цифровых удостоверений личности, таких как водительские права, паспорта и свидетельства о рождении. [ 51 ]

- В 2019 году Колорадо стал первым штатом, принявшим цифровое удостоверение личности через приложение myColorado. Поскольку приложение myColorado можно загрузить через Google Play Store или Apple App Store, оно упростило идентификацию, что позволило привлечь более 1 миллиона пользователей. [ 52 ]

- В 2022 году американский штат Калифорния начал пилотную программу цифровой идентификации для своих граждан для доступа к цифровым государственным услугам. [ 53 ]

- Доминиканская Республика [ 54 ]

- Канада

- Канада активно работает над предоставлением своим гражданам форм цифрового удостоверения личности в партнерстве с некоммерческой организацией Digital ID & Authentical Council of Canada (DIACC). DIACC также будет курировать программу Voila Verified Trustmark, которая обеспечит проверку соответствия стандартам, в частности стандартам ISO, как способ сертификации поставщиков услуг цифровой идентификации на соответствие Панканадской системе доверия. [ 55 ] По состоянию на 2023 год общенациональной программы Digital ID не существует; однако провинция Альберта поддерживает свою собственную уникальную версию цифрового удостоверения личности. Онтарио и Квебек планируют запустить свои цифровые удостоверения личности, но были отложены из-за пандемии COVID-19. [ 56 ]

- Канадский государственный сектор разработал Профиль государственного сектора Панканадской структуры доверия . [ 57 ] Эта структура использовалась правительством Канады для оценки провинций Альберта и Британская Колумбия и приняла их программу в качестве доверенных цифровых удостоверений для использования федеральными правительственными службами. Жители провинции теперь могут зарегистрироваться и войти в свою провинциальную учетную запись My Service Canada.

- Совет по цифровому управлению , аккредитованная организация по разработке стандартов, опубликовал национальный стандарт CAN/CIOSC 103:2020 Digital Trust and Identity и разрабатывает схемы оценки соответствия для государственного сектора и регулируемых программ.

- Бутан [ 58 ]

Страны или регионы с предлагаемыми системами цифровой идентификации включают:

- Европейский Союз ( Европейская цифровая идентичность ) [ 59 ] [ 60 ]

- Ямайка [ 61 ]

- Теркс и Кайкос/Карибский бассейн [ 62 ]

См. также

[ редактировать ]- Проверка аккаунта

- Цифровой след

- Цифровая риторика

- Смерть и Интернет

- Электронная аутентификация

- Федеративная идентичность

- Безопасность на основе идентификации

- Информационное самоопределение

- Интернет-идентификация

- Онлайн-управление идентификацией

- Конфиденциальность по задумке

- Система настоящих имен

- Самостоятельная идентичность

- Профиль пользователя

Ссылки

[ редактировать ]- ^ Джонс, Кайл М.Л. (1 мая 2018 г.). «Что такое двойник данных?» . Данные удваиваются . Проверено 3 мая 2023 г.

- ^ Хаггерти, Кевин Д.; Эриксон, Ричард В. (декабрь 2000 г.). «Следящая сборка» (PDF) . Британский журнал социологии . 51 (4): 606–618. дои : 10.1080/00071310020015280 . ПМИД 11140886 . S2CID 3913561 .

- ^ «Битва за цифровую конфиденциальность меняет Интернет» . www.bizjournals.com . Проверено 10 мая 2023 г.

- ^ Блю, Хуанита; Конделл, Джоан; Ланни, Том (2018). «Обзор личности, идентификации и аутентификации» (PDF) . Международный журнал исследований информационной безопасности . 8 (2): 794–804. дои : 10.20533/ijisr.2042.4639.2018.0091 .

- ^ «Что такое цифровой двойник? | IBM» . www.ibm.com . 5 августа 2021 г. . Проверено 11 мая 2023 г.

- ^ ДеНамур, Лорилл (17 июня 2022 г.). «Цифровая идентификация: что это такое и что представляет собой цифровая идентификация? | Jumio» . Jumio: комплексная идентификация, проверка личности и решения по борьбе с отмыванием денег . Проверено 10 мая 2023 г.

- ^ Экзаменационный совет Федеральных финансовых учреждений (28 июля 2006 г.). «Закон о банковской тайне / Руководство по проверке на предмет борьбы с отмыванием денег» (PDF) . www.ffiec.gov . Проверено 4 июня 2022 г.

- ^ "ЕВР-Лекс - 52013PC0045 - RU - ЕВРО-Лекс" . eur-lex.europa.eu . 2013.

- ^ «Закон о борьбе с отмыванием денег и финансированием терроризма 2006 года» . 29 июня 2013 г.

- ^ дел, Департамент внутренних дел. «Закон и положения о ПОД/ФТ» . www.dia.govt.nz. Архивировано из оригинала 4 октября 2013 года . Проверено 1 октября 2013 г.

- ^ «Механизмы обмена данными и соображения» . Enterprisearchitecture.harvard.edu . Проверено 19 сентября 2023 г.

- ^ Кэмерон, Ким (май 2005 г.). «Законы идентичности» . msdn.microsoft.com . Майкрософт.

- ^ Кан, Роберт; Виленский, Роберт (13 мая 1995 г.). «Структура для распределенных цифровых объектных сервисов» . Корпорация национальных исследовательских инициатив.

- ^ Цсер, Андрас (17 июля 2017 г.). «Forrester Wave™: аутентификация на основе рисков, третий квартал 2017 г.» . www.forrester.com . Проверено 4 июня 2022 г.

- ^ Салливан, Клэр (2012), «Цифровая идентификация – новая правовая концепция» , Цифровая идентификация: новая правовая концепция , Аделаида: University of Adelaide Press, стр. 19–40, doi : 10.1017/upo9780980723007.004 , ISBN 9780980723007 , получено 10 мая 2023 г.

- ^ «Право на информацию» . Общий регламент защиты данных (GDPR) . Проверено 10 мая 2023 г.

- ^ «Статья 83 GDPR – Общие условия наложения административных штрафов» . Общий регламент защиты данных (GDPR) . Проверено 10 мая 2023 г.

- ^ «Что такое двухфакторная аутентификация (2FA) и как она работает?» . Безопасность . Проверено 10 мая 2023 г.

- ^ «Что такое двухфакторная аутентификация (2FA)?» . Аути . Проверено 10 мая 2023 г.

- ^ «Что такое аутентификация на основе сертификатов» . Юбико . Проверено 10 мая 2023 г.

- ^ Jump up to: а б «Просмотрщик PDF.js» (PDF) .

- ^ Хиггинс, ET (1987). «Самонесоответствие: теория, касающаяся себя и аффекта». Психологический обзор . 94 (3): 319–340. дои : 10.1037/0033-295X.94.3.319. ПМИД 3615707.

- ^ Гоффман, Э. (1959). «Моральная карьера душевнобольного». Психиатрия . 22 (2): 123–142. дои : 10.1080/00332747.1959.11023166. ПМИД 13658281.

- ^ Страйкер, С. и Берк, П.Дж. (2000). «Прошлое, настоящее и будущее теории идентичности». Социальная психология Ежеквартально . 63 (4): 284–297. дои : 10.2307/2695840. JSTOR 2695840.

- ^ Jump up to: а б Бэй, Дженнифер (2010). Тело на >теле<: Кодирование субъективности . В Брэдли Дилджере и Джеффе Райсе (ред.). От A до <A>: Ключевые слова в разметке: Миннеаполис: University of Minnesota Press. стр. 150–66.

- ^ Марвик, Элис Э. «Идентификация в Интернете» (PDF) . Тиара.орг . Проверено 6 сентября 2023 г.

- ^ Теркл, С. (1995). «Призраки в машине». Науки . 35 (6): 36–40. doi :10.1002/j.2326-1951.1995.tb03214.x.

- ^ Салливан, Клэр (2010). Цифровая идентификация . Университет Аделаиды. дои : 10.1017/UPO9780980723007 . ISBN 978-0-9807230-0-7 .

- ^ «Жизненно важную роль цифровая идентичность и идентификатор юридического лица будут играть в будущем глобального бизнеса» . LEI по всему миру . Проверено 10 мая 2023 г.

- ^ «Что произойдет с моей учетной записью Facebook, если я умру | Справочный центр Facebook» . www.facebook.com . Проверено 10 мая 2023 г.

- ^ Макдональд, Аянг (14 марта 2022 г.). «Китай введет цифровые удостоверения личности по всей стране | Обновление биометрии» . www.biometricupdate.com . Проверено 21 января 2023 г.

- ^ Филлипс, Том (16 марта 2022 г.). «Китай планирует внедрить цифровые удостоверения личности по всей стране» . НФКВ . Проверено 21 января 2023 г.

- ^ «В отношении биометрических удостоверений личности Индия является «лабораторией для остального мира» » . Христианский научный монитор . ISSN 0882-7729 . Проверено 21 января 2023 г.

- ^ Джаррахи, Джавад (26 марта 2021 г.). «Иран представляет новые компоненты электронного правительства по мере роста важности цифровых идентификаторов | Обновление биометрии» . www.biometricupdate.com . Проверено 21 января 2023 г.

- ^ Сим, Ройстон (20 января 2023 г.). «Сингапур примет меры, чтобы помочь своему народу лучше ориентироваться в цифровых услугах: Жозефина Тео» . «Стрейтс Таймс» . Проверено 21 января 2023 г.

- ^ Парсовс, Арнис (3 марта 2021 г.). Эстонское электронное удостоверение личности и проблемы его безопасности (Диссертация). Тартуский университет.

- ^ «Онлайн-ID-карта» . Федеральное министерство внутренних дел, строительства и общества (на немецком языке) . Проверено 29 мая 2021 г.

- ^ Энесс, Сюзанна (4 мая 2021 г.). «Цифровая идентификация» заменяет удостоверение личности» . www.security-insider.de (на немецком языке) . Проверено 29 мая 2021 г.

- ^ «Итальянская цифровая система идентификации: что такое SPID и как его получить?» . Разыскивается в Риме . 5 ноября 2021 г. . Проверено 21 января 2023 г.

- ^ «Цифровая идентификация в Монако / Identité Numérique / Гражданство и место жительства / Государственные услуги для частных лиц - Монако» . ru.service-public-particuliers.gouv.mc . Проверено 21 января 2023 г.

- ^ Антонюк, Дарина (30 марта 2021 г.). «Украина делает цифровые паспорта юридически эквивалентными обычным | КиевПочта — Ukraine's Global Voice» . КиевПочта . Проверено 1 июня 2021 г.

- ^ «Кабинет Министров Украины – Министерство цифровой трансформации: Украина – первая страна в мире, которая полностью легализовала цифровые паспорта в смартфонах» . www.kmu.gov.ua. 30 марта 2021 года. Архивировано из оригинала 3 апреля 2021 года . Проверено 1 июня 2021 г.

- ^ «Проверка Gov.UK: поздно, ненужно и, наконец, запуск на этой неделе» . www.computing.co.uk . 25 мая 2016 года . Проверено 21 января 2023 г.

- ^ «Австралийская налоговая служба по умолчанию войдет в систему myGovID с субботы» . ЗДНЕТ . Проверено 21 января 2023 г.

- ^ «AIA Australia адаптируется, а затем внедряет Digital iD через DocuSign» . АйТньюс . Проверено 21 января 2023 г.

- ^ ПИМНЦ (10 сентября 2021 г.). «Проверка номера социального страхования на основе согласия помогает сократить количество синтетических идентификаторов» . www.pymnts.com . Проверено 21 января 2023 г.

- ^ «HR4258 — 117-й Конгресс (2021–2022 гг.): Закон о совершенствовании цифровой идентификации 2021 года | Congress.gov | Библиотека Конгресса» . Проверено 25 июня 2023 г.

- ^ «Названия - HR4258 - 117-й Конгресс (2021-2022 гг.): Закон о совершенствовании цифровой идентификации 2021 года | Congress.gov | Библиотека Конгресса» . Проверено 25 июня 2023 г.

- ^ «Действия - HR4258 - 117-й Конгресс (2021-2022 гг.): Закон о совершенствовании цифровой идентификации 2021 года | Congress.gov | Библиотека Конгресса» . Проверено 25 июня 2023 г.

- ^ «Сенаторы США представили двухпартийный Закон об улучшении цифровой идентификации» . Проверено 25 июня 2023 г.

- ^ «Бюджетное управление Конгресса, смета расходов: S. 4528, Закон о совершенствовании цифровой идентификации 2022 года» (PDF) . Проверено 25 июня 2023 г.

- ^ «Приложение цифровой идентификации myColorado» . Проверено 25 июля 2020 г.

- ^ «Проект цифровой идентификации | CDT» . Проверено 25 июня 2023 г.

- ^ Калаф, Ева Хейс де (3 августа 2021 г.). «Как некоторые страны используют цифровые удостоверения личности для исключения уязвимых людей по всему миру» . Разговор . Проверено 21 января 2023 г.

- ^ «DIACC запускает программу сертифицированных трастовых знаков для канадских служб цифровой идентификации» . 18 октября 2022 г.

- ^ «Состояние цифровых удостоверений личности в Канаде» . 17 мая 2022 г.

- ^ «Профиль государственного сектора Панканадской структуры доверия (PSP PCTF)» . Лаборатория цифровой идентификации Канады . Проверено 25 июня 2023 г.

- ^ « Информация у вас под рукой» — Национальный проект цифровой идентичности» . 13 октября 2021 г.

- ^ «Европейская цифровая идентичность» . Европейская Комиссия - Европейская Комиссия . Проверено 4 июня 2021 г.

- ^ «Пресс-уголок» . Европейская Комиссия - Европейская Комиссия . Проверено 4 июня 2021 г.

- ^ «Законопроект о NIDS по-прежнему проблематичен, несмотря на то, что он был принят обеими палатами — JFJ | Loop Jamaica» . Новости цикла . Проверено 21 января 2023 г.

- ^ «Объявлено одно карибское цифровое удостоверение личности и карта, а другое сталкивается с политической оппозицией» . 5 декабря 2022 г.