Роторная машина

Эта статья включает список общих ссылок , но в ней отсутствуют достаточные соответствующие встроенные цитаты . ( Март 2009 г. ) |

В криптографии роторная машина — это электромеханическое устройство потокового шифрования, используемое для шифрования и дешифрования сообщений. Роторные машины были новейшим криптографическим изобретением на протяжении большей части 20-го века; они широко использовались в 1920–1970-е годы. Самый известный пример — немецкая машина «Энигма» , результаты работы которой были расшифрованы союзниками во время Второй мировой войны, производившая разведданные под кодовым названием « Ультра» .

Описание

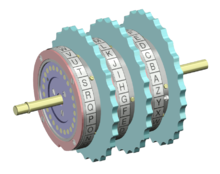

[ редактировать ]Основным компонентом роторной машины является набор роторов , также называемых колесами или барабанами , которые представляют собой вращающиеся диски с множеством электрических контактов с обеих сторон. Распайка между контактами осуществляет фиксированную замену букв, заменяя их каким-то сложным образом. Само по себе это не обеспечит особой безопасности; однако до или после шифрования каждой буквы роторы перемещают позиции, меняя замену. Таким образом, роторная машина выдает сложный многоалфавитный шифр замены , который меняется при каждом нажатии клавиши.

Фон

[ редактировать ]

В классической криптографии одним из самых ранних методов шифрования был шифр простой замены , при котором буквы в сообщении систематически заменялись с использованием некоторой секретной схемы. В моноалфавитных шифрах замены использовалась только одна схема замены, иногда называемая «алфавитом»; это можно легко сломать, например, с помощью частотного анализа . Несколько более безопасными были схемы с использованием нескольких алфавитов, полиалфавитных шифров . Поскольку такие схемы реализовывались вручную, можно было использовать лишь несколько различных алфавитов; что-то более сложное было бы непрактично. Однако использование всего нескольких алфавитов сделало шифры уязвимыми для атак. Изобретение роторных машин механизировало полиалфавитное шифрование, предоставив практический способ использования гораздо большего количества алфавитов.

Самым ранним криптоаналитическим методом был частотный анализ , в котором шаблоны букв, уникальные для каждого языка, могли использоваться для обнаружения информации об алфавите(ах) замены, используемых в одноалфавитном шифре замены . Например, в английском языке буквы E, T, A, O, I, N и S открытого текста обычно легко идентифицировать в зашифрованном тексте на том основании, что, поскольку они очень часты, соответствующие им буквы зашифрованного текста также будут такими же частыми. Кроме того, комбинации биграмм, такие как NG, ST и другие, также очень часты, в то время как другие действительно редки (например, за Q следует что-то кроме U). Самый простой частотный анализ основан на том, что одна буква зашифрованного текста всегда заменяется буквой открытого текста в шифре: если это не так, расшифровка сообщения становится более сложной. В течение многих лет криптографы пытались скрыть контрольные частоты, используя несколько различных замен обычных букв, но этот метод не смог полностью скрыть закономерности в заменах букв открытого текста. К 16 веку подобные схемы стали широко разрушаться.

изобрел новую технику В середине 15-го века Альберти , теперь известную как полиалфавитные шифры , которая признавала достоинство использования более чем одного алфавита замены; он также изобрел простую технику «создания» множества шаблонов замены для использования в сообщении. Две стороны обменялись небольшим количеством информации (называемой ключом ) и использовали ее для создания множества алфавитов замены и множества различных замен для каждой буквы открытого текста в течение одного открытого текста. Идея проста и эффективна, но ее оказалось сложнее использовать, чем можно было ожидать. Многие шифры были лишь частичной реализацией шифра Альберти, и поэтому их было легче взломать, чем могло бы быть (например, шифр Виженера ).

Лишь в 1840-х годах (Бэббидж) был известен какой-либо метод, который мог бы надежно взломать любой из полиалфавитных шифров. Его метод также искал повторяющиеся шаблоны в зашифрованном тексте , которые дают подсказку о длине ключа. Как только это становится известно, сообщение по сути становится серией сообщений, каждое из которых имеет длину, равную длине ключа, к которым можно применить обычный частотный анализ. Чарльз Бэббидж , Фридрих Касиски и Уильям Ф. Фридман входят в число тех, кто больше всего сделал для разработки этих методов.

Разработчики шифров пытались заставить пользователей использовать разные замены для каждой буквы, но обычно это означало очень длинный ключ, что было проблемой по нескольким причинам. Длинный ключ требует больше времени для передачи (безопасно) сторонам, которым он нужен, поэтому ошибки при распределении ключей более вероятны. Кроме того, многим пользователям не хватает терпения для выполнения длительных, безупречных изменений, и уж тем более не в условиях нехватки времени или стресса на поле боя. «Окончательным» шифром этого типа был бы тот, в котором такой «длинный» ключ мог бы быть сгенерирован из простого шаблона (в идеале автоматически), создавая шифр, в котором есть так много алфавитов замены , что подсчет частот и статистические атаки были бы невозможны. фактически невозможно. «Энигма» и роторные машины в целом были именно тем, что было нужно, поскольку они были серьезно многоалфавитными, использовали разные алфавиты замены для каждой буквы открытого текста и были автоматическими, не требуя от пользователей никаких исключительных способностей. Их сообщения, как правило, было гораздо труднее взломать, чем любые предыдущие шифры.

Механизация

[ редактировать ]Создать машину для выполнения простой замены несложно. В электрической системе с 26 выключателями, прикрепленными к 26 лампочкам, любой из выключателей будет освещать одну из лампочек.Если каждый выключатель управляется ключом на пишущей машинке , а лампочки маркируются буквами, то такую систему можно использовать для шифрования, выбрав проводку между ключами и лампочкой: например, набрав букву А сделал бы лампочку маркированной Q загорается. Однако проводка фиксирована, что не обеспечивает особой безопасности.

Роторные машины меняют соединительную проводку при каждом нажатии клавиши. Проводка помещается внутри ротора, а затем вращается с помощью шестерни каждый раз, когда нажимается буква. Итак, нажимая В первый раз может возникнуть Q , в следующий раз он может сгенерировать Дж . Каждая буква, нажимаемая на клавиатуре, увеличивает положение ротора и получает новую замену, реализуя шифр многоалфавитной замены.

В зависимости от размера ротора это может быть или не быть более безопасным, чем ручные шифры. Если на роторе всего 26 позиций, по одной на каждую букву, то все сообщения будут иметь (повторяющуюся) клавишу длиной 26 букв. Хотя сам ключ (в основном скрытый в проводке ротора) может быть неизвестен, методы взлома этих типов шифров не нуждаются в этой информации. Таким образом, хотя такая машина с одним ротором , безусловно, проста в использовании, она не более безопасна, чем любая другая система частичного полиалфавитного шифрования.

Но это легко исправить. Просто поставьте несколько роторов рядом друг с другом и соедините их вместе. После того, как первый ротор вращается «до конца», заставьте ротор рядом с ним вращаться на одно положение. Теперь вам нужно будет ввести 26 × 26 = 676 букв (для латинского алфавита ), прежде чем ключ повторится, и тем не менее для настройки все равно требуется только передать ключ из двух букв/цифр. Если длины ключа 676 недостаточно, можно добавить еще один ротор, в результате чего длина периода составит 17 576 букв.

Чтобы их было так же легко расшифровать, как и зашифровать, некоторые роторные машины, в первую очередь машина «Энигма» , реализовали алгоритм с симметричным ключом , то есть двойное шифрование с одинаковыми настройками восстанавливает исходное сообщение (см. Инволюцию ).

История

[ редактировать ]Изобретение

[ редактировать ][ нужна ссылка ]

Идея роторной машины пришла в голову нескольким изобретателям независимо друг от друга в одно и то же время.

В 2003 году выяснилось, что первыми изобретателями были два голландских военно-морских офицера , Тео А. ван Хенгель (1875–1939) и РПК Шпенглер (1875–1955) в 1915 году (De Leeuw, 2003). Ранее изобретение приписывалось четырем изобретателям, работавшим независимо и практически одновременно: Эдварду Хеберну , Арвиду Дамму , Хьюго Коху и Артуру Шербиусу .

В Соединенных Штатах Эдвард Хью Хеберн в 1917 году построил роторную машину с одним ротором. Он был убежден, что разбогатеет, продав военным такую систему, Hebern Rotor Machine , и произвел серию различных машин с одним-пятью роторами. . Однако его успех был ограниченным, и он обанкротился в 1920-х годах . В 1931 году он продал небольшое количество машин ВМС США .

В машинах Хеберна роторы можно было открыть и заменить проводку за несколько минут, поэтому единую систему массового производства можно было продать множеству пользователей, которые затем производили бы свои собственные ключи ротора. Расшифровка заключалась в том, чтобы вынуть ротор(ы) и перевернуть их, чтобы перевернуть схему. Неизвестный Хеберну, Уильям Ф. Фридман из США армии SIS быстро продемонстрировал недостаток в системе, который позволял взломать шифры от нее и от любой машины с аналогичными конструктивными особенностями, приложив достаточно усилий.

Еще одним изобретателем роторной машины был голландец Хьюго Кох , который подал патент на роторную машину в 1919 году. Примерно в то же время в Арвид Швеции Герхард Дамм изобрел и запатентовал другую конструкцию ротора. Однако роторная машина в конечном итоге стала знаменитой благодаря Артуру Шербиусу , который подал патент на роторную машину в 1918 году. Позже Шербиус продолжил разработку и продажу машины «Энигма» .

Машина «Энигма»

[ редактировать ]

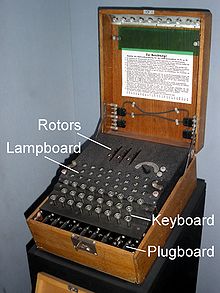

Наиболее широко известным роторным шифровальным устройством является немецкая машина «Энигма», использовавшаяся во время Второй мировой войны, у которой было несколько вариантов.

Стандартная модель Enigma, Enigma I, использовала три ротора. В конце пакета роторов находился дополнительный невращающийся диск, «отражатель», подключенный таким образом, что входной сигнал электрически подключался обратно к другому контакту на той же стороне и, таким образом, «отражался» обратно через трехфазный контакт. роторный стек для создания зашифрованного текста .

Когда ток подавался в большинство других роторных шифровальных машин, он проходил через роторы и выходил на другую сторону к лампам. Однако в «Энигме» оно «отражалось» обратно через диски, прежде чем попасть в лампы. Преимущество этого заключалось в том, что для расшифровки сообщения не нужно было ничего делать с установкой; машина была "симметричной".

Рефлектор «Энигмы» гарантировал, что ни одна буква не может быть зашифрована сама по себе, поэтому никогда не сможет снова превратиться в A. A Это помогло Польше, а затем и Великобритании взломать шифр. ( См. Криптоанализ загадки .)

Шербиус объединил усилия с инженером-механиком по имени Риттер и основал Chiffriermaschinen AG в Берлине, прежде чем продемонстрировать Enigma публике в Берне в 1923 году, а затем в 1924 году на Всемирном почтовом конгрессе в Стокгольме . В 1927 году Шербиус купил патенты Коха, а в 1928 году они добавили коммутационную панель , по сути, невращающийся четвертый ротор, подключаемый вручную, на передней части машины. После смерти Шербиуса в 1929 году Вилли Корн отвечал за дальнейшее техническое развитие Энигмы.

Как и другие ранние разработки роторных машин, Шербиус имел ограниченный коммерческий успех. Однако немецкие вооруженные силы, отчасти реагируя на сообщения о том, что их коды были взломаны во время Первой мировой войны, приняли на вооружение «Энигму» для защиты своих коммуникаций. Рейхсмарине приняла на вооружение « Энигму» в 1926 году, а немецкая армия начала использовать другой вариант примерно в 1928 году.

«Энигма» (в нескольких вариантах) была роторной машиной, которую компания Шербиуса и ее преемница, Heimsoth & Reinke, поставляли немецким вооруженным силам и таким агентствам, как организация безопасности нацистской партии, СД .

Поляки . взломали «Энигму» немецкой армии, начиная с декабря 1932 года, вскоре после того, как она была принята на вооружение 25 июля 1939 года, всего за пять недель до вторжения Гитлера в Польшу, штаба польского генерального Шифровальное бюро поделилось своими методами и оборудованием для дешифрования «Энигмы» с французами и британцами в качестве вклада поляков в общую оборону против нацистской Германии. Дилли Нокс уже взломал сообщения испанских националистов на коммерческой машине «Энигма» в 1937 году во время гражданской войны в Испании .

Несколько месяцев спустя, используя польские методы, британцы начали читать шифры «Энигмы» в сотрудничестве с криптологами Польского бюро шифров, которые бежали из Польши, захваченной немцами, чтобы добраться до Парижа . Поляки продолжали взламывать Enigma немецкой армии - наряду с Люфтваффе трафиком Enigma - до тех пор, пока работы на станции ПК Бруно во Франции не были остановлены немецким вторжением в мае – июне 1940 года.

Британцы продолжали взламывать «Энигму» и, в конечном итоге при содействии Соединенных Штатов, распространили работу на трафик немецкой военно-морской «Энигмы» (которую поляки читали до войны), особенно на подводные лодки и обратно во время битвы за Атлантику .

Различные машины

[ редактировать ]

Во время Второй мировой войны и немцы, и союзники разработали дополнительные роторные машины. Немцы использовали машины Lorenz SZ 40/42 и Siemens и Halske T52 для шифрования трафика телетайпа, в котором использовался код Бодо ; этот трафик был известен как «Рыба для союзников». Союзники разработали Typex (британский) и SIGABA (американский). Во время войны швейцарцы начали разработку усовершенствованной версии Enigma, которая стала машиной NEMA , которая была принята на вооружение после Второй мировой войны. Существовал даже разработанный в Японии вариант Enigma, в котором роторы располагались горизонтально; очевидно, он так и не был принят на вооружение. Японская машина PURPLE не была роторной машиной и была построена на основе электрических шаговых переключателей , но концептуально была похожа.

Роторные машины продолжали использоваться даже в компьютерную эпоху. KL -7 (ADONIS), шифровальная машина с 8 роторами, широко использовалась США и их союзниками с 1950-х по 1980-е годы. Последнее канадское сообщение, зашифрованное с помощью KL-7, было отправлено 30 июня 1983 года. Советский Союз и его союзники использовали 10-роторную машину под названием «Фиалка» еще в 1970-е годы.

Уникальная роторная машина под названием «Криптограф» была построена в 2002 году Татьяной ван Варк из Нидерландов . Это необычное устройство создано по мотивам Enigma, но в нем используются 40-точечные роторы, позволяющие использовать буквы, цифры и некоторые знаки препинания; каждый ротор содержит 509 деталей.

Программная реализация роторной машины использовалась в команде crypt , которая была частью ранних операционных систем UNIX . Это была одна из первых программ, нарушивших экспортные правила США реализации классифицировались , согласно которым криптографические как боеприпасы.

Список роторных машин

[ редактировать ]- БИД/60 (синглет)

- Комбинированная шифровальная машина

- машина Энигма

- Фиолетовый

- Хагелина, Машины в том числе

- Роторная машина Хеберна

- НХ-63

- КЛ-7

- Лацида

- Лоренц СЗ 40/42

- М-325

- Меркурий

- НЕТ

- Криптография OMI

- КРАСНЫЙ

- Сименс и Гальске Т52

- РАЗДЕЛ

- СИГКУМ

- Типекс

Ссылки

[ редактировать ]- Фридрих Л. Бауэр , «Ошибка в истории роторных устройств шифрования», Cryptologia 23 (3), июль 1999 г., стр. 206.

- Шифр А. Деворс, Луи Кру, «Машинная криптография и современный криптоанализ», Artech House, 1985. ISBN 0-89006-161-0 .

- Карл де Леу, «Голландское изобретение роторной машины, 1915–1923 годы». Криптология 27 (1), январь 2003 г., стр. 73–94.