Компьютерная безопасность

| Часть серии о |

| Компьютерный взлом |

|---|

| Операционные системы |

|---|

|

| Общие особенности |

Компьютерная безопасность , кибербезопасность , цифровая безопасность или безопасность информационных технологий ( ИТ-безопасность ) — это защита компьютерных систем и сетей от атак злоумышленников, которые могут привести к несанкционированному раскрытию информации, краже или повреждению оборудования , программного обеспечения или данных . а также от нарушения или неправильного направления предоставляемых ими услуг. [1] [2]

Эта область имеет большое значение из-за растущей зависимости от компьютерных систем , Интернета , [3] и стандарты беспроводных сетей, такие как Bluetooth и Wi-Fi . Это также важно из-за роста количества интеллектуальных устройств , включая смартфоны , телевизоры и различные устройства, составляющие Интернет вещей (IoT). Кибербезопасность является одной из наиболее серьезных проблем современного мира из-за сложности информационных систем и обществ, которые они поддерживают. Безопасность имеет особенно большое значение для систем, которые управляют крупномасштабными системами с далеко идущими физическими последствиями, такими как распределение власти , выборы и финансы. [4] [5]

Хотя большинство аспектов компьютерной безопасности включают цифровые меры, такие как электронные пароли и шифрование, меры физической безопасности, такие как металлические замки, по-прежнему используются для предотвращения несанкционированного взлома.

Уязвимости и атаки [ править ]

Уязвимость — это недостаток в структуре, исполнении, функционировании или внутреннем контроле компьютера или системы, который ставит под угрозу его безопасность. Большинство обнаруженных уязвимостей задокументированы в базе данных Common Vulnerabilities and Exposures (CVE). [6] Эксплуатируемая уязвимость — это такая уязвимость , для которой существует хотя бы одна работающая атака или эксплойт . [7] Уязвимости можно исследовать, реконструировать, отслеживать или эксплуатировать с помощью автоматизированных инструментов или настраиваемых сценариев. [8] [9]

Различные люди или стороны уязвимы для кибератак; однако разные группы могут подвергаться разным типам атак чаще, чем другие. [10]

В апреле 2023 года Министерство науки, инноваций и технологий Великобритании опубликовало отчет о кибератаках за последние 12 месяцев. [11] Они опросили 2263 британских предприятия, 1174 зарегистрированные в Великобритании благотворительные организации и 554 образовательных учреждения. Исследование показало, что «32% предприятий и 24% благотворительных организаций в целом помнят о любых нарушениях или атаках за последние 12 месяцев». Эти цифры были намного выше для «среднего бизнеса (59%), крупного бизнеса (69%) и благотворительных организаций с высокими доходами с годовым доходом 500 000 фунтов стерлингов и более (56%)». [11] Тем не менее, хотя средние и крупные предприятия чаще становятся жертвами, поскольку крупные компании в целом улучшили свою безопасность за последнее десятилетие, малые и средние предприятия (SMB) также становятся все более уязвимыми, поскольку они часто «не имеют передовых инструментов для защиты бизнес." [10] Компании малого и среднего бизнеса чаще всего страдают от вредоносных программ, программ-вымогателей, фишинга, атак «человек посередине» и атак типа «отказ в обслуживании» (DoS). [10]

Обычные пользователи Интернета чаще всего страдают от нецелевых кибератак. [12] Именно здесь злоумышленники без разбора атакуют как можно больше устройств, служб или пользователей. Они делают это, используя методы, использующие преимущества открытости Интернета. Эти стратегии в основном включают в себя фишинг , программы-вымогатели , утечку информации и сканирование. [12]

Чтобы защитить компьютерную систему, важно понимать, какие атаки на нее могут быть совершены, и эти угрозы обычно можно отнести к одной из следующих категорий:

Бэкдор [ править ]

Бэкдор — в компьютерной системе, криптосистеме или алгоритме это любой секретный метод обхода обычной аутентификации или контроля безопасности. Эти недостатки могут существовать по многим причинам, включая оригинальный дизайн или плохую конфигурацию. [13] Из-за природы бэкдоров они вызывают большее беспокойство у компаний и баз данных, чем у частных лиц.

Бэкдоры могут быть добавлены уполномоченной стороной для обеспечения законного доступа или злоумышленником по злонамеренным причинам. Преступники часто используют вредоносное ПО для установки бэкдоров, предоставляя им удаленный административный доступ к системе. [14] Получив доступ, киберпреступники могут «изменять файлы, красть личную информацию, устанавливать нежелательное программное обеспечение и даже брать под контроль весь компьютер». [14]

Обнаружить бэкдоры очень сложно, и обычно их обнаруживает тот, кто имеет доступ к исходному коду приложения или глубоко знает операционную систему компьютера.

Атака типа «отказ в обслуживании» [ править ]

Атаки типа «отказ в обслуживании» (DoS) предназначены для того, чтобы сделать машину или сетевой ресурс недоступными для предполагаемых пользователей. [15] Злоумышленники могут отказать в обслуживании отдельным жертвам, например, умышленно введя неправильный пароль достаточное количество раз подряд, чтобы учетная запись жертвы была заблокирована, или они могут перегрузить возможности компьютера или сети и заблокировать всех пользователей одновременно. Хотя сетевую атаку с одного IP-адреса можно заблокировать, добавив новое правило брандмауэра, возможны многие формы распределенных атак типа «отказ в обслуживании» (DDoS), когда атака исходит из большого количества точек. В этом случае защититься от этих атак гораздо сложнее. Такие атаки могут исходить от зомби ботнета компьютеров - или от ряда других возможных методов, включая распределенный отражающий отказ в обслуживании (DRDoS), когда невинные системы обманом заставляют отправлять трафик жертве. [15] При таких атаках коэффициент усиления облегчает атаку для злоумышленника, поскольку ему самому приходится использовать небольшую полосу пропускания. Чтобы понять, почему злоумышленники могут осуществлять такие атаки, см. раздел «Мотивация злоумышленника».

Атаки прямого доступа [ править ]

Атака прямого доступа – это когда неавторизованный пользователь (злоумышленник) получает физический доступ к компьютеру, скорее всего, для прямого копирования с него данных или кражи информации. [16] Злоумышленники также могут поставить под угрозу безопасность, внося изменения в операционную систему, устанавливая программных червей , кейлоггеров , устройств скрытого прослушивания или используя беспроводные микрофоны. Даже если система защищена стандартными мерами безопасности, их можно обойти, загрузив другую операционную систему или инструмент с компакт -диска или другого загрузочного носителя. Шифрование диска и модуль Trusted Platform Module предназначены для предотвращения этих атак.

Злоумышленники с прямым обслуживанием по своей сути связаны с прямыми атаками на память , которые позволяют злоумышленнику получить прямой доступ к памяти компьютера. [17] В атаках «используется особенность современных компьютеров, которая позволяет определенным устройствам, таким как внешние жесткие диски, видеокарты или сетевые карты, получать прямой доступ к памяти компьютера». [17]

Подслушивание [ править ]

Подслушивание — это процесс тайного прослушивания частного компьютерного разговора (общения), обычно между узлами в сети. Обычно это происходит, когда пользователь подключается к сети, трафик которой не защищен и не зашифрован, и отправляет коллеге конфиденциальные бизнес-данные, которые, если их прослушивает злоумышленник, могут быть использованы. [18] Данные, передаваемые по «открытой сети», позволяют злоумышленнику воспользоваться уязвимостью и перехватить ее различными методами.

В отличие от вредоносного ПО , атак прямого доступа или других форм кибератак, атаки с перехватом вряд ли окажут негативное влияние на производительность сетей или устройств, что затрудняет их обнаружение. [18] Фактически, «злоумышленнику вообще не обязательно иметь какое-либо постоянное соединение с программным обеспечением. Злоумышленник может установить программное обеспечение на скомпрометированное устройство, возможно, путем прямой установки или, возможно, с помощью вируса или другого вредоносного ПО, а затем вернуться через некоторое время». позже, чтобы получить любые найденные данные или заставить программное обеспечение отправить данные в определенное время». [19]

Использование виртуальной частной сети (VPN), которая шифрует данные между двумя точками, является одной из наиболее распространенных форм защиты от подслушивания. Рекомендуется использовать наилучшую возможную форму шифрования для беспроводных сетей, а также использовать HTTPS вместо незашифрованного HTTP . [20]

Такие программы, как Carnivore и NarusInSight, использовались Федеральным бюро расследований (ФБР) и АНБ для подслушивания систем интернет-провайдеров . Даже машины, работающие как закрытая система (т. е. не имеющие контакта с внешним миром), можно подслушать, отслеживая слабые электромагнитные передачи, генерируемые оборудованием. TEMPEST — это спецификация АНБ, относящаяся к этим атакам.

Вредоносное ПО [ править ]

Вредоносное программное обеспечение ( malware ) — это любой программный код или компьютерная программа, «намеренно написанная с целью нанести вред компьютерной системе или ее пользователям». [21] Попав на компьютер, он может привести к утечке конфиденциальных данных, таких как личная информация, деловая информация и пароли, может передать контроль над системой злоумышленнику, а также может повредить или безвозвратно удалить данные. [22] Другой тип вредоносного ПО — это программы-вымогатели , когда «вредоносное ПО устанавливается на компьютер жертвы, шифрует его файлы, а затем требует выкуп (обычно в биткойнах ), чтобы вернуть эти данные пользователю». [23]

Типы вредоносных программ включают некоторые из следующих:

- Вирусы представляют собой особый тип вредоносного ПО и обычно представляют собой вредоносный код, который захватывает программное обеспечение с намерением «нанести ущерб и распространить свои копии». Копии создаются с целью распространения на другие программы на компьютере. [21]

- Черви похожи на вирусы, однако вирусы могут функционировать только тогда, когда пользователь запускает (открывает) взломанную программу. Черви — это самовоспроизводящиеся вредоносные программы, которые распространяются между программами, приложениями и устройствами без необходимости взаимодействия с человеком. [21]

- Троянские кони — это программы, которые притворяются полезными или скрываются внутри желаемого или законного программного обеспечения, чтобы «обманом заставить пользователей установить их». После установки RAT (троян удаленного доступа) может создать секретный бэкдор на пораженном устройстве и нанести ущерб. [21]

- Шпионское ПО — это тип вредоносного ПО, которое тайно собирает информацию с зараженного компьютера и передает конфиденциальную информацию обратно злоумышленнику. Одной из наиболее распространенных форм шпионского ПО являются кейлоггеры , которые записывают все вводы/нажатия клавиш пользователя, чтобы «позволить хакерам собирать имена пользователей, пароли, номера банковских счетов и кредитных карт». [21]

- Scareware , как следует из названия, представляет собой форму вредоносного ПО , которое использует социальную инженерию (манипуляцию), чтобы напугать, шокировать , вызвать беспокойство или внушить ощущение угрозы, чтобы манипулировать пользователями, заставляя их покупать или устанавливать нежелательное программное обеспечение . Эти атаки часто начинаются с «внезапного всплывающего окна с срочным сообщением, обычно предупреждающим пользователя о том, что он нарушил закон или на его устройстве есть вирус». [21]

Атаки «человек посередине» [ править ]

Атаки «человек посередине» (MITM) включают в себя злоумышленника, пытающегося перехватить, отслеживать или изменить связь между двумя сторонами, подделывая личности одной или обеих сторон и внедряясь между ними. [24] Типы атак MITM включают в себя:

- Подмена IP-адреса — это когда злоумышленник перехватывает протоколы маршрутизации, чтобы перенаправить целевой трафик на уязвимый сетевой узел для перехвата или внедрения трафика.

- Подмена сообщений (через электронную почту, SMS или OTT-сообщения) — это когда злоумышленник подделывает личность или службу оператора связи, в то время как цель использует протоколы обмена сообщениями, такие как электронная почта, SMS или приложения для обмена сообщениями OTT (IP). Затем злоумышленник может отслеживать разговоры, запускать социальные атаки или запускать уязвимости нулевого дня, чтобы обеспечить возможность дальнейших атак.

- Подмена SSID WiFi — это когда злоумышленник имитирует SSID базовой станции WIFI для захвата и изменения интернет-трафика и транзакций. Злоумышленник также может использовать адресацию локальной сети и снизить уровень защиты сети, чтобы проникнуть через брандмауэр цели путем взлома известных уязвимостей. Иногда его называют «ананасовой атакой» благодаря популярному устройству. См. также Вредоносная ассоциация .

- Подмена DNS — это когда злоумышленники перехватывают назначения доменных имен для перенаправления трафика в системы, находящиеся под контролем злоумышленников, с целью наблюдения за трафиком или запуска других атак.

- Перехват SSL, обычно в сочетании с другой атакой MITM на уровне носителя, заключается в том, что злоумышленник подделывает протокол аутентификации и шифрования SSL посредством внедрения центра сертификации с целью расшифровки, наблюдения и изменения трафика. См. также перехват TLS. [24]

Многовекторные полиморфные атаки [ править ]

Всплытие в 2017 году нового класса многовекторных, [25] полиморфный [26] Киберугрозы сочетают в себе несколько типов атак и меняют форму, чтобы избежать контроля кибербезопасности по мере их распространения.

Многовекторные полиморфные атаки, как следует из названия, являются одновременно многовекторными и полиморфными. [27] Во-первых, это отдельная атака, включающая несколько методов атаки. В этом смысле они являются «многовекторными (т.е. атака может использовать несколько способов распространения, например, через Интернет, электронную почту и приложения»). внутри сети». [27] Атаки могут быть полиморфными, то есть используемые кибератаки, такие как вирусы, черви или трояны, «постоянно меняются («трансформируются»), что делает практически невозможным их обнаружение с помощью сигнатурной защиты». [27]

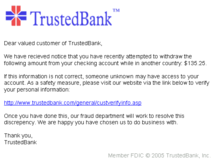

Фишинг [ править ]

Фишинг — это попытка получить конфиденциальную информацию, такую как имена пользователей, пароли и данные кредитной карты, непосредственно от пользователей путем обмана пользователей. [28] Фишинг обычно осуществляется посредством подмены электронной почты , обмена мгновенными сообщениями , текстовых сообщений или телефонного звонка . Они часто предлагают пользователям ввести данные на поддельном веб-сайте, внешний вид которого практически идентичен реальному. [29] Поддельный веб-сайт часто запрашивает личную информацию, например данные для входа и пароли. Эта информация затем может быть использована для получения доступа к реальной учетной записи человека на реальном веб-сайте.

Фишинг, злоупотребляющий доверием жертвы, можно классифицировать как форму социальной инженерии . Злоумышленники могут использовать творческие способы получения доступа к реальным учетным записям. Распространенной формой мошенничества является рассылка злоумышленниками поддельных электронных счетов. [30] лицам, показывающим, что они недавно приобрели музыку, приложения и т. д., и дающим им указание щелкнуть ссылку, если покупки не были авторизованы. Более стратегическим типом фишинга является целевой фишинг, при котором используются личные или специфичные для организации данные, чтобы злоумышленник выглядел как доверенный источник. Целенаправленные фишинговые атаки нацелены на конкретных людей, а не на широкую сеть, охватываемую попытками фишинга. [31]

Повышение привилегий [ править ]

Повышение привилегий описывает ситуацию, когда злоумышленник с некоторым уровнем ограниченного доступа может без авторизации повысить свои привилегии или уровень доступа. [32] Например, обычный пользователь компьютера может воспользоваться уязвимостью в системе, чтобы получить доступ к данным с ограниченным доступом; или даже стать пользователем root и иметь полный неограниченный доступ к системе. Серьезность атак может варьироваться от атак с простой отправкой нежелательного электронного письма до атаки программ-вымогателей на большие объемы данных. Повышение привилегий обычно начинается с социальной инженерии методов , часто с фишинга . [32]

Повышение привилегий можно разделить на две стратегии: горизонтальное и вертикальное повышение привилегий:

- Горизонтальная эскалация (или захват учетной записи) — это когда злоумышленник получает доступ к обычной учетной записи пользователя, которая имеет привилегии относительно низкого уровня. Это может произойти путем кражи имени пользователя и пароля пользователя. Получив доступ, они получили «точку опоры», и, используя эту точку опоры, злоумышленник затем может перемещаться по сети пользователей на том же более низком уровне, получая доступ к информации с аналогичной привилегией. [32]

- Однако вертикальная эскалация нацелена на людей, находящихся на более высоком уровне в компании и часто обладающих большими административными полномочиями, например, на сотрудников ИТ-отдела с более высокими привилегиями. Использование этой привилегированной учетной записи позволит злоумышленнику проникнуть в другие учетные записи. [32]

Атака по побочному каналу [ править ]

Любая вычислительная система в той или иной форме влияет на окружающую среду. Эффект, который он оказывает на окружающую среду, включает широкий спектр критериев, которые могут варьироваться от электромагнитного излучения до остаточного воздействия на ячейки ОЗУ, что, как следствие, делает возможной атаку с холодной перезагрузкой , до ошибок аппаратной реализации, которые позволяют получить доступ и/или угадать другие значения, которые обычно должны быть недоступны. В сценариях атак по побочным каналам злоумышленник собирает такую информацию о системе или сети, чтобы угадать ее внутреннее состояние и в результате получить доступ к информации, которая, по мнению жертвы, является безопасной.

Социальная инженерия [ править ]

Социальная инженерия в контексте компьютерной безопасности направлена на то, чтобы убедить пользователя раскрыть такие секреты, как пароли, номера карт и т. д., или предоставить физический доступ, например, выдавая себя за старшего руководителя, банка, подрядчика или клиента. [33] Обычно это подразумевает эксплуатацию доверия людей и опору на их когнитивные предубеждения . Распространенное мошенничество включает в себя рассылку электронных писем сотрудникам бухгалтерии и финансового отдела, выдающих себя за их генерального директора и требующих срочных действий. Одним из основных приемов социальной инженерии являются фишинговые атаки.

В начале 2016 года ФБР сообщило, что такие мошенничества с компрометацией деловой электронной почты (BEC) примерно за два года обошлись американскому бизнесу более чем в 2 миллиарда долларов. [34]

В мае 2016 года «Милуоки Бакс» команда НБА стала жертвой такого рода кибермошенничества, преступник выдал себя за президента команды Питера Фейгина всех сотрудников команды за 2015 год . W-2 , в результате чего были переданы налоговые формы [35]

Подделка [ править ]

Спуфинг — это попытка притвориться действительным лицом посредством фальсификации данных (например, IP-адреса или имени пользователя) с целью получить доступ к информации или ресурсам, получение которых в противном случае не было бы разрешено. Спуфинг тесно связан с фишингом . [36] [37] Существует несколько типов подделки, в том числе:

- Подмена электронной почты — это когда злоумышленник подделывает адрес отправки ( от или источник) электронного письма.

- Подмена IP-адреса , когда злоумышленник изменяет исходный IP-адрес в сетевом пакете, чтобы скрыть свою личность или выдать себя за другую вычислительную систему.

- Подмена MAC-адреса , когда злоумышленник изменяет адрес управления доступом к среде передачи (MAC) своего контроллера сетевого интерфейса , чтобы скрыть свою личность или выдать себя за другого.

- Биометрическая подмена, при которой злоумышленник создает поддельный биометрический образец, выдавая себя за другого пользователя. [38]

- Подмена протокола разрешения адресов (ARP), когда злоумышленник отправляет протокол разрешения поддельных адресов в локальную сеть, чтобы связать свой адрес управления доступом к среде с IP-адресом другого хоста. Это приводит к отправке данных злоумышленнику, а не предполагаемому хосту.

В 2018 году компания Trellix, занимающаяся кибербезопасностью , опубликовала исследование об опасном для жизни риске спуфинга в сфере здравоохранения. [39]

Вмешательство [ править ]

Под фальсификацией подразумевается злонамеренная модификация или изменение данных. Преднамеренное, но несанкционированное действие, приводящее к изменению системы, ее компонентов, ее предполагаемого поведения или данных. Примерами являются так называемые атаки Evil Maid и внедрение службами безопасности средств наблюдения в маршрутизаторы. [40]

Контрабанда HTML [ править ]

Контрабанда HTML позволяет злоумышленнику «пронести» вредоносный код внутрь определенного HTML или веб-страницы. [41] HTML- файлы могут содержать полезную нагрузку, скрытую под безобидными, инертными данными, чтобы обойти фильтры контента . Эти полезные данные можно реконструировать на другой стороне фильтра. [42]

Когда целевой пользователь открывает HTML, вредоносный код активируется; затем веб-браузер «декодирует» сценарий, который затем запускает вредоносное ПО на целевое устройство. [41]

Практика информационной безопасности [ править ]

Поведение сотрудников может оказать большое влияние на информационную безопасность в организациях. Культурные концепции могут помочь различным сегментам организации работать эффективно или противодействовать эффективности в обеспечении информационной безопасности внутри организации. Культура информационной безопасности — это «...совокупность моделей поведения в организации, способствующих защите информации всех видов». [43]

Андерссон и Реймерс (2014) обнаружили, что сотрудники часто не считают себя участниками усилий по обеспечению информационной безопасности своей организации и часто предпринимают действия, которые препятствуют организационным изменениям. [44] Действительно, отчет Verizon Data Breach Investigations 2020, в котором было рассмотрено 3950 нарушений безопасности, обнаружил, что 30% инцидентов кибербезопасности связаны с внутренними субъектами внутри компании. [45] Исследования показывают, что культуру информационной безопасности необходимо постоянно совершенствовать. В статье «Культура информационной безопасности от анализа к изменениям» авторы прокомментировали: «Это бесконечный процесс, цикл оценки и изменений или обслуживания». Для управления культурой информационной безопасности необходимо предпринять пять шагов: предварительная оценка, стратегическое планирование, оперативное планирование, реализация и последующая оценка. [46]

- Предварительная оценка: определить осведомленность сотрудников об информационной безопасности и проанализировать текущую политику безопасности.

- Стратегическое планирование. Чтобы разработать лучшую программу повышения осведомленности, необходимо установить четкие цели. Для достижения этой цели поможет собрать команду квалифицированных специалистов.

- Оперативное планирование: Хорошая культура безопасности может быть создана на основе внутренней коммуникации, поддержки со стороны руководства, осведомленности о безопасности и программы обучения. [46]

- Внедрение: Для внедрения культуры информационной безопасности следует использовать четыре этапа. Они есть:

- Приверженность руководства

- Общение с членами организации

- Курсы для всех членов организации

- Приверженность сотрудников [46]

- Последующая оценка: оценить успех планирования и реализации и выявить нерешенные проблемные области.

Защита компьютера (меры противодействия) [ править ]

В компьютерной безопасности контрмера — это действие, устройство, процедура или метод, которые уменьшают угрозу, уязвимость или атаку путем их устранения или предотвращения, минимизации вреда, который они могут причинить, или путем обнаружения и сообщения о них, чтобы принять корректирующие меры. можно взять. [47] [48] [49]

Некоторые распространенные контрмеры перечислены в следующих разделах:

Безопасность по замыслу [ править ]

Безопасность по дизайну или, альтернативно, безопасность по дизайну означает, что программное обеспечение было разработано с нуля как безопасное. В этом случае безопасность считается главной особенностью.

Национальный центр кибербезопасности правительства Великобритании разделяет принципы безопасного кибер-проектирования на пять разделов: [50]

- Прежде чем создавать или обновлять безопасную систему, компании должны убедиться, что они понимают основы и контекст системы, которую они пытаются создать, а также выявить любые отдельные слабые места в системе.

- Компании должны разрабатывать и концентрировать свою безопасность на методах и средствах защиты, которые делают атаку на их данные или системы более сложной для злоумышленников.

- Компании должны обеспечить защиту своих основных услуг, основанных на технологиях, чтобы технология всегда была доступна.

- Хотя могут быть созданы системы, защищенные от множества атак, это не означает, что попытки атак не будут предприниматься. Несмотря на безопасность, системы всех компаний должны быть направлены на обнаружение и обнаружение атак, как только они происходят, чтобы обеспечить наиболее эффективный ответ на них.

- Компании должны создавать безопасные системы, спроектированные так, чтобы любая «успешная» атака имела серьезность потерь.

Эти принципы проектирования безопасности могут включать некоторые из следующих методов:

- Принцип наименьших привилегий , согласно которому каждая часть системы имеет только те привилегии, которые необходимы для ее функционирования. Таким образом, даже если злоумышленник получит доступ к этой части, он будет иметь лишь ограниченный доступ ко всей системе.

- Автоматизированная теорема, доказывающая корректность важнейших подсистем программного обеспечения.

- Обзоры кода и модульное тестирование — подходы к повышению безопасности модулей там, где формальные доказательства правильности невозможны.

- Глубокоэшелонированная защита , при которой конструкция такова, что необходимо нарушить более чем одну подсистему, чтобы поставить под угрозу целостность системы и хранимой в ней информации.

- Настройки безопасности по умолчанию и конструкция, обеспечивающая отказобезопасность, а не отказобезопасность ( см. в разделе «Отказоустойчивость» эквивалент в технике безопасности ). В идеале безопасная система должна требовать обдуманного, сознательного, знающего и свободного решения со стороны законных властей, чтобы сделать ее небезопасной.

- Журналы аудита отслеживают активность системы, поэтому в случае нарушения безопасности можно определить механизм и степень нарушения. Удаленное хранение журналов аудита, к которым их можно только добавлять, может помешать злоумышленникам замести свои следы.

- Полное раскрытие всех уязвимостей, чтобы обеспечить окно уязвимости при обнаружении ошибок. максимально короткое

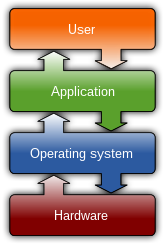

Архитектура безопасности [ править ]

Архитектуру безопасности можно определить как «практику проектирования компьютерных систем для достижения целей безопасности». [51] Эти цели пересекаются с принципами «задуманной безопасности», рассмотренными выше, в том числе «затруднить первоначальный взлом системы» и «ограничить влияние любого компромисса». [51] На практике роль архитектора безопасности будет заключаться в обеспечении того, чтобы структура системы усиливала безопасность системы, а также чтобы новые изменения были безопасными и соответствовали требованиям безопасности организации. [52] [53]

Точно так же Techopedia определяет архитектуру безопасности как «унифицированную структуру безопасности, которая учитывает потребности и потенциальные риски, связанные с определенным сценарием или средой. Она также определяет, когда и где применять меры безопасности. Процесс проектирования, как правило, воспроизводим». Ключевыми атрибутами архитектуры безопасности являются: [54]

- взаимосвязь различных компонентов и то, как они зависят друг от друга.

- определение средств контроля на основе оценки рисков, передовой практики, финансов и юридических вопросов.

- стандартизация контроля.

Практика архитектуры безопасности обеспечивает правильную основу для систематического решения проблем бизнеса, ИТ и безопасности в организации.

Меры безопасности [ править ]

Состояние компьютерной безопасности — это концептуальный идеал, достигаемый за счет использования трех процессов: предотвращения угроз, обнаружения и реагирования. Эти процессы основаны на различных политиках и системных компонентах, которые включают в себя следующее:

- Ограничение доступа отдельных лиц с использованием к учетным записям пользователей средств управления доступом и использования криптографии может защитить системные файлы и данные соответственно.

- Брандмауэры, безусловно, являются наиболее распространенными системами предотвращения с точки зрения сетевой безопасности, поскольку они могут (при правильной настройке) защищать доступ к внутренним сетевым службам и блокировать определенные виды атак посредством фильтрации пакетов. Межсетевые экраны могут быть как аппаратными, так и программными. Брандмауэры отслеживают и контролируют входящий и исходящий трафик компьютерной сети и устанавливают барьер между доверенной и ненадежной сетью. [55]

- Продукты системы обнаружения вторжений (IDS) предназначены для обнаружения текущих сетевых атак и оказания помощи в проведении криминалистических исследований после атак , а контрольные журналы и журналы выполняют аналогичную функцию для отдельных систем.

- Реагирование обязательно определяется оцененными требованиями безопасности отдельной системы и может охватывать диапазон от простого обновления защиты до уведомления законных органов, контратак и т.п. В некоторых особых случаях предпочтительно полное уничтожение скомпрометированной системы, так как может случиться так, что не все скомпрометированные ресурсы будут обнаружены.

- Обучение по вопросам кибербезопасности для борьбы с киберугрозами и атаками. [56]

- Решения прямого веб- прокси могут предотвратить посещение клиентом вредоносных веб-страниц и проверку содержимого перед загрузкой на клиентские компьютеры.

Сегодня компьютерная безопасность состоит в основном из превентивных мер, таких как межсетевые экраны или процедура выхода . Брандмауэр можно определить как способ фильтрации сетевых данных между хостом или сетью и другой сетью, например Интернетом . Они могут быть реализованы как программное обеспечение, работающее на машине, подключающееся к сетевому стеку (или, в случае большинства операционных систем на базе UNIX , таких как Linux , встроенное в ядро операционной системы ) для обеспечения фильтрации и блокировки в реальном времени. [55] Другая реализация — это так называемый физический межсетевой экран , который состоит из отдельной машины, фильтрующей сетевой трафик. Брандмауэры распространены среди компьютеров, постоянно подключенных к Интернету.

Некоторые организации обращаются к платформам больших данных , таким как Apache Hadoop , чтобы расширить доступ к данным и машинное обучение для обнаружения сложных постоянных угроз . [57]

Чтобы обеспечить адекватную безопасность, конфиденциальность, целостность и доступность сети, более известной как триада ЦРУ, должны быть защищены и считаются основой информационной безопасности. [58] Для достижения этих целей следует применять административные, физические и технические меры безопасности. Сумма обеспечения, предоставляемого активу, может быть определена только тогда, когда известна его стоимость. [59]

Управление уязвимостями [ править ]

Управление уязвимостями — это цикл выявления, исправления или смягчения уязвимостей . [60] особенно в софте и прошивке . Управление уязвимостями является неотъемлемой частью компьютерной и сетевой безопасности .

Уязвимости можно обнаружить с помощью сканера уязвимостей , который анализирует компьютерную систему в поисках известных уязвимостей. [61] такие как открытые порты , небезопасная конфигурация программного обеспечения и восприимчивость к вредоносному ПО . Чтобы эти инструменты были эффективными, их необходимо обновлять с каждым новым обновлением, выпускаемым поставщиком. Обычно эти обновления сканируют новые уязвимости, появившиеся недавно.

Помимо сканирования уязвимостей, многие организации нанимают внешних аудиторов безопасности для проведения регулярных тестов на проникновение в свои системы для выявления уязвимостей. В некоторых секторах это является требованием контракта. [62]

Уменьшение уязвимостей [ править ]

Процесс оценки и снижения уязвимости перед кибератаками обычно называют оценкой безопасности информационных технологий . Они направлены на оценку систем на предмет риска, а также на прогнозирование и тестирование их уязвимостей. Хотя формальная проверка правильности компьютерных систем возможна, [63] [64] это еще не распространено. Официально проверенные операционные системы включают seL4 , [65] и SYSGO от PikeOS [66] [67] – но они составляют очень небольшой процент рынка.

Шансы злоумышленника можно снизить, постоянно обновляя системы с помощью исправлений и обновлений безопасности и/или нанимая людей, обладающих опытом в области безопасности. Крупные компании, столкнувшиеся со значительными угрозами, могут нанять аналитиков Центра управления безопасностью (SOC). Это специалисты по киберзащите, их роль варьируется от «проведения анализа угроз до расследования сообщений о любых новых проблемах, а также подготовки и тестирования планов аварийного восстановления». [68]

Хотя никакие меры не могут полностью гарантировать предотвращение атак, эти меры могут помочь смягчить ущерб от возможных атак. Последствия потери/повреждения данных также можно уменьшить путем тщательного резервного копирования и страхования .

Помимо формальных оценок, существуют различные методы снижения уязвимостей. Двухфакторная аутентификация — это метод предотвращения несанкционированного доступа к системе или конфиденциальной информации. [69] Это требует чего-то, что вы знаете ; пароль или PIN-код и что-то, что у вас есть ; карта, ключ, мобильный телефон или другое оборудование. Это повышает безопасность, поскольку для получения доступа неавторизованному лицу необходимо и то, и другое.

Защита от социальной инженерии и атак с прямым доступом к компьютеру (физических) может быть обеспечена только некомпьютерными средствами, обеспечить соблюдение которых может быть сложно из-за конфиденциальности информации. Обучение часто проводится для того, чтобы помочь смягчить этот риск путем улучшения знаний людей о том, как защитить себя, и повышения осведомленности людей об угрозах. [70] Однако даже в высокодисциплинированных средах (например, в военных организациях) атаки социальной инженерии по-прежнему сложно предвидеть и предотвратить.

Прививка, вытекающая из теории прививки , направлена на предотвращение социальной инженерии и других мошеннических уловок или ловушек, вызывая сопротивление попыткам убеждения посредством воздействия подобных или связанных попыток. [71]

Механизмы аппаратной защиты [ править ]

Аппаратная или вспомогательная компьютерная безопасность также предлагает альтернативу компьютерной безопасности, основанной только на программном обеспечении. Использование таких устройств и методов, как ключи , доверенные платформенные модули , корпуса с защитой от вторжений, блокировки дисков, отключение USB-портов и доступ с мобильных устройств, может считаться более безопасным, поскольку для этого требуется физический доступ (или сложный доступ через черный ход). скомпрометирован. Каждый из них рассмотрен более подробно ниже.

- USB- ключи обычно используются в схемах лицензирования программного обеспечения для разблокировки возможностей программного обеспечения. [ нужна ссылка ] но их также можно рассматривать как способ предотвратить несанкционированный доступ к компьютеру или программному обеспечению другого устройства. Ключ, или ключ, по сути, создает безопасный зашифрованный туннель между программным приложением и ключом. Принцип заключается в том, что схема шифрования ключа, такая как Advanced Encryption Standard (AES), обеспечивает более высокий уровень безопасности, поскольку взломать и реплицировать ключ сложнее, чем просто скопировать собственное программное обеспечение на другой компьютер и использовать его. Еще одним приложением безопасности для ключей является их использование для доступа к веб-контенту, например к облачному программному обеспечению или виртуальным частным сетям (VPN). [72] Кроме того, USB-ключ можно настроить для блокировки или разблокировки компьютера. [73]

- Модули доверенной платформы (TPM) защищают устройства путем интеграции криптографических возможностей в устройства доступа с помощью микропроцессоров или так называемых компьютеров на кристалле. TPM, используемые в сочетании с серверным программным обеспечением, позволяют обнаруживать и аутентифицировать аппаратные устройства, предотвращая несанкционированный доступ к сети и данным. [74]

- Обнаружение проникновения в корпус компьютера относится к устройству, обычно кнопочному переключателю, которое определяет, когда корпус компьютера открыт. Прошивка или BIOS запрограммированы на отображение предупреждения оператору при следующей загрузке компьютера.

- Блокировки дисков — это, по сути, программные инструменты для шифрования жестких дисков, что делает их недоступными для воров. [75] Существуют также инструменты специально для шифрования внешних дисков. [76]

- Отключение USB-портов — это вариант безопасности, позволяющий предотвратить несанкционированный и злонамеренный доступ к защищенному в других отношениях компьютеру. Зараженные USB-ключи, подключенные к сети с компьютера, находящегося внутри брандмауэра, рассматриваются журналом Network World как наиболее распространенная аппаратная угроза, с которой сталкиваются компьютерные сети.

- Отключение или отключение периферийных устройств (таких как камера, GPS, съемный накопитель и т. д.), которые не используются. [77]

- Популярность мобильных устройств доступа растет из-за повсеместного распространения сотовых телефонов. [78] Встроенные возможности, такие как Bluetooth , новый Bluetooth с низким энергопотреблением (LE), связь ближнего радиуса действия (NFC) на устройствах, отличных от iOS, и биометрическая проверка, такая как считыватели отпечатков пальцев, а также программное обеспечение для считывания QR-кода , разработанное для мобильных устройств, предлагают новые, безопасные способы подключения мобильных телефонов к системам контроля доступа. Эти системы управления обеспечивают компьютерную безопасность, а также могут использоваться для контроля доступа в охраняемые здания. [79]

- IOMMU позволяют аппаратно помещать компоненты в песочницу на мобильных и настольных компьютерах, используя прямого доступа к памяти . защиту [80] [81]

- Физические неклонируемые функции (PUF) могут использоваться в качестве цифрового отпечатка пальца или уникального идентификатора для интегральных схем и оборудования, предоставляя пользователям возможность защитить цепочки поставок оборудования, поступающего в их системы. [82] [83]

Безопасные операционные системы [ править ]

Одно из применений термина компьютерная безопасность относится к технологии, которая используется для реализации безопасных операционных систем . Использование безопасных операционных систем — хороший способ обеспечить компьютерную безопасность. Это системы, прошедшие сертификацию внешней организацией по аудиту безопасности, наиболее популярными оценками являются Common Criteria (CC). [84]

Безопасное кодирование [ править ]

В разработке программного обеспечения безопасное кодирование направлено на защиту от случайного появления уязвимостей безопасности. Также возможно создать программное обеспечение, спроектированное с нуля таким образом, чтобы оно было безопасным. Такие системы безопасны по своей конструкции . Помимо этого, формальная проверка направлена на доказательство правильности алгоритмов , лежащих в основе системы; [85] для криптографических протоколов важно , например, .

Возможности и списки контроля доступа [ править ]

В компьютерных системах двумя основными моделями безопасности, способными обеспечить разделение привилегий, являются списки контроля доступа (ACL) и управление доступом на основе ролей (RBAC).

Список управления доступом (ACL) относительно файловой системы компьютера представляет собой список разрешений, связанных с объектом. ACL определяет, каким пользователям или системным процессам предоставляется доступ к объектам, а также какие операции разрешены над данными объектами.

Управление доступом на основе ролей — это подход к ограничению доступа к системе авторизованным пользователям. [86] [87] [88] используется большинством предприятий с численностью сотрудников более 500 человек, [89] и может реализовать обязательный контроль доступа (MAC) или дискреционный контроль доступа (DAC).

Другой подход, основанный на возможностях безопасности, в основном ограничивался исследовательскими операционными системами. Однако возможности могут быть реализованы и на уровне языка, что приводит к стилю программирования, который по сути является усовершенствованием стандартного объектно-ориентированного проектирования. Проект с открытым исходным кодом в этой области — E. язык

Обучение пользователей безопасности [ править ]

Конечный пользователь широко признан самым слабым звеном в цепочке безопасности. [90] По оценкам, более 90% инцидентов и нарушений безопасности связаны с теми или иными человеческими ошибками. [91] [92] Среди наиболее часто регистрируемых форм ошибок и неверных суждений — плохое управление паролями, отправка электронных писем, содержащих конфиденциальные данные и вложения, не тому получателю, неспособность распознавать вводящие в заблуждение URL-адреса и идентифицировать поддельные веб-сайты и опасные вложения к электронной почте. Распространенная ошибка, которую допускают пользователи, — сохранение своего идентификатора пользователя/пароля в своих браузерах, чтобы упростить вход на банковские сайты. Это подарок злоумышленникам, которые каким-либо образом получили доступ к машине. Риск можно снизить за счет использования двухфакторной аутентификации. [93]

Поскольку человеческий компонент киберриска особенно важен для определения глобального киберриска [94] с которой сталкивается организация, обучение по вопросам безопасности на всех уровнях не только обеспечивает формальное соблюдение нормативных и отраслевых требований, но и считается необходимым [95] в снижении киберрисков и защите отдельных лиц и компаний от подавляющего большинства киберугроз.

Акцент на конечном пользователе представляет собой глубокие культурные изменения для многих специалистов по безопасности, которые традиционно подходили к кибербезопасности исключительно с технической точки зрения и движутся по направлениям, предложенным крупными центрами безопасности. [96] развивать культуру осведомленности о кибербезопасности внутри организации, признавая, что пользователь, заботящийся о безопасности, обеспечивает важную линию защиты от кибератак.

гигиена Цифровая

связанная с обучением конечных пользователей, Цифровая гигиена или кибергигиена, является фундаментальным принципом информационной безопасности и, как показывает аналогия с личной гигиеной , эквивалентна установлению простых рутинных мер по минимизации рисков, связанных с киберугрозами. Предполагается, что хорошие методы кибергигиены могут дать сетевым пользователям еще один уровень защиты, снижая риск того, что один уязвимый узел будет использоваться для организации атак или компрометации другого узла или сети, особенно от обычных кибератак. [97] Кибергигиену также не следует путать с превентивной киберзащитой – военным термином. [98]

Наиболее распространенные меры цифровой гигиены могут включать обновление защиты от вредоносных программ, облачное резервное копирование, пароли, а также обеспечение ограниченных прав администратора и сетевых брандмауэров. [99] В отличие от чисто технологической защиты от угроз, кибергигиена в основном касается рутинных мер, которые технически просты в реализации и в основном зависят от дисциплины. [100] или образование. [101] Его можно рассматривать как абстрактный список советов или мер, которые, как было продемонстрировано, оказывают положительное влияние на личную и/или коллективную цифровую безопасность. Таким образом, эти меры могут выполняться непрофессионалами, а не только экспертами по безопасности.

Кибергигиена относится к личной гигиене так же, как компьютерные вирусы относятся к биологическим вирусам (или патогенам). Однако, хотя термин «компьютерный вирус» был придуман почти одновременно с созданием первых работающих компьютерных вирусов, [102] термин «кибергигиена» появился гораздо позже, возможно, в 2000 году. [103] Пионер Интернета Винт Серф . Впоследствии он был принят Конгрессом . [104] и Сенат Соединенных Штатов, [105] ФБР, [106] ЕС институты [97] и главы государств. [98]

Сложность реагирования на нарушения [ править ]

Реагировать на попытки взлома безопасности часто бывает очень сложно по ряду причин, в том числе:

- Выявить злоумышленников сложно, поскольку они могут действовать через прокси-серверы, временные анонимные учетные записи коммутируемого доступа, беспроводные соединения и другие процедуры анонимизации, которые затрудняют обратное отслеживание, и часто находятся в другой юрисдикции . Если им удалось взломать систему безопасности, они также часто получают достаточный административный доступ, позволяющий удалять журналы , чтобы замести следы.

- Число попыток атак, зачастую с помощью автоматических сканеров уязвимостей и компьютерных червей, настолько велико, что организации не могут тратить время на их отслеживание.

- Сотрудникам правоохранительных органов часто не хватает навыков, интереса или бюджета для преследования злоумышленников. Более того, выявление злоумышленников в сети может потребовать сбора журналов из нескольких мест в сети и в разных странах — процесс, который может быть как сложным, так и трудоемким.

В случае успеха атаки и нарушения безопасности во многих юрисдикциях теперь действуют законы об обязательном уведомлении о нарушениях безопасности .

Типы безопасности и конфиденциальности [ править ]

- Контроль доступа

- Анти-кейлоггеры

- Антивредоносное ПО

- Антишпионское ПО

- Антиподрывное программное обеспечение

- Программное обеспечение для защиты от несанкционированного доступа

- Противоугонная система

- Антивирусное программное обеспечение

- Криптографическое программное обеспечение

- Компьютерная диспетчеризация (САПР)

- Брандмауэр

- Система обнаружения вторжений (IDS)

- Система предотвращения вторжений (IPS)

- Программное обеспечение для управления журналами

- Родительский контроль

- Управление записями

- Песочница

- Управление информацией безопасности

- Управление информацией о безопасности и событиями (SIEM)

- Обновление программного обеспечения и операционной системы

- Управление уязвимостями

Системы под угрозой [ править ]

Рост числа компьютерных систем и растущая зависимость от них со стороны отдельных лиц, предприятий, отраслей и правительств означает, что растет число систем, находящихся под угрозой.

системы Финансовые

Компьютерные системы финансовых регуляторов и финансовых учреждений, таких как Комиссия по ценным бумагам и биржам США , SWIFT, инвестиционные банки и коммерческие банки, являются заметными объектами взлома для киберпреступников, заинтересованных в манипулировании рынками и получении незаконной прибыли. [107] Веб-сайты и приложения, которые принимают или хранят номера кредитных карт , брокерские счета и информацию о банковских счетах , также являются объектами хакерских атак из-за возможности получения немедленной финансовой выгоды от перевода денег, совершения покупок или продажи информации на черном рынке . [108] в магазинах Платежные системы и банкоматы также подвергались взлому с целью сбора данных учетных записей клиентов и PIN-кодов .

В отчете Калифорнийского университета в Лос-Анджелесе «Обзор цифрового будущего» (2000 г.) было обнаружено, что конфиденциальность личных данных создает барьеры для онлайн-продаж и что более девяти из десяти интернет-пользователей были в той или иной степени обеспокоены безопасностью кредитных карт . [109]

Наиболее распространенные веб-технологии для повышения безопасности между браузерами и веб-сайтами называются SSL (Secure Sockets Layer), а его преемник TLS ( Transport Layer Security ), службы управления идентификацией и аутентификации , а также службы доменных имен позволяют компаниям и потребителям участвовать в безопасных коммуникациях. и коммерция. Несколько версий SSL и TLS сегодня обычно используются в таких приложениях, как просмотр веб-страниц, электронная почта, интернет-факс, обмен мгновенными сообщениями и VoIP (голос по IP). Существуют различные совместимые реализации этих технологий, включая по крайней мере одну реализацию с открытым исходным кодом . приложения Открытый исходный код позволяет любому просматривать исходный код , а также искать и сообщать об уязвимостях.

Компании-эмитенты кредитных карт Visa и MasterCard совместно разработали безопасный чип EMV , встроенный в кредитные карты. Дальнейшие разработки включают программу аутентификации по чипу , в рамках которой банки предоставляют клиентам портативные считыватели карт для выполнения безопасных транзакций в Интернете. Другие разработки в этой области включают разработку такой технологии, как Instant Issuance, которая позволила киоскам торговых центров , действующим от имени банков, выдавать кредитные карты заинтересованным клиентам на месте.

Коммунальное и промышленное оборудование [ править ]

Компьютеры управляют функциями многих коммунальных предприятий, включая координацию телекоммуникаций , электросетей , атомных электростанций , а также открытие и закрытие клапанов в водопроводных и газовых сетях. Интернет является потенциальным вектором атаки для таких компьютеров, если он подключен, но червь Stuxnet продемонстрировал, что даже оборудование, управляемое компьютерами, не подключенными к Интернету, может быть уязвимым. В 2014 году группа компьютерной готовности к чрезвычайным ситуациям , подразделение Министерства внутренней безопасности , расследовала 79 случаев взлома энергетических компаний. [110]

Авиация [ править ]

The aviation industry is very reliant on a series of complex systems which could be attacked.[111] A simple power outage at one airport can cause repercussions worldwide,[112] much of the system relies on radio transmissions which could be disrupted,[113] and controlling aircraft over oceans is especially dangerous because radar surveillance only extends 175 to 225 miles offshore.[114] There is also potential for attack from within an aircraft.[115]

Implementing fixes in aerospace systems poses a unique challenge because efficient air transportation is heavily affected by weight and volume. Improving security by adding physical devices to airplanes could increase their unloaded weight, and could potentially reduce cargo or passenger capacity.[116]

In Europe, with the (Pan-European Network Service)[117] and NewPENS,[118] and in the US with the NextGen program,[119] air navigation service providers are moving to create their own dedicated networks.

Many modern passports are now biometric passports, containing an embedded microchip that stores a digitized photograph and personal information such as name, gender, and date of birth. In addition, more countries[which?] are introducing facial recognition technology to reduce identity-related fraud. The introduction of the ePassport has assisted border officials in verifying the identity of the passport holder, thus allowing for quick passenger processing.[120] Plans are under way in the US, the UK, and Australia to introduce SmartGate kiosks with both retina and fingerprint recognition technology.[121] The airline industry is moving from the use of traditional paper tickets towards the use of electronic tickets (e-tickets). These have been made possible by advances in online credit card transactions in partnership with the airlines. Long-distance bus companies[which?] are also switching over to e-ticketing transactions today.

The consequences of a successful attack range from loss of confidentiality to loss of system integrity, air traffic control outages, loss of aircraft, and even loss of life.

Consumer devices[edit]

Desktop computers and laptops are commonly targeted to gather passwords or financial account information or to construct a botnet to attack another target. Smartphones, tablet computers, smart watches, and other mobile devices such as quantified self devices like activity trackers have sensors such as cameras, microphones, GPS receivers, compasses, and accelerometers which could be exploited, and may collect personal information, including sensitive health information. WiFi, Bluetooth, and cell phone networks on any of these devices could be used as attack vectors, and sensors might be remotely activated after a successful breach.[122]

The increasing number of home automation devices such as the Nest thermostat are also potential targets.[122]

Healthcare[edit]

Today many healthcare providers and health insurance companies use the internet to provide enhanced products and services, for example through use of tele-health to potentially offer better quality and access to healthcare, or fitness trackers to lower insurance premiums.

The health care company Humana partners with WebMD, Oracle Corporation, EDS and Microsoft to enable its members to access their health care records, as well as to provide an overview of health care plans.[123] Patient records are increasingly being placed on secure in-house networks, alleviating the need for extra storage space.[124]

Large corporations[edit]

Large corporations are common targets. In many cases attacks are aimed at financial gain through identity theft and involve data breaches. Examples include the loss of millions of clients' credit card and financial details by Home Depot,[125] Staples,[126] Target Corporation,[127] and Equifax.[128]

Medical records have been targeted in general identify theft, health insurance fraud, and impersonating patients to obtain prescription drugs for recreational purposes or resale.[129] Although cyber threats continue to increase, 62% of all organizations did not increase security training for their business in 2015.[130]

Not all attacks are financially motivated, however: security firm HBGary Federal had a serious series of attacks in 2011 from hacktivist group Anonymous in retaliation for the firm's CEO claiming to have infiltrated their group,[131][132] and Sony Pictures was hacked in 2014 with the apparent dual motive of embarrassing the company through data leaks and crippling the company by wiping workstations and servers.[133][134]

Automobiles[edit]

Vehicles are increasingly computerized, with engine timing, cruise control, anti-lock brakes, seat belt tensioners, door locks, airbags and advanced driver-assistance systems on many models. Additionally, connected cars may use WiFi and Bluetooth to communicate with onboard consumer devices and the cell phone network.[135] Self-driving cars are expected to be even more complex. All of these systems carry some security risks, and such issues have gained wide attention.[136][137][138]

Simple examples of risk include a malicious compact disc being used as an attack vector,[139] and the car's onboard microphones being used for eavesdropping. However, if access is gained to a car's internal controller area network, the danger is much greater[135] – and in a widely publicized 2015 test, hackers remotely carjacked a vehicle from 10 miles away and drove it into a ditch.[140][141]

Manufacturers are reacting in numerous ways, with Tesla in 2016 pushing out some security fixes over the air into its cars' computer systems.[142] In the area of autonomous vehicles, in September 2016 the United States Department of Transportation announced some initial safety standards, and called for states to come up with uniform policies.[143][144][145]

Additionally, e-Drivers' licenses are being developed using the same technology. For example, Mexico's licensing authority (ICV) has used a smart card platform to issue the first e-Drivers' licenses to the city of Monterrey, in the state of Nuevo León.[146]

Shipping[edit]

Shipping companies[147] have adopted RFID (Radio Frequency Identification) technology as an efficient, digitally secure, tracking device. Unlike a barcode, RFID can be read up to 20 feet away. RFID is used by FedEx[148] and UPS.[149]

Government[edit]

Government and military computer systems are commonly attacked by activists[150][151][152] and foreign powers.[153][154][155][156] Local and regional government infrastructure such as traffic light controls, police and intelligence agency communications, personnel records, as well as student records.[157]

The FBI, CIA, and Pentagon, all utilize secure controlled access technology for any of their buildings. However, the use of this form of technology is spreading into the entrepreneurial world. More and more companies are taking advantage of the development of digitally secure controlled access technology. GE's ACUVision, for example, offers a single panel platform for access control, alarm monitoring and digital recording.[158]

Internet of things and physical vulnerabilities[edit]

The Internet of things (IoT) is the network of physical objects such as devices, vehicles, and buildings that are embedded with electronics, software, sensors, and network connectivity that enables them to collect and exchange data.[159] Concerns have been raised that this is being developed without appropriate consideration of the security challenges involved.[160][161]

While the IoT creates opportunities for more direct integration of the physical world into computer-based systems,[162][163]it also provides opportunities for misuse. In particular, as the Internet of Things spreads widely, cyberattacks are likely to become an increasingly physical (rather than simply virtual) threat.[164] If a front door's lock is connected to the Internet, and can be locked/unlocked from a phone, then a criminal could enter the home at the press of a button from a stolen or hacked phone. People could stand to lose much more than their credit card numbers in a world controlled by IoT-enabled devices. Thieves have also used electronic means to circumvent non-Internet-connected hotel door locks.[165]

An attack aimed at physical infrastructure and/or human lives is often called a cyber-kinetic attack. As IoT devices and appliances become more widespread, the prevalence and potential damage of cyber-kinetic attacks can increase substantially.

Medical systems[edit]

Medical devices have either been successfully attacked or had potentially deadly vulnerabilities demonstrated, including both in-hospital diagnostic equipment[166] and implanted devices including pacemakers[167] and insulin pumps.[168] There are many reports of hospitals and hospital organizations getting hacked, including ransomware attacks,[169][170][171][172] Windows XP exploits,[173][174] viruses,[175][176] and data breaches of sensitive data stored on hospital servers.[177][170][178][179] On 28 December 2016 the US Food and Drug Administration released its recommendations for how medical device manufacturers should maintain the security of Internet-connected devices – but no structure for enforcement.[180][181]

Energy sector[edit]

In distributed generation systems, the risk of a cyber attack is real, according to Daily Energy Insider. An attack could cause a loss of power in a large area for a long period of time, and such an attack could have just as severe consequences as a natural disaster. The District of Columbia is considering creating a Distributed Energy Resources (DER) Authority within the city, with the goal being for customers to have more insight into their own energy use and giving the local electric utility, Pepco, the chance to better estimate energy demand. The D.C. proposal, however, would "allow third-party vendors to create numerous points of energy distribution, which could potentially create more opportunities for cyber attackers to threaten the electric grid."[182]

Telecommunications[edit]

Perhaps the most widely known digitally secure telecommunication device is the SIM (Subscriber Identity Module) card, a device that is embedded in most of the world's cellular devices before any service can be obtained. The SIM card is just the beginning of this digitally secure environment.

The Smart Card Web Servers draft standard (SCWS) defines the interfaces to an HTTP server in a smart card.[183] Tests are being conducted to secure OTA ("over-the-air") payment and credit card information from and to a mobile phone. Combination SIM/DVD devices are being developed through Smart Video Card technology which embeds a DVD-compliant optical disc into the card body of a regular SIM card.

Other telecommunication developments involving digital security include mobile signatures, which use the embedded SIM card to generate a legally binding electronic signature.

Cost and impact of security breaches[edit]

Serious financial damage has been caused by security breaches, but because there is no standard model for estimating the cost of an incident, the only data available is that which is made public by the organizations involved. "Several computer security consulting firms produce estimates of total worldwide losses attributable to virus and worm attacks and to hostile digital acts in general. The 2003 loss estimates by these firms range from $13 billion (worms and viruses only) to $226 billion (for all forms of covert attacks). The reliability of these estimates is often challenged; the underlying methodology is basically anecdotal."[184]

However, reasonable estimates of the financial cost of security breaches can actually help organizations make rational investment decisions. According to the classic Gordon-Loeb Model analyzing the optimal investment level in information security, one can conclude that the amount a firm spends to protect information should generally be only a small fraction of the expected loss (i.e., the expected value of the loss resulting from a cyber/information security breach).[185]

Attacker motivation[edit]

As with physical security, the motivations for breaches of computer security vary between attackers. Some are thrill-seekers or vandals, some are activists, others are criminals looking for financial gain. State-sponsored attackers are now common and well resourced but started with amateurs such as Markus Hess who hacked for the KGB, as recounted by Clifford Stoll in The Cuckoo's Egg.

Attackers motivations can vary for all types of attacks from pleasure to political goals.[15] For example, "hacktivists" may target a company or organization that carries out activities they do not agree with. This would be to create bad publicity for the company by having its website crash.

High capability hackers, often with larger backing or state sponsorship, may attack based on the demands of their financial backers. These attacks are more likely to attempt more serious attack. An example of a more serious attack was the 2015 Ukraine power grid hack, which reportedly utilised the spear-phising, destruction of files, and denial-of-service attacks to carry out the full attack.[186][187]

Additionally, recent attacker motivations can be traced back to extremist organizations seeking to gain political advantage or disrupt social agendas.[188] The growth of the internet, mobile technologies, and inexpensive computing devices have led to a rise in capabilities but also to the risk to environments that are deemed as vital to operations. All critical targeted environments are susceptible to compromise and this has led to a series of proactive studies on how to migrate the risk by taking into consideration motivations by these types of actors. Several stark differences exist between the hacker motivation and that of nation state actors seeking to attack based on an ideological preference.[189]

A key aspect of threat modeling for any system is identifying the motivations behind potential attacks and the individuals or groups likely to carry them out. The level and detail of security measures will differ based on the specific system being protected. For instance, a home personal computer, a bank, and a classified military network each face distinct threats, despite using similar underlying technologies.[190]

Computer security incident management[edit]

Computer security incident management is an organized approach to addressing and managing the aftermath of a computer security incident or compromise with the goal of preventing a breach or thwarting a cyberattack. An incident that is not identified and managed at the time of intrusion typically escalates to a more damaging event such as a data breach or system failure. The intended outcome of a computer security incident response plan is to contain the incident, limit damage and assist recovery to business as usual. Responding to compromises quickly can mitigate exploited vulnerabilities, restore services and processes and minimize losses.[191]Incident response planning allows an organization to establish a series of best practices to stop an intrusion before it causes damage. Typical incident response plans contain a set of written instructions that outline the organization's response to a cyberattack. Without a documented plan in place, an organization may not successfully detect an intrusion or compromise and stakeholders may not understand their roles, processes and procedures during an escalation, slowing the organization's response and resolution.

There are four key components of a computer security incident response plan:

- Preparation: Preparing stakeholders on the procedures for handling computer security incidents or compromises

- Detection and analysis: Identifying and investigating suspicious activity to confirm a security incident, prioritizing the response based on impact and coordinating notification of the incident

- Containment, eradication and recovery: Isolating affected systems to prevent escalation and limit impact, pinpointing the genesis of the incident, removing malware, affected systems and bad actors from the environment and restoring systems and data when a threat no longer remains

- Post incident activity: Post mortem analysis of the incident, its root cause and the organization's response with the intent of improving the incident response plan and future response efforts.[192]

Notable attacks and breaches[edit]

Some illustrative examples of different types of computer security breaches are given below.

Robert Morris and the first computer worm[edit]

In 1988, 60,000 computers were connected to the Internet, and most were mainframes, minicomputers and professional workstations. On 2 November 1988, many started to slow down, because they were running a malicious code that demanded processor time and that spread itself to other computers – the first internet computer worm.[193] The software was traced back to 23-year-old Cornell University graduate student Robert Tappan Morris who said "he wanted to count how many machines were connected to the Internet".[193]

Rome Laboratory[edit]

In 1994, over a hundred intrusions were made by unidentified crackers into the Rome Laboratory, the US Air Force's main command and research facility. Using trojan horses, hackers were able to obtain unrestricted access to Rome's networking systems and remove traces of their activities. The intruders were able to obtain classified files, such as air tasking order systems data and furthermore able to penetrate connected networks of National Aeronautics and Space Administration's Goddard Space Flight Center, Wright-Patterson Air Force Base, some Defense contractors, and other private sector organizations, by posing as a trusted Rome center user.[194]

TJX customer credit card details[edit]

In early 2007, American apparel and home goods company TJX announced that it was the victim of an unauthorized computer systems intrusion[195] and that the hackers had accessed a system that stored data on credit card, debit card, check, and merchandise return transactions.[196]

Stuxnet attack[edit]

In 2010, the computer worm known as Stuxnet reportedly ruined almost one-fifth of Iran's nuclear centrifuges.[197] It did so by disrupting industrial programmable logic controllers (PLCs) in a targeted attack. This is generally believed to have been launched by Israel and the United States to disrupt Iran's nuclear program[198][199][200][201] – although neither has publicly admitted this.

Global surveillance disclosures[edit]

In early 2013, documents provided by Edward Snowden were published by The Washington Post and The Guardian[202][203] exposing the massive scale of NSA global surveillance. There were also indications that the NSA may have inserted a backdoor in a NIST standard for encryption.[204] This standard was later withdrawn due to widespread criticism.[205] The NSA additionally were revealed to have tapped the links between Google's data centers.[206]

Target and Home Depot breaches[edit]

A Ukrainian hacker known as Rescator broke into Target Corporation computers in 2013, stealing roughly 40 million credit cards,[207] and then Home Depot computers in 2014, stealing between 53 and 56 million credit card numbers.[208] Warnings were delivered at both corporations, but ignored; physical security breaches using self checkout machines are believed to have played a large role. "The malware utilized is absolutely unsophisticated and uninteresting," says Jim Walter, director of threat intelligence operations at security technology company McAfee – meaning that the heists could have easily been stopped by existing antivirus software had administrators responded to the warnings. The size of the thefts has resulted in major attention from state and Federal United States authorities and the investigation is ongoing.

Office of Personnel Management data breach[edit]

In April 2015, the Office of Personnel Management discovered it had been hacked more than a year earlier in a data breach, resulting in the theft of approximately 21.5 million personnel records handled by the office.[209] The Office of Personnel Management hack has been described by federal officials as among the largest breaches of government data in the history of the United States.[210] Data targeted in the breach included personally identifiable information such as Social Security numbers, names, dates and places of birth, addresses, and fingerprints of current and former government employees as well as anyone who had undergone a government background check.[211][212] It is believed the hack was perpetrated by Chinese hackers.[213]

Ashley Madison breach[edit]

In July 2015, a hacker group is known as The Impact Team successfully breached the extramarital relationship website Ashley Madison, created by Avid Life Media. The group claimed that they had taken not only company data but user data as well. After the breach, The Impact Team dumped emails from the company's CEO, to prove their point, and threatened to dump customer data unless the website was taken down permanently.[214] When Avid Life Media did not take the site offline the group released two more compressed files, one 9.7GB and the second 20GB. After the second data dump, Avid Life Media CEO Noel Biderman resigned; but the website remained to function.

Colonial Pipeline ransomware attack[edit]

In June 2021, the cyber attack took down the largest fuel pipeline in the U.S. and led to shortages across the East Coast.[215]

Legal issues and global regulation[edit]

International legal issues of cyber attacks are complicated in nature. There is no global base of common rules to judge, and eventually punish, cybercrimes and cybercriminals - and where security firms or agencies do locate the cybercriminal behind the creation of a particular piece of malware or form of cyber attack, often the local authorities cannot take action due to lack of laws under which to prosecute.[216][217] Proving attribution for cybercrimes and cyberattacks is also a major problem for all law enforcement agencies. "Computer viruses switch from one country to another, from one jurisdiction to another – moving around the world, using the fact that we don't have the capability to globally police operations like this. So the Internet is as if someone [had] given free plane tickets to all the online criminals of the world."[216] The use of techniques such as dynamic DNS, fast flux and bullet proof servers add to the difficulty of investigation and enforcement.

Role of government[edit]

The role of the government is to make regulations to force companies and organizations to protect their systems, infrastructure and information from any cyberattacks, but also to protect its own national infrastructure such as the national power-grid.[218]

The government's regulatory role in cyberspace is complicated. For some, cyberspace was seen as a virtual space that was to remain free of government intervention, as can be seen in many of today's libertarian blockchain and bitcoin discussions.[219]

Many government officials and experts think that the government should do more and that there is a crucial need for improved regulation, mainly due to the failure of the private sector to solve efficiently the cybersecurity problem. R. Clarke said during a panel discussion at the RSA Security Conference in San Francisco, he believes that the "industry only responds when you threaten regulation. If the industry doesn't respond (to the threat), you have to follow through."[220] On the other hand, executives from the private sector agree that improvements are necessary, but think that government intervention would affect their ability to innovate efficiently. Daniel R. McCarthy analyzed this public-private partnership in cybersecurity and reflected on the role of cybersecurity in the broader constitution of political order.[221]

On 22 May 2020, the UN Security Council held its second ever informal meeting on cybersecurity to focus on cyber challenges to international peace. According to UN Secretary-General António Guterres, new technologies are too often used to violate rights.[222]

International actions[edit]

Many different teams and organizations exist, including:

- The Forum of Incident Response and Security Teams (FIRST) is the global association of CSIRTs.[223] The US-CERT, AT&T, Apple, Cisco, McAfee, Microsoft are all members of this international team.[224]

- The Council of Europe helps protect societies worldwide from the threat of cybercrime through the Convention on Cybercrime.[225]

- The purpose of the Messaging Anti-Abuse Working Group (MAAWG) is to bring the messaging industry together to work collaboratively and to successfully address the various forms of messaging abuse, such as spam, viruses, denial-of-service attacks and other messaging exploitations.[226] France Telecom, Facebook, AT&T, Apple, Cisco, Sprint are some of the members of the MAAWG.[227]

- ENISA : The European Network and Information Security Agency (ENISA) is an agency of the European Union with the objective to improve network and information security in the European Union.

Europe[edit]

On 14 April 2016, the European Parliament and the Council of the European Union adopted the General Data Protection Regulation (GDPR). The GDPR, which came into force on 25 May 2018, grants individuals within the European Union (EU) and the European Economic Area (EEA) the right to the protection of personal data. The regulation requires that any entity that processes personal data incorporate data protection by design and by default. It also requires that certain organizations appoint a Data Protection Officer (DPO).

National actions[edit]

Computer emergency response teams[edit]

Most countries have their own computer emergency response team to protect network security.

Canada[edit]

Since 2010, Canada has had a cybersecurity strategy.[228][229] This functions as a counterpart document to the National Strategy and Action Plan for Critical Infrastructure.[230] The strategy has three main pillars: securing government systems, securing vital private cyber systems, and helping Canadians to be secure online.[229][230] There is also a Cyber Incident Management Framework to provide a coordinated response in the event of a cyber incident.[231][232]

The Canadian Cyber Incident Response Centre (CCIRC) is responsible for mitigating and responding to threats to Canada's critical infrastructure and cyber systems. It provides support to mitigate cyber threats, technical support to respond & recover from targeted cyber attacks, and provides online tools for members of Canada's critical infrastructure sectors.[233] It posts regular cybersecurity bulletins[234] & operates an online reporting tool where individuals and organizations can report a cyber incident.[235]

To inform the general public on how to protect themselves online, Public Safety Canada has partnered with STOP.THINK.CONNECT, a coalition of non-profit, private sector, and government organizations,[236] and launched the Cyber Security Cooperation Program.[237][238] They also run the GetCyberSafe portal for Canadian citizens, and Cyber Security Awareness Month during October.[239]

Public Safety Canada aims to begin an evaluation of Canada's cybersecurity strategy in early 2015.[230]

Australia[edit]