Кибервойна

| Часть серии о |

| Война ( контур ) |

|---|

|

Кибервойна – это использование кибератак против вражеского государства , причиняющее сопоставимый ущерб с реальной войной и/или нарушающее работу жизненно важных компьютерных систем . [ 1 ] Некоторыми предполагаемыми результатами могут быть шпионаж , саботаж , пропаганда , манипулирование или экономическая война .

Среди экспертов ведутся серьезные споры относительно определения кибервойны, даже если такое понятие существует. [ 2 ] Согласно одной из точек зрения, этот термин употребляется неправильно, поскольку на сегодняшний день ни одну кибератаку нельзя назвать войной. [ 3 ] Альтернативная точка зрения состоит в том, что это подходящее название для кибератак, которые наносят физический ущерб людям и объектам в реальном мире. [ 4 ]

Многие страны, в том числе США , Великобритания , Россия , Китай , Израиль , Иран и Северная Корея , [ 5 ] [ 6 ] [ 7 ] [ 8 ] иметь активные кибервозможности для наступательных и оборонительных операций. По мере того, как государства изучают возможность использования киберопераций и объединяют свои возможности, вероятность физической конфронтации и насилия в результате или части кибероперации возрастает. Однако удовлетворение масштабов и затяжного характера войны маловероятно, поэтому остается неясность. [ 9 ]

Первый случай кинетических военных действий, предпринятых в ответ на кибератаку, приведшую к человеческим жертвам, наблюдался 5 мая 2019 года, когда Армия обороны Израиля нацелилась и разрушила здание, связанное с продолжающейся кибератакой. [ 10 ] [ 11 ]

Определение

[ редактировать ]Продолжаются дебаты о том, как следует определять кибервойну, и не существует широкого согласия по поводу абсолютного определения. [ 9 ] [ 12 ] Хотя большинство ученых, военных и правительств используют определения, относящиеся к государству и спонсируемым государством субъектам, [ 9 ] [ 13 ] [ 14 ] другие определения могут включать негосударственных субъектов, таких как террористические группы, компании, политические или идеологические экстремистские группы, хактивисты и транснациональные преступные организации, в зависимости от контекста работы. [ 15 ] [ 16 ]

Ниже приведены примеры определений, предложенных экспертами в данной области.

«Кибервойна» используется в широком контексте для обозначения межгосударственного использования технологической силы в компьютерных сетях, в которых информация хранится, распространяется или передается в Интернете. [ 9 ]

Рэймонд Чарльз Паркс и Дэвид П. Дагган сосредоточились на анализе кибервойны с точки зрения компьютерных сетей и отметили, что «Кибервойна представляет собой комбинацию атаки и защиты компьютерных сетей, а также специальных технических операций». [ 17 ] Согласно этой точке зрения, понятие кибервойны привносит новую парадигму в военную доктрину. Пауло Шакарян и его коллеги в 2013 году выдвинули следующее определение «кибервойны», опираясь на определение войны Клаузевица : «Война — это продолжение политики другими средствами»: [ 13 ]

Кибервойна — это расширение политики за счет действий, предпринимаемых в киберпространстве государственными или негосударственными субъектами, которые представляют собой серьезную угрозу национальной безопасности или проводятся в ответ на предполагаемую угрозу национальной безопасности.

В 2012 году Таддео предложил следующее определение:

Война, основанная на определенных видах использования ИКТ в рамках наступательной или оборонительной военной стратегии, одобренной государством и направленной на немедленное разрушение или контроль над ресурсами противника, и которая ведется в информационной среде, с агентами и целями, варьирующимися как на физическом, так и на физическом уровне. и нефизических сферах, уровень насилия которых может варьироваться в зависимости от обстоятельств. [ 18 ]

Робинсон и др. в 2015 году предположил, что намерение злоумышленника определяет, является ли атака войной или нет, определяя кибервойну как «использование кибератак с военными намерениями». [ 12 ]

В 2010 году бывший национальный координатор США по безопасности, защите инфраструктуры и борьбе с терроризмом Ричард А. Кларк определил кибервойну как «действия национального государства по проникновению в компьютеры или сети другой страны с целью причинения ущерба или разрушения». [ 14 ] Собственная киберфизическая инфраструктура цели может быть использована противником в случае киберконфликта, превращая ее таким образом в оружие. [ 19 ]

Споры о термине

[ редактировать ]Ведутся споры о том, точен ли термин «кибервойна». В 2012 году Евгений Касперский , основатель « Лаборатории Касперского » , пришел к выводу, что « кибертерроризм » — более точный термин, чем «кибервойна». Он заявляет, что «в случае сегодняшних атак вы не знаете, кто это сделал и когда они нанесут новый удар. Это не кибервойна, а кибертерроризм». [ 20 ] Говард Шмидт , бывший координатор кибербезопасности в администрации Обамы , заявил, что «кибервойны не существует... Я думаю, что это ужасная метафора, и я думаю, что это ужасная концепция. В этой среде нет победителей». [ 21 ]

Некоторые эксперты не согласны с возможными последствиями, связанными с целью войны. В 2011 году Рон Дейберт из канадской Citizen Lab предупредил о « милитаризации киберпространства », поскольку милитаристские меры могут оказаться неуместными. [ 22 ] Однако на сегодняшний день даже серьезные кибератаки, которые нарушили работу значительной части национальной электросети (230 000 потребителей, Украина, 2015 г. ) или повлияли на доступ к медицинской помощи, тем самым поставив под угрозу жизнь ( Национальная служба здравоохранения Великобритании , WannaCry, 2017 г. ), не привело к военным действиям. [ 23 ]

В 2017 году академик из Оксфорда Лукас Келло предложил новый термин «Unpeace» для обозначения чрезвычайно разрушительных кибердействий, ненасильственные последствия которых не достигают уровня традиционной войны. Подобные действия не являются ни воинственными, ни мирными. Хотя они являются ненасильственными и, следовательно, не являются военными действиями, их разрушительное воздействие на экономику и общество может быть больше, чем последствия некоторых вооруженных нападений. [ 24 ] [ 25 ] Этот термин тесно связан с концепцией « серой зоны », получившей известность в 2017 году и описывающей враждебные действия, выходящие за рамки традиционного порога войны. [ 26 ] Но, как объяснил Келло, технологические беспорядки отличаются от серой зоны, поскольку этот термин обычно используется тем, что беспорядки по определению никогда не бывают откровенно насильственными или фатальными, тогда как некоторые действия серой зоны являются насильственными, даже если они не являются военными действиями. [ 27 ]

Кибервойна против кибервойны

[ редактировать ]Термин «кибервойна» отличается от термина «кибервойна». Кибервойна включает методы, тактику и процедуры, которые могут быть задействованы в кибервойне, но этот термин не подразумевает масштаба, затягивания или насилия, которые обычно ассоциируются с термином «война», который по своей сути относится к крупномасштабным действиям, обычно в течение длительного периода времени и могут включать в себя цели, направленные на применение насилия или на убийство. [ 9 ] Кибервойна могла бы точно описать длительный период двусторонних кибератак (в том числе в сочетании с традиционными военными действиями) между воюющими государствами. На сегодняшний день известно, что подобных действий не произошло. Вместо этого вооруженные силы ответили военными кибероперациями. Например, в июне 2019 года США предприняли кибератаку против иранских систем вооружения в ответ на сбитый американский беспилотник в Ормузском проливе . [ 28 ] [ 29 ]

Кибервойна и киберсанкции

[ редактировать ]Помимо ответных цифровых атак, страны могут ответить на кибератаки киберсанкциями . Иногда обнаружить злоумышленника непросто, но подозрения могут сосредоточиваться на конкретной стране или группе стран. В этих случаях вместо кибервойны могут использоваться односторонние и многосторонние экономические санкции. Например, США часто вводят экономические санкции, связанные с кибератаками. Два исполнительных указа, изданных при администрации Обамы , EO 13694 от 2015 г. [ 30 ] и ЭО 13757 от 2016 г., [ 31 ] [ 32 ] особое внимание уделялось осуществлению киберсанкций. Последующие президенты США издавали аналогичные указы. Конгресс США также ввел киберсанкции в ответ на кибервойну. Например, Закон о киберсанкциях Ирана 2016 года налагает санкции на конкретных лиц, ответственных за кибератаки. [ 33 ]

Виды угроз

[ редактировать ]Виды войны

[ редактировать ]Кибервойна может представлять множество угроз для страны. На самом базовом уровне кибератаки могут использоваться для поддержки традиционной войны. Например, вмешательство в работу ПВО с помощью киберсредств с целью облегчить воздушную атаку. [ 34 ] Помимо этих «жестких» угроз, кибервойна может также способствовать возникновению «мягких» угроз, таких как шпионаж и пропаганда. Евгений Касперский , основатель «Лаборатории Касперского» , приравнивает крупномасштабное кибероружие , такое как Flame и NetTraveler , обнаруженные его компанией, к биологическому оружию , утверждая, что во взаимосвязанном мире оно может быть одинаково разрушительным. [ 20 ] [ 35 ]

Шпионаж

[ редактировать ]

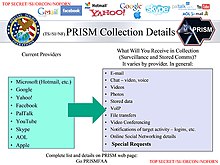

Традиционный шпионаж не является актом войны, равно как и кибершпионаж, и обычно считается, что и то и другое происходит между крупными державами. [ 36 ] Несмотря на это предположение, некоторые инциденты могут вызвать серьезную напряженность между странами и часто описываются как «нападения». Например: [ 37 ]

- Массовый шпионаж США во многих странах раскрыт Эдвардом Сноуденом .

- После того, как был раскрыт шпионаж АНБ за канцлером Германии Ангелой Меркель , канцлер сравнила АНБ со Штази . [ 38 ]

- АНБ записывает почти каждый разговор по мобильному телефону на Багамах без разрешения правительства Багамских островов, а также аналогичные программы в Кении , на Филиппинах , в Мексике и Афганистане . [ 39 ] [ 40 ]

- « Титановый дождь » исследует компьютерные системы американских оборонных подрядчиков с 2003 года. [ 41 ]

- Утечка данных Управления кадров в США, во многом приписываемая Китаю. [ 42 ] [ 43 ]

- Охранная фирма Area 1 опубликовала подробности взлома, в результате которого в течение трех лет был скомпрометирован один из каналов дипломатической связи Европейского Союза . [ 44 ]

Из всех кибератак 25% основаны на шпионаже. [ 45 ]

Саботаж

[ редактировать ]Компьютеры и спутники , которые координируют другие действия, являются уязвимыми компонентами системы и могут привести к выходу из строя оборудования. Компрометация военных систем, таких как компоненты C4ISTAR , отвечающие за приказы и связь, может привести к их перехвату или злонамеренной замене. Энергетическая, водная, топливная, коммуникационная и транспортная инфраструктура могут оказаться уязвимыми для сбоев. По словам Кларка, гражданская сфера также находится под угрозой, отметив, что нарушения безопасности уже выходят за рамки кражи номеров кредитных карт и что потенциальные цели могут также включать электросети, поезда или фондовый рынок. [ 46 ]

В середине июля 2010 года эксперты по безопасности обнаружили вредоносную программу под названием Stuxnet , которая проникла в заводские компьютеры и распространилась на заводы по всему миру. Это считается «первым нападением на критически важную промышленную инфраструктуру, лежащую в основе современной экономики», отмечает The New York Times . [ 47 ]

Stuxnet , будучи чрезвычайно эффективным в задержке ядерной программы Ирана по разработке ядерного оружия, заплатил высокую цену. Впервые стало ясно, что кибероружие может быть не только защитным, но и наступательным. Большая децентрализация и масштабы киберпространства чрезвычайно затрудняют управление им с политической точки зрения. Негосударственные субъекты могут играть такую же большую роль в пространстве кибервойн, как и государственные субъекты, что приводит к опасным, а иногда и катастрофическим последствиям. Небольшие группы высококвалифицированных разработчиков вредоносного ПО способны влиять на глобальную политику и кибервойну так же эффективно, как и крупные правительственные учреждения. Главный аспект этой способности заключается в готовности этих групп делиться своими подвигами и разработками в Интернете в качестве одной из форм распространения оружия. Это позволяет менее опытным хакерам стать более опытными в создании крупномасштабных атак, с которыми раньше умела справиться лишь небольшая горстка хакеров. Кроме того, процветающие черные рынки такого рода кибероружия покупают и продают эти кибервозможности тому, кто предложит самую высокую цену, не заботясь о последствиях. [ 48 ] [ 49 ]

Атака типа «отказ в обслуживании»

[ редактировать ]В вычислительной технике атака типа «отказ в обслуживании» ( DoS -атака) или распределенная атака «отказ в обслуживании» (DDoS-атака) — это попытка сделать машину или сетевой ресурс недоступными для предполагаемых пользователей. Исполнители DoS-атак обычно нацелены на сайты или службы, размещенные на высококлассных веб-серверах, таких как банки, платежные шлюзы по кредитным картам и даже корневые серверы имен. DoS-атаки часто используют подключенные к Интернету устройства с уязвимыми мерами безопасности для осуществления этих крупномасштабных атак. [ 50 ] DoS-атаки не могут ограничиваться компьютерными методами, поскольку стратегические физические атаки на инфраструктуру могут быть столь же разрушительными. Например, перерезание подводных кабелей связи может серьезно подорвать способность некоторых регионов и стран вести информационную войну. [ 51 ]

Электросеть

[ редактировать ]Федеральное правительство США признает, что электроэнергетическая сеть подвержена кибервойнам. [ 52 ] [ 53 ] Министерство внутренней безопасности США работает с отраслями промышленности, чтобы выявить уязвимости и помочь отраслям повысить безопасность сетей систем управления. Федеральное правительство также работает над обеспечением безопасности при разработке следующего поколения сетей «умных сетей». [ 54 ] В апреле 2009 года появились сообщения о том, что Китай и Россия проникли в электрическую сеть США и оставили после себя программы, которые могут быть использованы для нарушения работы системы, по словам нынешних и бывших сотрудников национальной безопасности. [ 55 ] Североамериканская корпорация по надежности электроснабжения (NERC) опубликовала публичное уведомление, в котором предупреждает, что электрическая сеть недостаточно защищена от кибератак. [ 56 ] Китай отрицает вмешательство в электрическую сеть США. [ 57 ] Одной из контрмер было бы отключить электросеть от Интернета и использовать сеть только с контролем снижения скорости . [ 58 ] Массовые отключения электроэнергии, вызванные кибератакой, могут подорвать экономику, отвлечь внимание от одновременной военной атаки или вызвать национальную травму . [ 59 ]

Иранские хакеры, возможно, иранская киберармия, устроили масштабное отключение электроэнергии на 12 часов в 44 из 81 провинции Турции , от чего пострадало 40 миллионов человек. Стамбул и Анкара оказались в числе городов, пострадавших от отключения электроэнергии. [ 60 ]

Говард Шмидт , бывший координатор по кибербезопасности США, прокомментировал эти возможности: [ 21 ]

Вполне возможно, что хакеры проникли в административные компьютерные системы коммунальных предприятий, но говорят, что они не связаны с оборудованием, контролирующим сеть, по крайней мере, в развитых странах. [Шмидт] никогда не слышал, чтобы сама сеть была взломана.

В июне 2019 года Россия заявила, что ее электросеть подверглась кибератаке со стороны США. The New York Times сообщила, что американские хакеры из Киберкомандования США установили вредоносное ПО, потенциально способное нарушить работу российской электросети. [ 61 ]

Пропаганда

[ редактировать ]Киберпропаганда — это попытка контролировать информацию в любой ее форме и влиять на общественное мнение. [ 62 ] Это форма психологической войны , за исключением того, что она использует социальные сети , веб-сайты фейковых новостей и другие цифровые средства. [ 63 ] В 2018 году сэр Николас Картер, начальник Генерального штаба британской армии, заявил, что такого рода нападения со стороны таких игроков, как Россия, «представляют собой форму системной войны, которая стремится лишить легитимности политическую и социальную систему, на которой основана наша военная мощь». основан». [ 64 ]

Джоуэлл и О'Доннелл (2006) заявляют, что «пропаганда – это преднамеренная, систематическая попытка сформировать восприятие, манипулировать знаниями и направить поведение для достижения реакции, которая способствует достижению желаемых намерений пропагандиста» (стр. 7). Интернет сегодня является важнейшим средством общения. Люди могут быстро донести свои сообщения до огромной аудитории, и это может открыть окно для зла. Террористические организации могут воспользоваться этим и использовать эту среду для «промывания мозгов» людям. Было высказано предположение, что ограничение освещения террористических атак в средствах массовой информации, в свою очередь, уменьшит количество террористических атак, которые происходят впоследствии. [ 65 ]

Экономические потрясения

[ редактировать ]В 2017 году кибератаки WannaCry и Petya (NotPetya) , маскирующиеся под программы-вымогатели, вызвали масштабные сбои в Украине, а также в Национальной службе здравоохранения Великобритании, фармацевтическом гиганте Merck , судоходной компании Maersk и других организациях по всему миру. [ 66 ] [ 67 ] [ 68 ] Эти атаки также классифицируются как киберпреступления , особенно финансовые преступления, поскольку они негативно влияют на компанию или группу. [ 69 ]

Неожиданная кибератака

[ редактировать ]Идея «кибер- Перл-Харбора » обсуждалась учеными, проводя аналогию с историческим актом войны. [ 70 ] [ 71 ] Другие использовали «кибер -11 сентября », чтобы привлечь внимание к нетрадиционному, асимметричному или нерегулярному аспекту кибердействий против государства. [ 72 ] [ 73 ]

Мотивации

[ редактировать ]Существует ряд причин, по которым страны проводят наступательные кибероперации. Сандро Гайкен , эксперт по кибербезопасности и советник НАТО , выступает за то, чтобы государства серьезно относились к кибервойне, поскольку многие страны рассматривают ее как привлекательную деятельность во времена войны и мира. Наступательные кибероперации предлагают широкий выбор дешевых и безрисковых вариантов ослабления других стран и укрепления собственных позиций. Если рассматривать их с долгосрочной, геостратегической точки зрения, кибернаступательные операции могут нанести вред целым экономикам, изменить политические взгляды, вызвать конфликты внутри государств или между ними, снизить их военную эффективность и уравнять возможности высокотехнологичных стран с возможностями низкотехнологичных стран. и использовать доступ к их критически важным инфраструктурам, чтобы шантажировать их. [ 74 ]

Военный

[ редактировать ]С появлением кибербезопасности как существенной угрозы национальной и глобальной безопасности кибервойны, военные действия и/или нападения также стали сферой интересов и целей военных. [ 75 ]

В США генерал Кит Б. Александер , первый глава USCYBERCOM , сообщил сенатскому комитету по вооруженным силам , что война в компьютерных сетях развивается так быстро, что существует «несоответствие между нашими техническими возможностями для проведения операций и регулирующими законами и политикой» . Командование — новейшая глобальная боевая единица, и его единственная миссия — это киберпространство, за пределами традиционных полей сражений на суше, на море, в воздухе и космосе». Он будет пытаться обнаружить и, при необходимости, нейтрализовать кибератаки и защитить военные компьютерные сети. [ 76 ]

Александр обрисовал широкое поле боя, предусмотренное для командования компьютерной войны, перечислив типы целей, которые его новому штабу может быть приказано атаковать, включая «традиционные боевые призы - системы командования и управления в военных штабах, сети ПВО и системы вооружения». для работы которых требуются компьютеры». [ 76 ]

Один из сценариев кибервойны, Cyber-ShockWave , который был разыгран на уровне кабинета министров бывшими чиновниками администрации, поднял вопросы, начиная от Национальной гвардии и заканчивая энергосистемой и пределами законодательной власти. [ 77 ] [ 78 ] [ 79 ] [ 80 ]

Распределенный характер интернет-атак означает, что сложно определить мотивацию и атакующую сторону, а это означает, что неясно, когда конкретное действие следует считать военным актом. [ 81 ]

Примеры кибервойн, движимых политическими мотивами, можно найти по всему миру. В 2008 году Россия начала кибератаку на сайт правительства Грузии, которая проводилась одновременно с военными операциями Грузии в Южной Осетии. В 2008 году китайские « хакеры -националисты » атаковали CNN , когда тот сообщал о китайских репрессиях в Тибете . [ 82 ] Хакеры из Армении и Азербайджана активно участвовали в кибервойне в рамках нагорно-карабахского конфликта : азербайджанские хакеры атаковали армянские сайты и размещали заявления Ильхама Алиева . [ 83 ] [ 84 ]

Профессии, связанные с кибервойной, становятся все более популярными в армии. Все четыре рода войск США активно набирают сотрудников на должности, связанные с кибервойной. [ 85 ]

Гражданский

[ редактировать ]Потенциальные цели интернет-саботажа включают все аспекты Интернета, от магистралей сети до интернет-провайдеров , различных типов средств передачи данных и сетевого оборудования. Это будет включать в себя: веб-серверы, корпоративные информационные системы, клиент-серверные системы, каналы связи, сетевое оборудование, а также настольные и портативные компьютеры на предприятиях и дома. Электрические сети , финансовые сети и телекоммуникационные системы также считаются уязвимыми, особенно из-за современных тенденций в компьютеризации и автоматизации. [ 86 ]

Хактивизм

[ редактировать ]Политически мотивированный хактивизм предполагает подрывное использование компьютеров и компьютерных сетей для продвижения какой-либо повестки дня и потенциально может распространяться на атаки, кражу и виртуальный саботаж, которые можно рассматривать как кибервойну – или ошибочно за нее принимать. [ 87 ] Хактивисты используют свои знания и программные инструменты для получения несанкционированного доступа к компьютерным системам, которыми они стремятся манипулировать или повредить, не ради материальной выгоды или нанесения широкомасштабных разрушений, а для того, чтобы привлечь внимание к своей цели посредством широко разрекламированных нарушений работы избранных целей. В средствах массовой информации группы Anonymous и другие хактивистские группы часто изображаются как кибертеррористы, сеющие хаос, взламывая веб-сайты, публикуя конфиденциальную информацию о своих жертвах и угрожая дальнейшими атаками, если их требования не будут выполнены. Однако хактивизм – это нечто большее. Действующие лица политически мотивированы изменить мир посредством использования фундаментализма. Однако такие группы, как Anonymous, разделились во мнениях по поводу своих методов. [ 88 ]

Генерация дохода

[ редактировать ]Кибератаки, в том числе программы-вымогатели, могут использоваться для получения дохода. Государства могут использовать эти методы для получения значительных источников дохода, что позволит избежать санкций и, возможно, одновременно нанести ущерб противникам (в зависимости от целей). Подобная тактика наблюдалась в августе 2019 года, когда выяснилось, что Северная Корея получила 2 миллиарда долларов на финансирование своей программы вооружений, избежав при этом санкций, введенных Соединенными Штатами , Организацией Объединенных Наций и Европейским Союзом . [ 89 ] [ 90 ]

Частный сектор

[ редактировать ]Компьютерный взлом представляет собой современную угрозу в продолжающихся глобальных конфликтах и промышленном шпионаже , и поэтому предполагается, что он широко распространен. [ 86 ] Характерно, что данные о преступлениях этого типа занижаются в той мере, в какой они известны. По словам Джорджа Курца из McAfee, корпорации по всему миру ежедневно сталкиваются с миллионами кибератак. «Большинство этих нападений не привлекают внимания средств массовой информации и не приводят к резким политическим заявлениям жертв». [ 91 ] Преступления такого рода обычно имеют финансовую мотивацию. [ 92 ]

Некоммерческие исследования

[ редактировать ]Но не все, кто участвует в кибервойне, делают это по финансовым или идеологическим причинам. Есть институты и компании, такие как Университет Цинциннати. [ 93 ] или Лабораторию безопасности Касперского , которая занимается кибервойной, чтобы лучше понять эту область посредством таких действий, как исследование и публикация новых угроз безопасности. [ 94 ]

Готовность

[ редактировать ]Ряд стран проводят учения для повышения готовности и изучения стратегии, тактики и операций, связанных с проведением и защитой от кибератак против враждебных государств. Обычно это проводится в форме военных игр . [ 95 ]

Центр передового опыта по совместной киберзащите (CCDCE) , входящий в состав Организации Североатлантического договора (НАТО) , с 2010 года проводит ежегодные военные игры под названием «Сомкнутые щиты», предназначенные для проверки готовности и улучшения навыков, стратегической тактики и принятия оперативных решений участвующих национальных сил. организации. [ 96 ] [ 97 ] На турнире Locked Shields 2019 1200 участников из 30 стран соревновались в упражнениях « красная команда против синей команды» . В военной игре участвовала вымышленная страна Берилия, которая «испытывала ухудшение ситуации с безопасностью, где ряд враждебных событий совпадал с скоординированными кибератаками на крупного гражданского интернет-провайдера и систему морского наблюдения. Нападения вызвали серьезные перебои в работе власти». производство и распределение, системы связи 4G, морское наблюдение, водоочистные сооружения и другие критически важные компоненты инфраструктуры». В CCDCE описывают, что целью учений было «поддержание работы различных систем в условиях интенсивного давления, стратегическая часть направлена на способность понимать влияние решений, принятых на стратегическом и политическом уровне». [ 96 ] [ 98 ] В конечном итоге Франция стала победителем Locked Shields 2019. [ 99 ]

Европейский Союз проводит сценарии кибервойн со странами-членами и иностранными государствами-партнерами, чтобы повысить готовность, навыки и наблюдать, как стратегические и тактические решения могут повлиять на сценарий. [ 100 ]

Помимо военных игр, которые служат более широкой цели — изучить варианты и улучшить навыки, кибервоенные игры нацелены на подготовку к конкретным угрозам. В 2018 году газета Sunday Times сообщила, что правительство Великобритании проводит кибервоенные игры, которые могут «отключить Москву». [ 101 ] [ 102 ] Эти типы военных игр выходят за рамки оборонительной готовности, как описано выше, и переходят к подготовке наступательных возможностей, которые можно использовать в качестве сдерживания или для «войны». [ 103 ]

Кибердеятельность по странам

[ редактировать ]Примерно 120 стран разрабатывают способы использования Интернета в качестве оружия и нацелены на финансовые рынки, государственные компьютерные системы и коммунальные услуги. [ 104 ]

Азия

[ редактировать ]Китай

[ редактировать ]По словам Фрица, Китай расширил свои кибервозможности и военные технологии за счет приобретения иностранных военных технологий. [ 105 ] Фриц заявляет, что китайское правительство использует «новые космические системы наблюдения и сбора разведывательной информации, противоспутниковое оружие , антирадары, инфракрасные ложные цели и генераторы ложных целей», чтобы помочь в этом стремлении, и что они поддерживают их « информатизацию » свои вооруженные силы посредством «повышения уровня подготовки солдат в области кибервойны; улучшения информационной сети для военной подготовки и создания большего количества виртуальных лабораторий, цифровых библиотек и цифровых кампусов». [ 105 ] Посредством этой информатизации они надеются подготовить свои силы к участию в войне другого типа против технически способных противников. [ 106 ] Журнал Foreign Policy оценивает численность китайской «хакерской армии» в пределах от 50 000 до 100 000 человек. [ 107 ] Дипломатические телеграммы подчеркивают обеспокоенность США тем, что Китай использует доступ к исходному коду Microsoft и «собирает таланты своего частного сектора» для усиления своих наступательных и оборонительных возможностей. [ 108 ]

Хотя Китай по-прежнему несет ответственность за серию кибератак на ряд государственных и частных учреждений в США, Индии, России, Канаде и Франции, китайское правительство отрицает свою причастность к кампаниям кибершпионажа. Администрация придерживается позиции, что Китай также становится жертвой растущего числа кибератак. Большинство сообщений о возможностях Китая в области кибервойны еще не подтверждены китайским правительством . [ 109 ]

В июне 2015 года Управление кадров США (OPM) объявило, что оно стало объектом утечки данных , нацеленной на записи целых четырех миллионов человек. [ 110 ] Позже директор ФБР Джеймс Коми назвал цифру в 18 миллионов. [ 111 ] Газета Washington Post сообщила, что атака произошла в Китае , со ссылкой на неназванных правительственных чиновников. [ 112 ]

Операция Shady RAT представляет собой серию кибератак , начавшихся в середине 2006 года, о которых сообщила компания по обеспечению интернет-безопасности McAfee в августе 2011 года. Широко распространено мнение, что Китай является государственным субъектом, стоящим за этими атаками, которые затронули как минимум 72 организации, включая правительства и оборонных подрядчиков. [ 113 ]

Кибератака на сеть отелей Marriott в 2018 году [ 114 ] [ 115 ] который собрал личные данные примерно 500 миллионов гостей, как теперь известно, является частью китайской кампании по сбору разведывательной информации, которая также взломала медицинские страховые компании и файлы допусков миллионов американцев. Хакеры подозреваются в работе от имени министерства . Государственной безопасности (МСБ), гражданского шпионского агентства страны, контролируемого коммунистами. [ 116 ] [ 117 ] [ 118 ]

14 сентября 2020 года произошла утечка и опубликована база данных, содержащая личные данные около 2,4 миллиона человек по всему миру. китайская компания Zhenhua Data . Базу данных составила [ 119 ] По данным «Национальной системы рекламы кредитной информации предприятий», которой управляет Государственная администрация по регулированию рынка Китая, акционерами Zhenhua Data Information Technology Co., Ltd. являются два физических лица и одно предприятие с полным товариществом, партнерами которого являются физические лица. [ 120 ] Ван Сюэфэн, генеральный директор и акционер Zhenhua Data, публично хвастался, что поддерживает «гибридную войну» путем манипулирования общественным мнением и «психологической войны». [ 121 ]

В феврале 2024 года Филиппины объявили, что успешно отразили кибератаку , след которой был установлен хакерами в Китае . в том числе Национальная служба береговой охраны и личный веб-сайт президента Филиппин Фердинанда Нападению подверглись несколько правительственных веб-сайтов , Маркоса-младшего . [ 122 ]

В мае 2024 года Великобритания объявила, что отключила базу данных, которая используется ее министерством обороны, после того, как она подверглась кибератаке, приписываемой китайскому государству. [ 123 ]

Индия

[ редактировать ]В 2004 году Департамент информационных технологий создал Индийскую группу реагирования на компьютерные чрезвычайные ситуации (CERT-In) для предотвращения кибератак в Индии. [ 124 ] В том году было зарегистрировано 23 нарушения кибербезопасности. В 2011 году их было 13 301. В том же году правительство создало новое подразделение — Национальный центр защиты критической информационной инфраструктуры (NCIIPC) для предотвращения атак на энергетику, транспорт, банковское дело, телекоммуникации, оборону, космос и другие чувствительные области. [ 125 ]

Исполнительный директор Индийской ядерной энергетической корпорации (NPCIL) заявил в феврале 2013 года, что только его компания была вынуждена блокировать до десяти целенаправленных атак в день. CERT-In пришлось защищать менее важные сектора. [ 126 ]

В результате громкой кибератаки 12 июля 2012 года были взломаны учетные записи электронной почты около 12 000 человек, в том числе чиновников Министерства иностранных дел , Министерства внутренних дел , организаций оборонных исследований и разработок (DRDO) и индо-тибетской границы. Полиция (ИТБП). [ 124 ] План правительства и частного сектора, курируемый советником по национальной безопасности (АНБ) Шившанкаром Меноном , начался в октябре 2012 года и направлен на усиление возможностей Индии в области кибербезопасности в свете выводов группы экспертов о том, что Индия сталкивается с нехваткой таких экспертов в 470 000 человек, несмотря на репутация страны как мощного производителя информационных технологий и программного обеспечения. [ 127 ]

В феврале 2013 года министр информационных технологий Дж. Сатьянараяна заявил, что NCIIPC [ нужна страница ] завершает разработку политики, связанной с национальной кибербезопасностью, которая будет сосредоточена на решениях внутренней безопасности, снижая воздействие иностранных технологий. [ 124 ] Другие шаги включают изоляцию различных агентств безопасности, чтобы гарантировать, что синхронизированная атака не сможет увенчаться успехом на всех фронтах, а также запланированное назначение национального координатора кибербезопасности. По состоянию на тот месяц Индии не было нанесено значительного экономического или физического ущерба, связанного с кибератаками.

26 ноября 2010 года группа, называющая себя Индийской киберармией, взломала веб-сайты, принадлежащие пакистанской армии, а остальные принадлежат различным министерствам, в том числе Министерству иностранных дел, Министерству образования, Министерству финансов, Компьютерному бюро Пакистана, Совету Исламская идеология и т. д. Атака была совершена в качестве мести за террористические акты в Мумбаи . [ 128 ]

4 декабря 2010 года группа, называющая себя Пакистанской киберармией, взломала веб-сайт главного следственного агентства Индии — Центрального бюро расследований (CBI). Национальный центр информатики (NIC) начал расследование. [ 129 ]

В июле 2016 года исследователи Cymmetria обнаружили и раскрыли кибератаку, получившую название «Patchwork», в результате которой было скомпрометировано около 2500 корпоративных и правительственных учреждений с использованием кода, украденного из GitHub и даркнета . Примеры используемого оружия — эксплойт уязвимости Sandworm ( CVE — 2014–4114 ), скомпилированный сценарий AutoIt и код обхода UAC, получивший название UACME. Предполагается, что целью в основном являются военные и политические задания в Юго-Восточной Азии и Южно-Китайском море, а нападавшие, как полагают, имеют индийское происхождение и собирают разведданные от влиятельных сторон. [ 130 ] [ 131 ]

года . Ожидается, что Киберагентство обороны Индии, отвечающее за кибервойну, начнет функционировать к ноябрю 2019 [ 132 ]

Филиппины

[ редактировать ]Китайцев обвиняют в том, что компания по кибербезопасности F-Secure Labs обнаружила вредоносное ПО NanHaiShu, нацеленное на Министерство юстиции Филиппин. Он отправлял информацию с зараженной машины на сервер с китайским IP-адресом. Вредоносное ПО, которое считается особенно сложным по своей природе, было введено в виде фишинговых электронных писем, которые были созданы так, чтобы выглядеть так, будто они исходят из подлинных источников. Предполагается, что отправленная информация относится к судебному делу в Южно-Китайском море. [ 133 ]

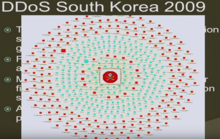

Южная Корея

[ редактировать ]В июле 2009 года произошла серия скоординированных атак типа «отказ в обслуживании» против крупных правительственных, новостных и финансовых веб-сайтов в Южной Корее и США. [ 134 ] Хотя многие считали, что нападение было организовано Северной Кореей, один исследователь проследил за нападением в Соединенном Королевстве. [ 135 ] Исследователь безопасности Крис Кубека представил доказательства того, что несколько компаний Европейского Союза и Великобритании невольно помогли атаковать Южную Корею из-за заражения W32.Dozer , вредоносного ПО, использованного в части атаки. Некоторые из компаний, использованных в атаке, частично принадлежали правительствам нескольких стран, что еще больше усложняло кибератрибуцию . [ 136 ]

В июле 2011 года южнокорейская компания SK Communications была взломана, в результате чего были украдены личные данные (включая имена, номера телефонов, домашние адреса и адреса электронной почты, а также регистрационные номера) до 35 миллионов человек. Для получения доступа к сети SK Communications использовалось троянское обновление программного обеспечения. Между этим взломом и другими вредоносными действиями существует связь, и считается, что это часть более широкой и согласованной хакерской деятельности. [ 137 ]

В условиях продолжающейся напряженности на Корейском полуострове министерство обороны Южной Кореи заявило, что Южная Корея собирается усовершенствовать стратегии киберзащиты в надежде подготовиться к возможным кибератакам. В марте 2013 года крупные банки Южной Кореи – Shinhan Bank, Woori Bank и NongHyup Bank – а также многие радиовещательные станции – KBS, YTN и MBC – были взломаны, в результате чего пострадало более 30 000 компьютеров; это одно из крупнейших нападений, с которыми Южная Корея столкнулась за последние годы. [ 138 ] Хотя остается неясным относительно того, кто был причастен к этому инциденту, сразу же появились утверждения о том, что Северная Корея имеет к этому отношение, поскольку она неоднократно угрожала атаковать правительственные учреждения Южной Кореи, крупные национальные банки и традиционные газеты – в ответ на полученные ею санкции. от ядерных испытаний и до продолжения Foal Eagle , ежегодных совместных военных учений Южной Кореи и США. Возможности Северной Кореи по ведению кибервойны вызывают тревогу у Южной Кореи, поскольку Северная Корея увеличивает свою рабочую силу с помощью военных академий, специализирующихся на хакерстве. По текущим данным, в Южной Корее имеется всего 400 единиц специализированного персонала, а в Северной Корее — более 3000 высококвалифицированных хакеров; Это свидетельствует об огромном пробеле в возможностях ведения кибервойны и посылает сигнал Южной Корее о том, что ей необходимо активизировать и усилить свои силы Командования кибервойны. Поэтому, чтобы быть готовыми к будущим атакам, Южная Корея и США обсудят планы сдерживания на Консультативном совещании по безопасности (СКМ). В SCM планируют разработать стратегии, направленные на ускорение развертывания баллистических ракет, а также на развитие программы оборонного щита, известной как Корейская противовоздушная и противоракетная оборона. [ 139 ]

Северная Корея

[ редактировать ]Африка

[ редактировать ]Египет

[ редактировать ]В рамках двустороннего спора между Эфиопией и Египтом по поводу Великой эфиопской плотины Возрождения в июне 2020 года египетские хакеры взломали веб-сайты правительства Эфиопии. [ 140 ] [ 141 ]

Европа

[ редактировать ]Кипр

[ редактировать ]Газета New York Times опубликовала разоблачение обширной трехлетней фишинговой кампании, направленной против дипломатов, базирующихся на Кипре . Получив доступ к государственной системе, хакеры получили доступ ко всей биржевой базе данных Евросоюза . [ 142 ] Войдя в Coreu , хакеры получили доступ к сообщениям, связывающим все государства ЕС , как по деликатным, так и по не очень деликатным вопросам. Это событие выявило плохую защиту обычных обменов информацией между чиновниками Европейского Союза и скоординированные усилия иностранной организации по шпионажу в другой стране. «После более чем десятилетнего опыта противодействия китайским кибероперациям и обширного технического анализа нет никаких сомнений в том, что эта кампания связана с китайским правительством», — сказал Блейк Дарче, один из экспертов по безопасности Зоны 1 — компании, раскрывшей украденные документы. Посольство Китая в США не ответило на звонки с просьбой прокомментировать ситуацию. [ 143 ] В 2019 году была предпринята еще одна скоординированная попытка, которая позволила хакерам получить доступ к электронной почте правительства (gov.cy). Департамент безопасности Talos компании Cisco сообщил, что хакеры «Морская черепаха» провели широкую кампанию пиратства в странах DNS, поразив 40 различных организаций, включая Кипр. [144]

Estonia

[edit]In April 2007, Estonia came under cyber attack in the wake of relocation of the Bronze Soldier of Tallinn.[145] The largest part of the attacks were coming from Russia and from official servers of the authorities of Russia.[146] In the attack, ministries, banks, and media were targeted.[147][148] This attack on Estonia, a seemingly small Baltic state, was so effective because of how most of Estonian government services are run online. Estonia has implemented an e-government, where banking services, political elections, taxes, and other components of a modern society are now all done online.[149]

France

[edit]In 2013, the French Minister of Defense, Mr Jean-Yves Le Drian, ordered the creation of a cyber army, representing its fourth national army corps[150] (along with ground, naval and air forces) under the French Ministry of Defense, to protect French and European interests on its soil and abroad.[151] A contract was made with French firm EADS (Airbus) to identify and secure its main elements susceptible to cyber threats.[152] In 2016 France had planned 2600 "cyber-soldiers" and a 440 million euros investment for cybersecurity products for this new army corps.[153] An additional 4400 reservists constitute the heart of this army from 2019.[154]

Germany

[edit]In 2013, Germany revealed the existence of their 60-person Computer Network Operation unit.[155] The German intelligence agency, BND, announced it was seeking to hire 130 "hackers" for a new "cyber defence station" unit. In March 2013, BND president Gerhard Schindler announced that his agency had observed up to five attacks a day on government authorities, thought mainly to originate in China. He confirmed the attackers had so far only accessed data and expressed concern that the stolen information could be used as the basis of future sabotage attacks against arms manufacturers, telecommunications companies and government and military agencies.[156] Shortly after Edward Snowden leaked details of the U.S. National Security Agency's cyber surveillance system, German Interior Minister Hans-Peter Friedrich announced that the BND would be given an additional budget of 100 million Euros to increase their cyber surveillance capability from 5% of total internet traffic in Germany to 20% of total traffic, the maximum amount allowed by German law.[157]

Netherlands

[edit]In the Netherlands, Cyber Defense is nationally coordinated by the National Cyber Security Centrum (NCSC).[158] The Dutch Ministry of Defense laid out a cyber strategy in 2011.[159] The first focus is to improve the cyber defense handled by the Joint IT branch (JIVC). To improve intel operations, the intel community in the Netherlands (including the military intel organization, MIVD) has set up the Joint Sigint Cyber Unit (JSCU). The Ministry of Defense oversees an offensive cyber force, called Defensive Cyber Command (DCC).[160]

Norway

[edit]Russia

[edit]It has been claimed that Russian security services organized a number of denial of service attacks as a part of their cyber-warfare against other countries,[161] most notably the 2007 cyberattacks on Estonia and the 2008 cyberattacks on Russia, South Ossetia, Georgia, and Azerbaijan.[162] One identified young Russian hacker said that he was paid by Russian state security services to lead hacking attacks on NATO computers. He was studying computer sciences at the Department of the Defense of Information. His tuition was paid for by the FSB.[163] Russian, South Ossetian, Georgian and Azerbaijani sites were attacked by hackers during the 2008 South Ossetia War.[164]

In October 2016, Jeh Johnson the United States Secretary of Homeland Security and James Clapper the U.S. Director of National Intelligence issued a joint statement accusing Russia of interfering with the 2016 United States presidential election.[165] The New York Times reported the Obama administration formally accused Russia of stealing and disclosing Democratic National Committee emails.[166] Under U.S. law (50 U.S.C.Title 50 – War and National Defense, Chapter 15 – National Security, Subchapter III Accountability for Intelligence Activities[167]) there must be a formal Presidential finding prior to authorizing a covert attack. Then U.S. vice president Joe Biden said on the American news interview program Meet The Press that the United States will respond.[168] The New York Times noted that Biden's comment "seems to suggest that Mr. Obama is prepared to order – or has already ordered – some kind of covert action".[169]

Sweden

[edit]In January 2017, Sweden's armed forces were subjected to a cyber-attack that caused them to shutdown a so-called Caxcis IT system used in military exercises.[170]

Ukraine

[edit]According to CrowdStrike from 2014 to 2016, the Russian APT Fancy Bear used Android malware to target the Ukrainian Army's Rocket Forces and Artillery. They distributed an infected version of an Android app whose original purpose was to control targeting data for the D-30 Howitzer artillery. The app, used by Ukrainian officers, was loaded with the X-Agent spyware and posted online on military forums. The attack was claimed by Crowd-Strike to be successful, with more than 80% of Ukrainian D-30 Howitzers destroyed, the highest percentage loss of any artillery pieces in the army (a percentage that had never been previously reported and would mean the loss of nearly the entire arsenal of the biggest artillery piece of the Ukrainian Armed Forces[171]).[172] According to the Ukrainian army this number is incorrect and that losses in artillery weapons "were way below those reported" and that these losses "have nothing to do with the stated cause".[173]

In 2014, the Russians were suspected to use a cyber weapon called "Snake", or "Ouroboros," to conduct a cyber attack on Ukraine during a period of political turmoil. The Snake tool kit began spreading into Ukrainian computer systems in 2010. It performed Computer Network Exploitation (CNE), as well as highly sophisticated Computer Network Attacks (CNA).[174]

On 23 December 2015 the Black-Energy malware was used in a cyberattack on Ukraine's power-grid that left more than 200,000 people temporarily without power. A mining company and a large railway operator were also victims of the attack.[175]

Ukraine saw a massive surge in cyber attacks during the 2022 Russian invasion of Ukraine. Several websites belonging to Ukrainian banks and government departments became inaccessible.[176]

United Kingdom

[edit]MI6 reportedly infiltrated an Al Qaeda website and replaced the instructions for making a pipe bomb with the recipe for making cupcakes.[177]

In October 2010, Iain Lobban, the director of the Government Communications Headquarters (GCHQ), said the UK faces a "real and credible" threat from cyber attacks by hostile states and criminals and government systems are targeted 1,000 times each month, such attacks threatened the UK's economic future, and some countries were already using cyber assaults to put pressure on other nations.[178]

On 12 November 2013, financial organizations in London conducted cyber war games dubbed "Waking Shark 2"[179] to simulate massive internet-based attacks against bank and other financial organizations. The Waking Shark 2 cyber war games followed a similar exercise in Wall Street.[180]

Middle East

[edit]Iran

[edit]Iran has been both victim and perpetrator of several cyberwarfare operations. Iran is considered an emerging military power in the field.[181]

In September 2010, Iran was attacked by the Stuxnet worm, thought to specifically target its Natanz nuclear enrichment facility. It was a 500-kilobyte computer worm that infected at least 14 industrial sites in Iran, including the Natanz uranium-enrichment plant. Although the official authors of Stuxnet haven't been officially identified, Stuxnet is believed to be developed and deployed by the United States and Israel.[182] The worm is said to be the most advanced piece of malware ever discovered and significantly increases the profile of cyberwarfare.[183][184]

Iranian Cyber Police department, FATA, was dismissed one year after its creation in 2011 because of the arrest and death of Sattar Behesti, a blogger, in the custody of FATA. Since then, the main responsible institution for the cyberwarfare in Iran is the "Cyber Defense Command" operating under the Joint Staff of Iranian Armed Forces.

The Iranian state sponsored group MuddyWater is active since at least 2017 and is responsible for many cyber attacks on various sectors.[185]

Israel

[edit]In the 2006 war against Hezbollah, Israel alleges that cyber-warfare was part of the conflict, where the Israel Defense Forces (IDF) intelligence estimates several countries in the Middle East used Russian hackers and scientists to operate on their behalf. As a result, Israel attached growing importance to cyber-tactics, and became, along with the U.S., France and a couple of other nations, involved in cyber-war planning. Many international high-tech companies are now locating research and development operations in Israel, where local hires are often veterans of the IDF's elite computer units.[186] Richard A. Clarke adds that "our Israeli friends have learned a thing or two from the programs we have been working on for more than two decades."[14]: 8

In September 2007, Israel carried out an airstrike on a suspected nuclear reactor[187] in Syria dubbed Operation Orchard. U.S. industry and military sources speculated that the Israelis may have used cyberwarfare to allow their planes to pass undetected by radar into Syria.[188][189]

Following US President Donald Trump's decision to pull out of the Iran nuclear deal in May 2018, cyber warfare units in the United States and Israel monitoring internet traffic out of Iran noted a surge in retaliatory cyber attacks from Iran. Security firms warned that Iranian hackers were sending emails containing malware to diplomats who work in the foreign affairs offices of US allies and employees at telecommunications companies, trying to infiltrate their computer systems.[190]

Saudi Arabia

[edit]On 15 August 2012 at 11:08 am local time, the Shamoon virus began destroying over 35,000 computer systems, rendering them inoperable. The virus used to target the Saudi government by causing destruction to the state owned national oil company Saudi Aramco. The attackers posted a pastie on PasteBin.com hours prior to the wiper logic bomb occurring, citing oppression and the Al-Saud regime as a reason behind the attack.[191]

The attack was well staged according to Chris Kubecka, a former security advisor to Saudi Aramco after the attack and group leader of security for Aramco Overseas.[192] It was an unnamed Saudi Aramco employee on the Information Technology team which opened a malicious phishing email, allowing initial entry into the computer network around mid-2012.[193]

Kubecka also detailed in her Black Hat USA talk Saudi Aramco placed the majority of their security budget on the ICS control network, leaving the business network at risk for a major incident. "When you realize most of your security budget was spent on ICS & IT gets Pwnd".[193] The virus has been noted to have behavior differing from other malware attacks, due to the destructive nature and the cost of the attack and recovery. US Defense Secretary Leon Panetta called the attack a "Cyber Pearl Harbor".[194] Known years later as the "Biggest hack in history" and intended for cyber warfare.[195] Shamoon can spread from an infected machine to other computers on the network. Once a system is infected, the virus continues to compile a list of files from specific locations on the system, upload them to the attacker, and erase them. Finally the virus overwrites the master boot record of the infected computer, making it unusable.[196] [197] The virus has been used for cyber warfare against the national oil companies Saudi Aramco and Qatar's RasGas.[198][199][196][200]

Saudi Aramco announced the attack on their Facebook page and went offline again until a company statement was issued on 25 August 2012. The statement falsely reported normal business was resumed on 25 August 2012. However a Middle Eastern journalist leaked photographs taken on 1 September 2012 showing kilometers of petrol trucks unable to be loaded due to backed business systems still inoperable.

On 29 August 2012 the same attackers behind Shamoon posted another pastie on PasteBin.com, taunting Saudi Aramco with proof they still retained access to the company network. The post contained the username and password on security and network equipment and the new password for the CEO Khalid Al- Falih[201] The attackers also referenced a portion of the Shamoon malware as further proof in the pastie.[202]

According to Kubecka, in order to restore operations. Saudi Aramco used its large private fleet of aircraft and available funds to purchase much of the world's hard drives, driving the price up. New hard drives were required as quickly as possible so oil prices were not affected by speculation. By 1 September 2012 gasoline resources were dwindling for the public of Saudi Arabia 17 days after the 15 August attack. RasGas was also affected by a different variant, crippling them in a similar manner.[203]

Qatar

[edit]In March 2018 American Republican fundraiser Elliott Broidy filed a lawsuit against Qatar, alleging that Qatar's government stole and leaked his emails in order to discredit him because he was viewed "as an impediment to their plan to improve the country's standing in Washington."[204] In May 2018, the lawsuit named Mohammed bin Hamad bin Khalifa Al Thani, brother of the Emir of Qatar, and his associate Ahmed Al-Rumaihi, as allegedly orchestrating Qatar's cyber warfare campaign against Broidy.[205] Further litigation revealed that the same cybercriminals who targeted Broidy had targeted as many as 1,200 other individuals, some of whom are also "well-known enemies of Qatar" such as senior officials of the U.A.E., Egypt, Saudi Arabia, and Bahrain. While these hackers almost always obscured their location, some of their activity was traced to a telecommunication network in Qatar.[206]

United Arab Emirates

[edit]The United Arab Emirates has launched several cyber-attacks in the past targeting dissidents. Ahmed Mansoor, an Emirati citizen, was jailed for sharing his thoughts on Facebook and Twitter.[207] He was given the code name Egret under the state-led covert project called Raven, which spied on top political opponents, dissidents, and journalists. Project Raven deployed a secret hacking tool called Karma, to spy without requiring the target to engage with any web links.[208]

In September 2021, three of the former American intelligence officers, Marc Baier, Ryan Adams, and Daniel Gericke, admitted to assisting the UAE in hacking crimes by providing them with advanced technology and violating US laws. Under a three-year deferred prosecution agreement with the Justice Department, the three defendants also agreed to pay nearly $1.7 million in fines to evade prison sentences. The court documents revealed that the Emirates hacked into the computers and mobile phones of dissidents, activists, and journalists. They also attempted to break into the systems of the US and rest of the world.[209]

North America

[edit]United States

[edit]Cyberwarfare in the United States is a part of the American military strategy of proactive cyber defence and the use of cyberwarfare as a platform for attack.[210] The new United States military strategy makes explicit that a cyberattack is casus belli just as a traditional act of war.[211]

U.S. government security expert Richard A. Clarke, in his book Cyber War (May 2010), had defined "cyberwarfare" as "actions by a nation-state to penetrate another nation's computers or networks for the purposes of causing damage or disruption."[14]: 6 The Economist describes cyberspace as "the fifth domain of warfare,"[212] and William J. Lynn, U.S. Deputy Secretary of Defense, states that "as a doctrinal matter, the Pentagon has formally recognized cyberspace as a new domain in warfare . . . [which] has become just as critical to military operations as land, sea, air, and space."[213]

When Russia was still a part of the Soviet Union in 1982, a portion of a Trans-Siberia pipeline within its territory exploded,[214] allegedly due to a Trojan Horse computer malware implanted in the pirated Canadian software by the Central Intelligence Agency. The malware caused the SCADA system running the pipeline to malfunction. The "Farewell Dossier" provided information on this attack, and wrote that compromised computer chips would become a part of Soviet military equipment, flawed turbines would be placed in the gas pipeline, and defective plans would disrupt the output of chemical plants and a tractor factory. This caused the "most monumental nonnuclear explosion and fire ever seen from space." However, the Soviet Union did not blame the United States for the attack.[215]

In 2009, president Barack Obama declared America's digital infrastructure to be a "strategic national asset," and in May 2010 the Pentagon set up its new U.S. Cyber Command (USCYBERCOM), headed by General Keith B. Alexander, director of the National Security Agency (NSA), to defend American military networks and attack other countries' systems. The EU has set up ENISA (European Union Agency for Network and Information Security) which is headed by Prof. Udo Helmbrecht and there are now further plans to significantly expand ENISA's capabilities. The United Kingdom has also set up a cyber-security and "operations centre" based in Government Communications Headquarters (GCHQ), the British equivalent of the NSA. In the U.S. however, Cyber Command is only set up to protect the military, whereas the government and corporate infrastructures are primarily the responsibility respectively of the Department of Homeland Security and private companies.[212]

On 19 June 2010, United States Senator Joe Lieberman (I-CT) introduced a bill called "Protecting Cyberspace as a National Asset Act of 2010",[216] which he co-wrote with Senator Susan Collins (R-ME) and Senator Thomas Carper (D-DE). If signed into law, this controversial bill, which the American media dubbed the "Kill switch bill", would grant the president emergency powers over parts of the Internet. However, all three co-authors of the bill issued a statement that instead, the bill "[narrowed] existing broad presidential authority to take over telecommunications networks".[217]

In August 2010, the U.S. for the first time warned publicly about the Chinese military's use of civilian computer experts in clandestine cyber attacks aimed at American companies and government agencies. The Pentagon also pointed to an alleged China-based computer spying network dubbed GhostNet which was revealed in a 2009 research report.[218][219]

On 6 October 2011, it was announced that Creech AFB's drone and Predator fleet's command and control data stream had been keylogged, resisting all attempts to reverse the exploit, for the past two weeks.[220] The Air Force issued a statement that the virus had "posed no threat to our operational mission".[221]

On 21 November 2011, it was widely reported in the U.S. media that a hacker had destroyed a water pump at the Curran-Gardner Township Public Water District in Illinois.[222] However, it later turned out that this information was not only false, but had been inappropriately leaked from the Illinois Statewide Terrorism and Intelligence Center.[223]

In June 2012 the New York Times reported that president Obama had ordered the cyber attack on Iranian nuclear enrichment facilities.[224]

In August 2012, USA Today reported that the US conducted cyberattacks for tactical advantage in Afghanistan.[225]

According to a 2013 Foreign Policy magazine article, NSA's Tailored Access Operations (TAO) unit "has successfully penetrated Chinese computer and telecommunications systems for almost 15 years, generating some of the best and most reliable intelligence information about what is going on inside the People's Republic of China."[226][227]

В 2014 году Барак Обама приказал усилить кибервойну против Северной Кореи за саботаж испытательных пусков в первые секунды их запуска. ракетной программы [ 228 ] 24 ноября 2014 года в результате взлома Sony Pictures Entertainment были обнародованы конфиденциальные данные, принадлежащие Sony Pictures Entertainment (SPE).

В 2016 году президент Барак Обама санкционировал установку кибероружия в российскую инфраструктуру в последние недели своего президентства в ответ на вмешательство Москвы в президентские выборы 2016 года. [ 229 ] 29 декабря 2016 года США ввели самые масштабные санкции против России со времен холодной войны . [ 230 ] высылка 35 российских дипломатов из США. [ 231 ] [ 232 ]

Экономические санкции являются сегодня наиболее часто используемым инструментом внешней политики США. [ 233 ] Таким образом, неудивительно, что экономические санкции также используются в качестве политики противодействия кибератакам. По мнению Ондера (2021), экономические санкции также являются механизмами сбора информации для государств, применяющих санкции, о возможностях государств, подвергшихся санкциям. [ 234 ]

В марте 2017 года WikiLeaks опубликовал более 8000 документов о ЦРУ . Конфиденциальные документы под кодовым названием Vault 7 , датированные 2013–2016 годами, включают подробную информацию о возможностях программного обеспечения ЦРУ, таких как возможность взлома автомобилей , смарт-телевизоров , [ 235 ] веб-браузеры (включая Google Chrome , Microsoft Edge , Mozilla Firefox и Opera Software ASA ), [ 236 ] [ 237 ] [ 238 ] и операционные системы большинства смартфонов (включая Apple от iOS и Google от Android ), а также другие операционные системы , такие как Microsoft Windows , macOS и Linux . [ 239 ]

В июне 2019 года газета New York Times сообщила, что американские хакеры из Киберкомандования США установили вредоносное ПО, потенциально способное нарушить работу российской электросети . [ 61 ]

Гарвардского университета в 2022 году, США лидируют в мире по намерениям и возможностям ведения кибервойны, Согласно индексу кибермощи Белферовского центра опередив Китай, Россию, Великобританию и Австралию. [ 240 ]

В июне 2023 года Агентство национальной безопасности и Apple (ФСБ) России обвинила Федеральная служба безопасности в компрометации тысяч iPhone , в том числе принадлежащих дипломатам из Китая, Израиля, членов НАТО и Сирии. «Лаборатория Касперского» заявила, что многие из ее старших сотрудников и менеджеров также пострадали от продолжающейся атаки, которую она впервые подозревала в начале 2023 года. Самые старые следы проникновения относятся к 2019 году. «Лаборатория Касперского» заявила, что не делилась результатами с российскими властями до тех пор, пока Сообщение ФСБ. [ 240 ]

Кибер-наемник

[ редактировать ]Кибернаемник негосударственный — это субъект , который по найму осуществляет кибератаки для национальных государств . Государственные субъекты могут использовать кибернаемников в качестве прикрытия, чтобы попытаться дистанцироваться от атаки, правдоподобно отрицая ее . [ 241 ]

Кибермир

[ редактировать ]Рост киберпространства как области боевых действий привел к попыткам определить, как киберпространство можно использовать для укрепления мира. Например, немецкая группа по гражданским правам FIfF проводит кампанию за кибермир – за контроль над кибероружием и технологиями наблюдения, а также против милитаризации киберпространства, а также разработки и накопления наступательных эксплойтов и вредоносного ПО. [ 242 ] Меры по обеспечению кибермира включают в себя разработку политиками новых правил и норм ведения войны, создание отдельными лицами и организациями новых инструментов и безопасных инфраструктур, продвижение открытого исходного кода , создание центров кибербезопасности, аудит критической кибербезопасности инфраструктуры, обязательства по раскрытию уязвимостей, разоружение, стратегии оборонительной безопасности. , децентрализация, образование и широкое применение соответствующих инструментов и инфраструктур, шифрования и других видов киберзащиты. [ 242 ] [ 243 ]

Темы кибермиротворчества [ 244 ] [ 245 ] и кибермиротворчество [ 246 ] также изучались исследователями как способ восстановления и укрепления мира после кибер- и традиционных войн. [ 247 ]

Киберконтрразведка

[ редактировать ]Киберконтрразведка — это меры по выявлению, проникновению или нейтрализации иностранных операций, в которых киберсредства используются в качестве основной торговой методологии, а также усилия иностранных разведывательных служб по сбору информации, в которых используются традиционные методы для оценки кибервозможностей и намерений. [ 248 ]

- 7 апреля 2009 года Пентагон объявил, что за последние шесть месяцев потратил более 100 миллионов долларов на реагирование и устранение ущерба, нанесенного кибератаками и другими проблемами компьютерных сетей. [ 249 ]

- 1 апреля 2009 года законодатели США выступили за назначение «царя» кибербезопасности Белого дома, чтобы резко усилить защиту США от кибератак, разработав предложения, которые впервые дадут правительству полномочия устанавливать и обеспечивать соблюдение стандартов безопасности для частного сектора. [ 250 ]

- 9 февраля 2009 года Белый дом объявил, что проведет проверку кибербезопасности страны, чтобы гарантировать, что инициативы федерального правительства США по кибербезопасности должным образом интегрированы, обеспечены ресурсами и скоординированы с Конгрессом США и частным сектором. [ 251 ]

- После кибервойны, развязанной против Эстонии в 2007 году , НАТО создала Центр передового опыта по совместной киберзащите (CCD CoE) в Таллинне , Эстония, с целью повышения потенциала организации в области киберзащиты. Центр был официально создан 14 мая 2008 года, получил полную аккредитацию НАТО и получил статус Международной военной организации 28 октября 2008 года. [ 252 ] Поскольку Эстония США возглавляет международные усилия по борьбе с киберпреступностью, Федеральное бюро расследований заявляет, что в 2009 году оно разместит в Эстонии на постоянной основе эксперта по компьютерным преступлениям, чтобы помочь бороться с международными угрозами компьютерным системам. [ 253 ]

- В 2015 году Министерство обороны опубликовало обновленный меморандум о киберстратегии, в котором подробно описываются нынешние и будущие тактики, используемые в целях защиты от кибервойны. В этом меморандуме изложены три кибермиссии. Первая кибермиссия направлена на вооружение и поддержание существующих возможностей в области киберпространства, вторая кибермиссия сосредоточена на предотвращении кибервойны, а третья кибермиссия включает стратегии возмездия и упреждения (в отличие от предотвращения). [ 254 ]

Одной из самых сложных проблем в киберконтрразведке является проблема кибератрибуции . В отличие от обычной войны, выяснить, кто стоит за нападением, может быть очень сложно. [ 255 ]

Сомнения в существовании

[ редактировать ]В октябре 2011 года журнал стратегических исследований , ведущий журнал в этой области, опубликовал статью Томаса Рида «Кибервойна не состоится», в которой утверждалось, что все политически мотивированные кибератаки являются просто изощренными версиями саботажа, шпионажа или подрывной деятельности. – и что кибервойна вряд ли произойдет в будущем. [ 256 ]

Юридическая перспектива

[ редактировать ]NIST, структура кибербезопасности, была опубликована в 2014 году в США. [ 257 ]

Таллиннское руководство , опубликованное в 2013 году, представляет собой академическое, необязательное исследование о том, как международное право, в частности jus ad bellum и международное гуманитарное право , применяется к киберконфликтам и кибервойнам . Он был написан по приглашению Таллинне расположенного в Центра передового опыта совместной киберзащиты НАТО международной группой из примерно двадцати экспертов в период с 2009 по 2012 год. [ 258 ]

Шанхайская организация сотрудничества (членами которой являются Китай и Россия) определяет кибервойну как распространение информации, «вредной для духовной, моральной и культурной сферы других государств». В сентябре 2011 года эти страны предложили Генеральному секретарю ООН документ под названием «Международный кодекс поведения по информационной безопасности ». [ 259 ]

Напротив, подход Соединенного Королевства фокусируется на физическом и экономическом ущербе и травмах, ставя политические проблемы выше свободы слова . Эта разница во мнениях привела к нежеланию Запада заключать глобальные соглашения по контролю над кибероружием. [ 260 ] Однако американский генерал Кейт Б. Александер поддержал переговоры с Россией по предложению об ограничении военных атак в киберпространстве. [ 261 ] В июне 2013 года Барак Обама и Владимир Путин договорились создать безопасную горячую линию по кибервойнам, обеспечивающую «прямую безопасную линию голосовой связи между координатором США по кибербезопасности и российским заместителем секретаря Совета безопасности, если возникнет необходимость непосредственно управлять кризисом». ситуация, возникшая в результате инцидента с безопасностью ИКТ » (цитата из Белого дома). [ 262 ]

Украинский ученый-международник Александр Мережко разработал проект под названием «Международная конвенция о запрете кибервойн в Интернете». Согласно этому проекту, кибервойна определяется как использование Интернета и связанных с ним технологических средств одним государством против политического, экономического, технологического и информационного суверенитета и независимости другого государства. Проект профессора Мережко предполагает, что Интернет должен оставаться свободным от тактики ведения войны и рассматриваться как международный ориентир. Он заявляет, что Интернет (киберпространство) является «общим наследием человечества». [ 263 ]

На конференции RSA в феврале 2017 года президент Microsoft Брэд Смит предложил глобальные правила – «Цифровую Женевскую конвенцию» – для кибератак, которые «запрещают взлом национальным государством всех гражданских аспектов нашей экономической и политической инфраструктуры». Он также заявил, что независимая организация может расследовать и публично раскрывать доказательства, приписывающие нападения на национальные государства конкретным странам. Кроме того, он сказал, что технологический сектор должен коллективно и нейтрально работать вместе, чтобы защитить пользователей Интернета, и пообещать сохранять нейтралитет в конфликте и не помогать правительствам в наступательной деятельности, а также принять скоординированный процесс раскрытия уязвимостей программного и аппаратного обеспечения. [ 264 ] [ 265 ] Также было предложено создать обязательный к фактам орган для регулирования киберопераций. [ 266 ] [ 267 ]

В популярной культуре

[ редактировать ]В фильмах

[ редактировать ]- День независимости (1996)

- Терминатор 3: Восстание машин (2003)

- Живи свободным или крепкий орешек (2007)

- Терминатор: Генезис (2015)

- Сноуден (2016)

- Терминатор: Темные судьбы (2019)

- Документальные фильмы

- Взлом инфраструктуры: кибервойна (2016) компании Viceland

- Угроза кибервойны (2015)

- Даркнет, Хакер, Кибервойна [ 268 ] (2017)

- Нулевые дни (2016)

- Идеальное оружие (2020)

На телевидении

[ редактировать ]- « Отменено » — эпизод мультсериала « Южный парк».

- Вторая серия британского триллера «Кобра» вращается вокруг продолжительной кампании кибервойны против Соединенного Королевства и реакции британского правительства на нее.

См. также

[ редактировать ]- Банкомат

- Компьютерная безопасность

- Организации компьютерной безопасности

- Кибератака

- Киберпреступность

- Кибершпионаж

- Индустрия кибероружия

- Кибер-коллекция

- Кибертерроризм

- Кибероружие

- Мэр

- Операции пятого измерения

- ИТ-риск

- iвойна

- Список тенденций угроз кибератак

- Список сил кибервойны

- Список кибератак

- Военно-цифровой комплекс

- Тест на проникновение

- Проактивная киберзащита

- Сигнальная разведка

- Тихий горизонт

- Киберкомандование США

- Виртуальная война

- Конвенция о киберпреступности

- Утечка файлов Vulkan

- Кибератака

- Киберпреступность

- Взлом

- DDoS-атаки

- Шпионское ПО

- Брандмауэр

Ссылки

[ редактировать ]- ^ Сингер, военнопленный; Фридман, Аллан (март 2014 г.). Кибербезопасность и кибервойна: что нужно знать каждому . Оксфорд. ISBN 9780199918096 . OCLC 802324804 .

{{cite book}}: CS1 maint: отсутствует местоположение издателя ( ссылка ) - ^ «Кибервойна – существует ли она?» . НАТО . 13 июня 2019 года . Проверено 10 мая 2019 г.

- ^ Смит, Трой Э. (2013). «Кибервойна: искажение истинной киберугрозы» . Американский разведывательный журнал . 31 (1): 82–85. ISSN 0883-072X . JSTOR 26202046 .

- ^ Лукас, Джордж (2017). Этика и кибервойна: В поисках ответственной безопасности в эпоху цифровой войны . Оксфорд. п. 6. ISBN 9780190276522 .

{{cite book}}: CS1 maint: отсутствует местоположение издателя ( ссылка ) - ^ «Расширенные группы постоянных угроз» . Огненный Глаз . Проверено 10 мая 2019 г.

- ^ «Отчет о тенденциях APT за первый квартал 2019 года» . Securelist.com . 30 апреля 2019 года . Проверено 10 мая 2019 г.

- ^ «ЦПС» . www.gchq.gov.uk. Проверено 10 мая 2019 г.

- ^ «Кто такие сверхдержавы в кибервойне?» . Всемирный экономический форум . 4 мая 2016 года . Проверено 24 июня 2021 г.

- ^ Jump up to: а б с д и Кибервойна: междисциплинарный анализ . Грин, Джеймс А., 1981–. Лондон. 7 ноября 2016 г. ISBN 9780415787079 . OCLC 980939904 .

{{cite book}}: CS1 maint: отсутствует местоположение издателя ( ссылка ) CS1 maint: другие ( ссылка ) - ^ Ньюман, Лили Хэй (6 мая 2019 г.). «Что означает удар Израиля по хакерам Хамаса для кибервойны» . Проводной . ISSN 1059-1028 . Проверено 10 мая 2019 г.

- ^ Липтак, Эндрю (5 мая 2019 г.). «Израиль нанес авиаудар в ответ на кибератаку ХАМАС» . Грань . Проверено 10 мая 2019 г.

- ^ Jump up to: а б Робинсон, Майкл; Джонс, Кевин; Хельге, Янике (2015). «Проблемы и вызовы кибервойны» . Компьютеры и безопасность . 49 : 70–94. дои : 10.1016/j.cose.2014.11.007 . Проверено 7 января 2020 г.

- ^ Jump up to: а б Шакарян, Пауло; Шакарян, Яна; Рюф, Эндрю (2013). Введение в кибервойну: междисциплинарный подход . Амстердам: Издательство Morgan Kaufmann – Elsevier. п. 2. ISBN 9780124079267 . OCLC 846492852 .

- ^ Jump up to: а б с д Кларк, Ричард А. Кибервойна , HarperCollins (2010) ISBN 9780061962233

- ^ Блиц, Джеймс (1 ноября 2011 г.). «Безопасность: огромный вызов со стороны Китая, России и организованной преступности» . Файнэншл Таймс . Архивировано из оригинала 6 июня 2015 года . Проверено 6 июня 2015 г.

- ^ Аркилла, Джон (1999). «Может ли информационная война быть справедливой?» . Этика и информационные технологии . 1 (3): 203–212. дои : 10.1023/А:1010066528521 . S2CID 29263858 .

- ^ Паркс, Рэймонд К.; Дагган, Дэвид П. (сентябрь 2011 г.). «Принципы кибервойны» . Безопасность IEEE Конфиденциальность . 9 (5): 30–35. дои : 10.1109/MSP.2011.138 . ISSN 1558-4046 . S2CID 17374534 .

- ^ Таддео, Мариаросария (19 июля 2012 г.). Анализ справедливой кибервойны . Международная конференция по киберконфликтам (ICCC). Эстония: IEEE.

- ^ «Последствия исследований конфиденциальности и безопасности для предстоящей битвы вещей» . Журнал информационной войны . 17 (4). 2018 . Проверено 6 декабря 2019 г.

- ^ Jump up to: а б «Последние вирусы могут означать «конец света, каким мы его знаем», — говорит человек, открывший Flame» , The Times of Israel , 6 июня 2012 г.

- ^ Jump up to: а б «Киберцарь Белого дома: Кибервойны не существует» . Проводное , 4 марта 2010 г.

- ^ Дейберт, Рон (2011). «Отслеживание возникающей гонки вооружений в киберпространстве» . Бюллетень ученых-атомщиков . 67 (1): 1–8. дои : 10.1177/0096340210393703 . S2CID 218770788 .

- ^ «Какие ограничения накладывает закон войны на кибератаки?» . Международный комитет Красного Креста . 28 июня 2013 года . Проверено 8 ноября 2022 г.

- ^ Келло, Лукас (2017). Виртуальное оружие и международный порядок . Нью-Хейвен, Коннектикут: Издательство Йельского университета. стр. 77–79. ISBN 9780300220230 .

- ^ «Политика киберпространства: осознание опасности» . Экономист . Лондон. 26 августа 2017 г.

- ^ Попп, Джордж; Канна, Сара (зима 2016 г.). «Характеристика и условия серой зоны» (PDF) . NSI, Inc. Архивировано (PDF) оригинала 5 сентября 2021 года.

- ^ Келло, Лукас (2022). Наносим ответный удар: конец мира в киберпространстве и как его восстановить . Нью-Хейвен, Коннектикут: Издательство Йельского университета. п. 218. ИСБН 9780300246681 .

- ^ «США «начали кибератаку на иранские системы вооружений» » . Новости Би-би-си . 23 июня 2019 года . Проверено 9 августа 2019 г.

- ^ Барнс, Джулиан Э.; Гиббонс-Нефф, Томас (22 июня 2019 г.). «США осуществили кибератаки на Иран» . Нью-Йорк Таймс . ISSN 0362-4331 . Проверено 9 августа 2019 г.

- ^ «Распоряжение – «Блокирование собственности определенных лиц, участвующих в значительной злонамеренной кибер-деятельности» » . Белый дом . 1 апреля 2015 года . Проверено 19 июня 2021 г.

- ^ «Программы санкций и информация о стране» . Министерство финансов США . Проверено 19 июня 2021 г.

- ^ «Киберсанкции» . Государственный департамент США . Проверено 19 июня 2021 г.

- ^ Рэтклифф, Джон (18 мая 2016 г.). «Текст – HR5222 – 114-й Конгресс (2015–2016 гг.): Закон о киберсанкциях против Ирана 2016 г.» . Конгресс США . Проверено 19 июня 2021 г.

- ^ Вайнбергер, Шэрон (4 октября 2007 г.). «Как Израиль подделал систему ПВО Сирии» . Проводной .

- ^ «Ошибка кибершпионажа, атакующая Ближний Восток, но Израиль не затронут — пока» , The Times of Israel , 4 июня 2013 г.

- ^ «Заметка о законах войны в киберпространстве». Архивировано 7 ноября 2015 г. в Wayback Machine , Джеймс А. Льюис, апрель 2010 г.

- ^ «Кибервойна» . Нью-Йорк Таймс . ISSN 0362-4331 . Проверено 21 марта 2021 г.

- ^ Рэйман, Ной (18 декабря 2013 г.). «Меркель сравнила АНБ со Штази в жалобе Обаме» . Время . Проверено 1 февраля 2014 г.